Cybersecurity -onderzoekers hebben het deksel opgeheven op een eerder bedreigingscluster met zonder papieren nagesynchronisatie Ghostredirector Dat is erin geslaagd om ten minste 65 Windows -servers te compromitteren die zich voornamelijk in Brazilië, Thailand en Vietnam bevinden.

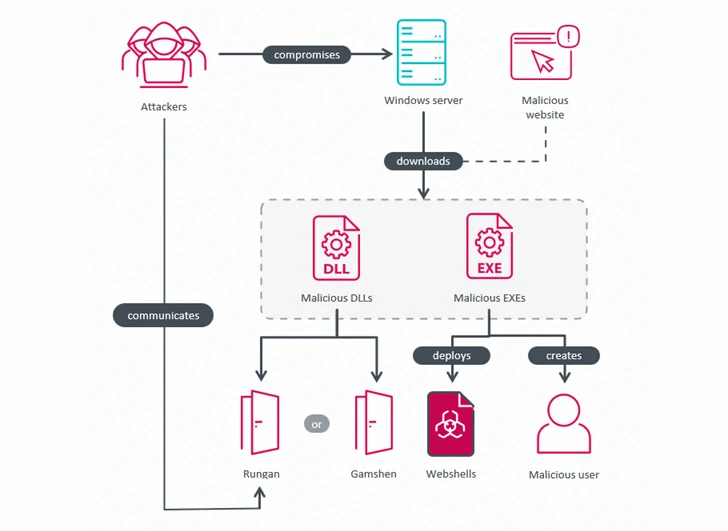

De aanvallen, per Slowaakse cybersecuritybedrijf ESET, leidden tot de inzet van een passieve C ++ backdoor genaamd Rungan en een native Internet Information Services (IIS) module codenamed Gamshen. De dreigingsacteur wordt verondersteld actief te zijn sinds minstens augustus 2024.

“Hoewel Rungan de mogelijkheid heeft om opdrachten op een gecompromitteerde server uit te voeren, is het doel van Gamshen om SEO-fraude als een service te bieden, dwz om zoekmachines te manipuleren, het stimuleren van de pagina-rangorde van een geconfigureerde doelwebsite,” zei ESET-onderzoeker Fernando Tavella in een rapport dat in een rapport werd gedeeld met het hackersnieuws.

“Hoewel Gamshen alleen het antwoord wijzigt wanneer het verzoek afkomstig is van GoogleBot – dat wil zeggen, het dient geen kwaadaardige inhoud of andere invloed op reguliere bezoekers van de websites – kan deelname aan de SEO -fraudeschema de reputatie van de gecompromitteerde hostwebsite schaden door het te associëren met schaduwrijke SEO -technieken en de Boost -websites.”

Enkele van de andere doelen van de hackgroep zijn Peru, de VS, Canada, Finland, India, Nederland, de Filippijnen en Singapore. Er wordt ook gezegd dat de activiteit willekeurig is, met entiteiten in het onderwijs, de gezondheidszorg, de verzekering, het transport, de technologie en de detailhandel.

De eerste toegang tot doelnetwerken wordt bereikt door een kwetsbaarheid te benutten, waarschijnlijk een SQL -injectiefouten, waarna PowerShell wordt gebruikt om extra tools te leveren die worden gehost op een Staging Server (“868ID (.) COM”).

“Dit vermoeden wordt ondersteund door onze observatie dat de meeste niet -geautoriseerde PowerShell -executies afkomstig zijn van de binaire sqlserver.exe, die een opgeslagen procedure XP_CMDSHELL bevat die kan worden gebruikt om opdrachten op een machine uit te voeren,” zei Eset.

Rungan is ontworpen om in te wachten op inkomende verzoeken van een URL die overeenkomt met een vooraf gedefinieerd patroon (dwz, “https: //+: 80/v1.0/8888/sys.html”), en gaat vervolgens verder met het parseren en uitvoeren van de opdrachten ingebed die erin zijn ingebed. Het ondersteunt vier verschillende opdrachten –

- MKUSER, om een gebruiker op de server te maken met de gebruikte gebruikersnaam en het wachtwoord

- ListFolder, om informatie te verzamelen van een verstrekt pad (onafgewerkt)

- Addurl, om nieuwe URL’s te registreren waarop de achterdeur kan luisteren

- CMD, om een opdracht op de server uit te voeren met behulp van Pipes en de CreateProcessa API

Gamshen is geschreven in C/C ++ en is een voorbeeld van een IIS -malwarefamilie genaamd “Group 13”, die zowel als achterdeur kan fungeren als SEO -fraude kan uitvoeren. Het functioneert vergelijkbaar met iiserpent, een andere IIS-specifieke malware die in augustus 2021 door ESET werd gedocumenteerd.

Iiserpent, geconfigureerd als een kwaadaardige uitbreiding voor de webserversoftware van Microsoft, stelt het in staat om alle HTTP -aanvragen te onderscheppen die zijn gedaan op de websites die worden gehost door de gecompromitteerde server, met name die van zoekmachine crawlers, en de HTTP -reacties van de server wijzigen met het doel om de zoekmachines naar een scam -website van de aanvaller te kiezen.

“Ghostredirector probeert de Google-zoekopstelling van een specifieke website van derden te manipuleren door manipulatieve, schaduwrijke SEO-technieken te gebruiken, zoals het maken van kunstmatige backlinks van de legitieme, gecompromitteerde website naar de doelwebsite,” zei Tavella.

Het is momenteel niet bekend waar deze backlinks niet verwerkende gebruikers omleiden, maar er wordt aangenomen dat het SEO -fraudeschema wordt gebruikt om verschillende gokwebsites te promoten.

Ook gevallen naast Rungan en Gamshen zijn verschillende andere tools –

- GOTOHTTP om een externe verbinding tot stand te brengen die toegankelijk is vanaf een webbrowser

- Badpotato of EFSpotato voor het maken van een bevoorrechte gebruiker in de beheerdersgroep

- Zunput om informatie te verzamelen over websites die zijn gehost op de IIS -server en ASP, PHP en JavaScript Web Shells laten vallen

Het wordt beoordeeld met medium vertrouwen dat Ghostredirector een China-uitgelijnde dreigingsacteur is op basis van de aanwezigheid van hardgecodeerde Chinese strings in de broncode, een code-ondertekenende certificaat uitgegeven aan een Chinees bedrijf, Shenzhen Diyuan Technology Co., Ltd., om de privilege escalatie-artefacts te ondertekenen en het gebruik van het wachtwoord “HUANG” HUANG “HUANG” HUANG “HUANG” HUANG “HUANG” HUANG “HUANG” HUANG “HUANG” HUANG “HUANG” HUANG ” gecompromitteerde server.

Dat gezegd hebbende, Ghostredirector is niet de eerste China-gekoppelde dreigingsacteur die kwaadaardige IIS-modules gebruikt voor SEO-fraude. In het afgelopen jaar hebben zowel Cisco Talos als Trend Micro een Chinees sprekende groep beschreven die bekend staat als Dragonrank die zich bezighoudt met SEO-manipulatie via Badiis Malware.

“Gamshen misbruikt de geloofwaardigheid van de websites die zijn gehost op de gecompromitteerde server om een gokwebsite van derden te promoten-mogelijk een betalende client die deelneemt aan een SEO-fraude als een serviceschema,” zei het bedrijf.

“Ghostredirector toont ook persistentie en operationele veerkracht aan door meerdere tools op afstand te implementeren op de gecompromitteerde server, bovenop het maken van malafide gebruikersaccounts, allemaal om langetermijntoegang tot de gecompromitteerde infrastructuur te handhaven.”