Een Iran-Nexus-groep is gekoppeld aan een “gecoördineerde” en “multi-wave” speer-phishing-campagne gericht op de ambassades en consulaten in Europa en andere regio’s over de hele wereld.

De activiteit is toegeschreven door de Israëlische cybersecurity-bedrijf Dream aan Iraans-uitgelijnde operators die verbonden zijn met bredere offensieve cyberactiviteit die wordt uitgevoerd door een groep die bekend staat als Homeland Justice.

“E -mails werden wereldwijd naar meerdere ontvangers van de overheid gestuurd en vermomden legitieme diplomatieke communicatie,” zei het bedrijf. “Bewijs wijst op een bredere regionale spionage -inspanning gericht op diplomatieke en overheidsentiteiten in een tijd van verhoogde geopolitieke spanning.”

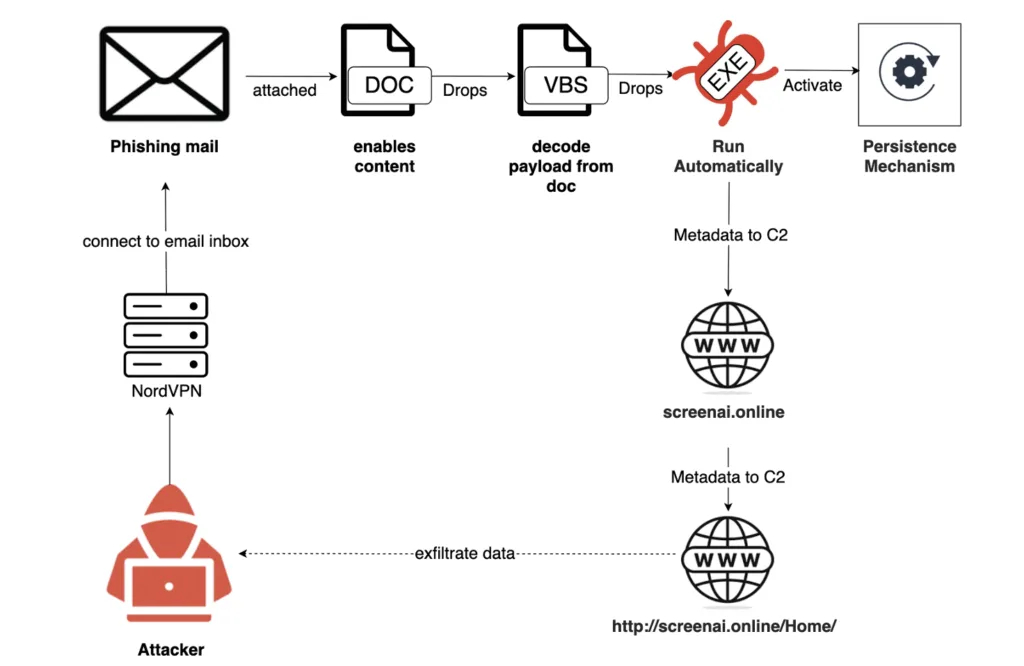

De aanvalsketens omvatten het gebruik van speer-phishing-e-mails met thema’s gerelateerd aan geopolitieke spanningen tussen Iran en Israël om een kwaadaardig Microsoft-woord te sturen dat, wanneer geopend, ontvangers aansporen “inhoud in te schakelen” om een ingebedde Visual Basic voor applicaties (VBA) macro te verzenden, die verantwoordelijk is voor het implementeren van de malware-lading.

De e -mailberichten, per droom, werden gestuurd naar ambassades, consulaten en internationale organisaties in het Midden -Oosten, Afrika, Europa, Azië en Amerika, wat suggereert dat de activiteit een breed phishingnet had. Europese ambassades en Afrikaanse organisaties zouden de zwaarst gericht zijn geweest.

De digitale missieven werden verzonden vanuit 104 unieke gecompromitteerde adressen van ambtenaren en pseudo-government-entiteiten om hen een extra laag van geloofwaardigheid te geven. Ten minste enkele van de e -mails zijn afkomstig van een gehackte mailbox van het Oman -ministerie van Buitenlandse Zaken in Parijs (*@fm.gov.om).

“De verleidingsinhoud verwees consequent naar dringende MFA-communicatie, bracht de autoriteit over en exploiteerde de gebruikelijke praktijk om macro’s toegang te geven tot inhoud, die de kenmerken zijn van een goed geplande spionagebedrijf die opzettelijk toeschrijving maskeerde,” zei Dream.

Het einddoel van de aanvallen is om te implementeren met behulp van de VBA-macro Een uitvoerbare bestand dat persistentie kan vaststellen, contact opneemt met een command-and-control (C2) -server en informatie over het oogstsysteem.

Cybersecurity Company Clearsky, dat eind vorige maand ook enkele aspecten van de campagne beschreef, zei dat de phishing -e -mails werden gestuurd naar meerdere ministeries van buitenlandse zaken.

“Soortgelijke obfuscatietechnieken werden gebruikt door Iraanse dreigingsactoren in 2023 toen ze zich richtten op Mojahedin-e-Khalq in Albanië,” stond het in een post over X. “We beoordelen met gematigd vertrouwen dat deze activiteit is gekoppeld aan dezelfde Iraanse dreigingsactoren.”