De dreigingsacteur bekend als Zilveren vos is toegeschreven aan misbruik van een voorheen onbekende kwetsbare bestuurder geassocieerd met waakhond anti-malware als onderdeel van een aanslag van uw eigen kwetsbare bestuurder (BYOVD) gericht op het ontwapenen van beveiligingsoplossingen die zijn geïnstalleerd op gecompromitteerde hosts.

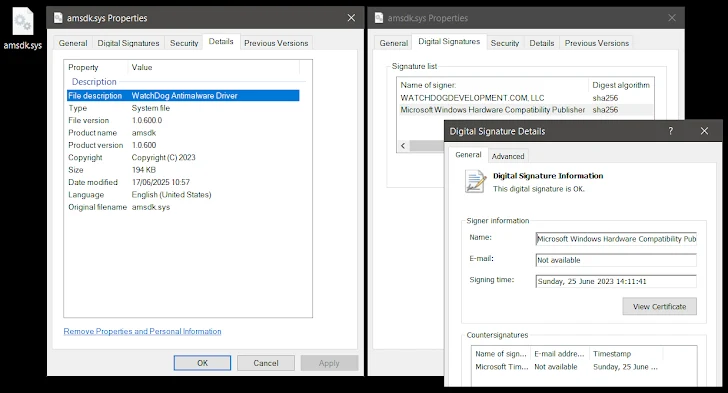

Het kwetsbare stuurprogramma in kwestie is “AMSDK.SYS” (versie 1.0.600), een 64-bit, geldig ondertekend Windows Kernel-apparaatstuurprogramma dat wordt beoordeeld op Zemana Anti-Malware SDK.

“Deze stuurprogramma, gebouwd op de Zemana Anti-Malware SDK, was Microsoft-ondertekend, niet vermeld in de Microsoft kwetsbare driverblocklist, en niet gedetecteerd door community-projecten zoals Loldrivers,” zei Check Point in een analyse.

De aanval wordt gekenmerkt door een strategie met dubbele driver, waarbij een bekende kwetsbare Zemana-stuurprogramma (“zam.exe”) wordt gebruikt voor Windows 7-machines en de niet-gedetecteerde waakhondstuurprogramma voor systemen die op Windows 10 of 11 werken.

Het WorkDog Anti-Malware-stuurprogramma is gebleken dat het meerdere kwetsbaarheden bevat, de eerste en vooral als de mogelijkheid om willekeurige processen te beëindigen zonder te verifiëren of het proces wordt uitgevoerd als beschermd (PP/PPL). Het is ook vatbaar voor escalatie van lokale privileges, waardoor een aanvaller onbeperkte toegang tot het apparaat van de bestuurder kan krijgen.

Het einddoel van de campagne, voor het eerst gespot op het check-punt eind mei 2025, is om deze kwetsbare stuurprogramma’s te benutten om eindpuntbeschermingsproducten te neutraliseren, waardoor een duidelijk pad voor malware-implementatie en persistentie ontstaat zonder op kenmerken gebaseerde verdedigingen te activeren.

Zoals eerder waargenomen, is de campagne ontworpen om Valleyrat (AKA Winos 4.0) te leveren als de laatste lading, die de externe toegang en besturingsmogelijkheden biedt aan de dreigingsacteur. Het Cybersecurity Company zei dat de aanvallen een alles-in-één lader gebruiken, die anti-analysefuncties, twee ingebedde stuurprogramma’s, antivirus-moordenaarslogica en de Valleyrat DLL-downloader in één binair getroffen.

“Na uitvoering voert het monster enkele veel voorkomende anti-analysecontroles uit, zoals anti-VM (detectie van virtuele omgevingen), anti-zandbox (detectie van uitvoering in een sandbox), hypervisorgetectie en anderen,” zei Check Point. “Als een van deze controles mislukt, wordt de uitvoering afgebroken en wordt een nepsysteemfoutbericht weergegeven.”

De downloader is ontworpen om te communiceren met een command-and-control (C2) -server om de modulaire Valleyrat-achterdeur op de geïnfecteerde machine te halen.

Na verantwoorde openbaarmaking heeft WatchDog een patch (versie 1.1.100) uitgebracht om het LPE -risico aan te pakken door een sterke discretionaire toegangscontrolelijst (DACL) af te dwingen, terwijl het probleem met willekeurige procesbeëindiging niet wordt aangesloten. Dit heeft op zijn beurt de bijwerkingen gehad om de aanvallers ertoe te brengen zich snel aan te passen en de gewijzigde versie op te nemen door slechts één byte te wijzigen zonder de handtekening van Microsoft ongeldig te maken.

“Door een enkele byte in het niet-geauthenticeerde tijdstempelveld te omdraaien, bewaarden ze de geldige Microsoft-handtekening van het stuurprogramma terwijl ze een nieuwe bestandshash genereerden, waardoor de op hash gebaseerde blocklists effectief omzeilden,” merkte Check Point op. “Deze subtiele maar efficiënte ontwijkingstechniek weerspiegelt patronen die worden gezien in eerdere campagnes.”

“Deze campagne laat zien hoe dreigingsacteurs verder gaan dan bekende zwakke punten om onbekende, ondertekende stuurprogramma’s te bewapenen-een blinde vlek voor veel afweermechanismen. De uitbuiting van een door Microsoft ondertekende, eerder niet-geclassificeerde kwetsbare driver, gecombineerd met ontwijkende technieken zoals handtekeningmanipulatie, vertegenwoordigt een verfijnde en evoluerende bedreiging.”

Silver Fox, also called SwimSnake, The Great Thief of Valley (or Valley Thief), UTG-Q-1000, and Void Arachne, is assessed to be highly active since early last year, primarily targeting Chinese-speaking victims using fake websites masquerading as Google Chrome, Telegram, and artificial intelligence (AI)-powered tools like DeepSeek to distribute remote access trojans like ValleyRAT.

Volgens de Chinese cybersecurity -verkoper Antiy wordt aangenomen dat de hackgroep al sinds de tweede helft van 2022 bestaat, gericht op binnenlandse gebruikers en bedrijven met een poging om geheimen te stelen en hen te bedriegen.

“De cybercriminale groep verspreidt voornamelijk kwaadaardige bestanden via instant messaging -software (WeChat, Enterprise WeChat, enz.), Zoekmachine SEO -promotie, phishing -e -mails, enz.”, Zei het bedrijf. “De cybercriminale groep ‘Swimsnake’ werkt nog steeds vaak bij het bijwerken van malware- en AV -ontwijkingsmethoden.”

De aanvallen maken gebruik van trojanized versies van open-source software, kwaadaardige programma’s die zijn gebouwd met het QT-framework of MSI-installateurs vermomd als Youdao, Sogou AI, WPS Office en Deepseek om Valley Rat te bedienen, inclusief de online module die screenshots van WeChat en Online Bank kan vastleggen.

De ontwikkeling komt omdat Qianxin ook een afzonderlijke campagne beschreef die door de “Financieel groep” binnen Silver Fox is gemonteerd die zich richt op financieel personeel en managers van ondernemingen en instellingen, gericht op het plunderen van gevoelige financiële informatie of direct winst door fraude.

Deze aanvallen maken gebruik van phishing -lokaas met betrekking tot belastingaudits, elektronische facturen, subsidieaankondigingen en personeelstransfers om gebruikers te misleiden tot het uitvoeren van externe toegang Trojans, terwijl ze vertrouwen op legitieme cloudservices zoals Alibaba Cloud OSS en YouDao Cloud Notes om kwaadaardige payloads te hosten in een poging tot zijdepakket.

De financiële groep is een van de vier subclusters die deel uitmaken van Silver Fox, de andere drie zijn de nieuws- en romantiekgroep, de ontwerp- en productiegroep en de Black Watering Hole Group.

Interessant is dat nadat de financieringsgroep controle heeft over de computer van een slachtoffer door middel van methoden zoals watergataanvallen en phishing, ze de sociale media -accounts van het slachtoffer overnemen en hen gebruiken om phishing QR -codes naar verschillende WeChat Group -chats te sturen met het doel om bankrekeningsnummers en wachtwoorden van groepsleden te oogsten van groepsleden, uiteindelijk de fondsen van hun bankrekeningen van hun bankrekeningen voor winst.

“UTG-Q-1000 is een van de meest actieve en agressieve cybercriminaliteitsgroepen in China in de afgelopen jaren. Hun activiteiten zijn zeer georganiseerd, technisch geavanceerd en financieel gemotiveerd,” zei Qianxin. “Ze hebben een complete winstketen op de zwarte markt opgezet met: spionage (gegevensdiefstal), afstandsbediening via malware en financiële fraude en phishing.”