Een team van academici heeft een nieuwe aanval bedacht die kan worden gebruikt om een 5G -verbinding met een lagere generatie te downgraden zonder te vertrouwen op een malafide basisstation (GNB).

De aanval, volgens de Asset (Automated Systems Security) Research Group van de Singapore University of Technology and Design (SUTD), vertrouwt op een nieuwe open-source softwaretoolkit genaamd SNI5GECT (Kort voor “Sniffing 5G Inject”) die is ontworpen om niet-gecodeerde berichten te snuffelen die tussen het basisstation en de gebruikersapparatuur worden verzonden (UE, dwz een telefoon) en berichten injecteren naar het doel UE over de lucht.

Het framework kan worden gebruikt om aanvallen uit te voeren, zoals het crashen van de UE -modem, downgraden naar eerdere generaties netwerken, vingerafdrukken of authenticatie -bypass, volgens Shijie Luo, Matheus Garbelini, Sudipta Chattopadhyay en Jianyying Zhou.

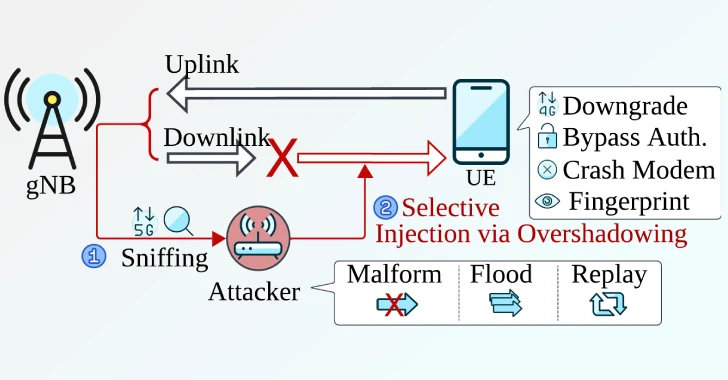

“In tegenstelling tot het gebruik van een malend basisstation, dat de bruikbaarheid van vele 5G-aanvallen beperkt, fungeert SNI5GECT als een derde partij in de communicatie, snuffelt in stilte berichten en volgt de protocolstaat door de snuffed-berichten te decoderen tijdens de UE-bevestigsprocedure,” zeiden de onderzoekers. “De staatsinformatie wordt vervolgens gebruikt om een gerichte aanvalskoady lading in downlink -communicatie te injecteren.”

The findings build upon a prior study from ASSET in late 2023 that led to the discovery of 14 flaws in the firmware implementation of 5G mobile network modems from MediaTek and Qualcomm, collectively dubbed 5Ghoul, that could be exploited to launch attacks to drop connections, freeze the connection that involves manual reboot, or downgrade the 5G connectivity to 4G.

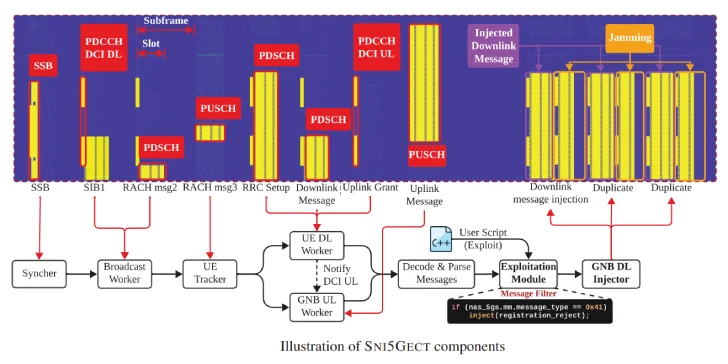

De SNI5GECT-aanvallen zijn ontworpen om passief berichten te snuiven tijdens het eerste verbindingsproces, de berichtinhoud in realtime te decoderen en vervolgens de gedecodeerde berichtinhoud te gebruiken om gerichte aanvalspayloads te injecteren.

In het bijzonder zijn de aanvallen ontworpen om te profiteren van de fase vóór de authenticatieprocedure, op welk punt de berichten die tussen de GNB en de UE zijn uitgewisseld, niet gecodeerd. Als gevolg hiervan vereist het dreigingsmodel geen kennis van de referenties van de UE om uplink/downlink -verkeer te snuiven of berichten te injecteren.

“Voor zover wij weten, is SNI5GECT het eerste raamwerk dat onderzoekers in staat stelt zowel over de lucht snuffelen en stateful injectiemogelijkheden, zonder een malafide GNB te vereisen,” zeiden de onderzoekers.

“Een aanvaller kan bijvoorbeeld het korte UE -communicatievenster exploiteren dat zich uitstrekt van het RACH -proces totdat de NAS -beveiligingscontext is vastgesteld.

Hierdoor kan de dreigingsacteur de modem op het apparaat van het slachtoffer crashen, het beoogde apparaat vingerafdrukken en zelfs de verbinding met 4G downgraden, die kwetsbaarheden heeft gekend die door de aanvaller kunnen worden benut om de UE -locatie in de loop van de tijd te volgen.

In tests tegen vijf smartphones, waaronder OnePlus Nord CE 2, Samsung Galaxy S22, Google Pixel 7 en Huawei P40 Pro, behaalde de studie 80% nauwkeurigheid in uplink en downlink snuiven, en wist om berichten te injecteren met een succespercentage van 70-90% van een afstand van een afstand van tot 20 meters (65 voet).

Het Global System for Mobile Communications Association (GSMA), een non-profit handelsvereniging die wereldwijd mobiele netwerkexploitanten vertegenwoordigt en nieuwe technologieën ontwikkelt, heeft de multi-fase, downgrade-aanval erkend en de identificatie CVD-2024-0096 toegewezen.

“We beweren dat SNI5GECT een fundamenteel hulpmiddel is in 5G-beveiligingsonderzoek dat niet alleen 5G-exploitatie in de lucht mogelijk maakt, maar ook toekomstig onderzoek naar pakketniveau 5G-inbraakdetectie en mitigatie, beveiligingsverbeteringen tot 5G fysieke lagenbeveiliging en verder mogelijk maakt,” concludeerden de onderzoekers.