Noord -Koreaanse dreigingsactoren zijn toegeschreven aan een gecoördineerde cyberspionage -campagne gericht op diplomatieke missies in hun zuidelijke tegenhanger tussen maart en juli 2025.

De activiteit die zich manifesteerde in de vorm van ten minste 19 speer-phishing-e-mails die zich voordoen als vertrouwde diplomatieke contacten met als doel ambassadepersoneel en ministerie van Buitenlandse Zaken te lokken met overtuigende bijeennodigingen, officiële brieven en evenementenuitnodigingen.

“De aanvallers gebruikten GitHub, meestal bekend als een legitiem ontwikkelaarsplatform, als een geheime command-en-controlkanaal,” zeiden Trellix-onderzoekers Pham Duy Phuc en Alex Lanstein.

Van de infectieketens is waargenomen dat ze vertrouwen op vertrouwde cloudopslagoplossingen zoals Dropbox en Daum Cloud, een online service van het Zuid-Koreaanse internetconglomeraat Kakao Corporation, om een variant van een open-source externe toegang te leveren, Trojan genaamd Xeno Rat die de dreigingsactoren verleent om de dreigingsactoren te ondernemen om de controle over gecompromitteerde systemen te nemen.

De campagne wordt beoordeeld als het werk van een Noord -Koreaanse hackgroep genaamd Kimsuky, die onlangs was gekoppeld aan phishing -aanvallen die GitHub in dienst hebben als een Stager voor een Xeno -rat die bekend staat als Moonpeak. Ondanks de infrastructuur en tactische overlappingen zijn er aanwijzingen dat de phishing-aanvallen overeenkomen met de in China gevestigde agenten.

De e-mailberichten, per Trellix, zijn zorgvuldig vervaardigd om legitiem te lijken, vaak spoofende echte diplomaten of ambtenaren om ontvangers te verleiden om wachtwoord beveiligde kwaadaardige zip-bestanden te openen die zijn gehost op Dropbox, Google Drive of Daum. De berichten zijn geschreven in het Koreaans, Engels, Perzisch, Arabisch, Frans en Russisch.

“Het speer-phishing-gehalte werd zorgvuldig vervaardigd om legitieme diplomatieke correspondentie na te bootsen,” zei Trellix. “Veel e -mails omvatten officiële handtekening, diplomatieke terminologie en verwijzingen naar echte evenementen (bijv. Summits, forums of vergaderingen).”

“De aanvallers impliceerden de vertrouwde entiteiten (ambassades, ministeries, internationale organisaties), een langlopende Kimsuky-tactiek. Door strategisch timing lokt naast echte diplomatieke gebeurtenissen, verbeterden ze de geloofwaardigheid.”

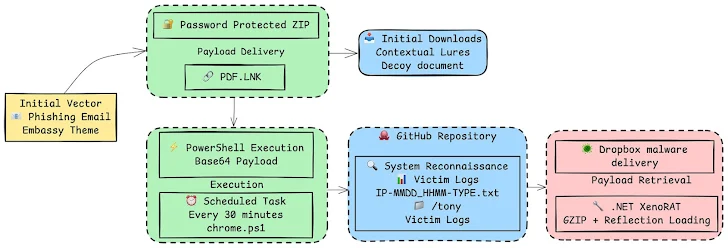

Aanwezig in het ZIP-archief is een Windows-snelkoppeling (LNK) die zich voordoet als een PDF-document, waarbij wordt gelanceerd, wat resulteert in de uitvoering van PowerShell-code die op zijn beurt een ingebedde lading uitvoert, die zich reikt naar GitHub voor het ophalen van de volgende podia-malware en het vaststellen van persistentie door geplande taken. Tegelijkertijd wordt een lokvogeldocument aan de slachtoffers weergegeven.

Het script is ook ontworpen om systeeminformatie te oogsten en de details te exfiltreren naar een door aanvallers gecontroleerde privé-GitHub-repository, terwijl tegelijkertijd extra payloads ophalen door de inhoud van een tekstbestand (“onf.txt”) in de repository te ontbinden om de dropbox-url te extraheren die de maanpeak Trojan host te behalen.

“Door eenvoudig onf.txt bij te werken in de repository (wijzend op een nieuw dropbox -bestand), kunnen de operators payloads roteren naar geïnfecteerde machines,” legde Trellix uit.

“Ze beoefenden ook ‘snelle’ infrastructuurrotatie: loggegevens suggereren dat de OFX.TXT -lading meerdere keren in een uur is bijgewerkt om malware te implementeren en om sporen na gebruik te verwijderen. Deze snelle updatecyclus, gecombineerd met het gebruik van cloudinfrastructuur, hielp de kwaadaardige activiteiten om onder de radar te vliegen.”

Interessant is dat de op tijd gebaseerde analyse van de cybersecurity-bedrijf van de activiteit van de aanvallers is vastgesteld dat het grotendeels afkomstig is van een tijdzone die consistent is met China, met een kleiner deel dat aansluit bij die van de Koreas. Om toe te voegen aan de intriges, werd een “perfecte driedaagse pauze” waargenomen die samenviel met Chinese nationale feestdagen begin april 2025, maar niet tijdens de feestdagen in het noorden of Zuid-Korea.

Dit heeft de mogelijkheid opgeroepen dat de campagne, die de Chinese operationele cadans weerspiegelt terwijl hij werkt met motieven die aansluiten bij Noord -Korea, waarschijnlijk het resultaat is van –

- Noord -Koreaanse agenten die vanuit Chinees territorium werken

- Een Chinese apt -operatie die Kimsuky -technieken nabootst, of

- Een samenwerkingsinspanning die gebruik maakt

Met Noord-Koreaanse cyberactoren die vaak in China en Rusland zijn gestationeerd, zoals waargenomen in het geval van de Remote Information Technology (IT) Worker Fraud Scheme, zei Trellix met medium-vertrouwen dat de operators vanuit China opereren of cultureel Chinees zijn.

“Het gebruik van Koreaanse diensten en infrastructuur was waarschijnlijk opzettelijk om op te gaan in het Zuid -Koreaanse netwerk,” zei Trellix. “Het is een bekende Kimsuky -eigenschap om vanuit de Chinese en Russische IP -ruimte te opereren terwijl ze zich richten op Zuid -Korea, vaak met behulp van Koreaanse diensten om hun verkeer als legitiem te maskeren.”

N. Korea IT Worker Scheme infiltreert honderden bedrijven

De openbaarmaking komt wanneer CrowdStrike onthulde dat het de afgelopen 12 maanden meer dan 320 incidenten heeft geïdentificeerd, waar Noord -Koreanen zich voordoen als externe IT -werknemers geïnfiltreerde bedrijven om illegale inkomsten te genereren voor het regime, een sprong van 220% ten opzichte van vorig jaar.

Het IT Worker -schema, gevolgd als beroemde Chollima en Jasper Sleet, wordt verondersteld generatieve kunstmatige intelligentie (GenAI) te gebruiken die coderende assistenten zoals Microsoft Copilot of VScodium en vertaaltools gebruiken om te helpen bij hun dagelijkse taken en te reageren op instant berichten en e -mails. Ze zullen waarschijnlijk ook drie of vier banen tegelijkertijd werken.

Een cruciaal onderdeel van deze activiteiten omvat het werven van mensen om laptopbedrijven te runnen, waaronder rekken van zakelijke laptops die door de Noord -Koreanen worden gebruikt om hun werk op afstand te doen met behulp van tools zoals Anydesk alsof ze fysiek zijn gevestigd in het land waar de bedrijven zijn gevestigd.

“Beroemde Chollima IT-werknemers gebruiken GenAI om aantrekkelijke cv’s voor bedrijven te creëren, naar verluidt real-time Deepfake-technologie gebruiken om hun ware identiteiten te maskeren in video-interviews en AI-codehulpmiddelen te benutten om te helpen bij hun taken, die allemaal een substantiële uitdaging vormen voor traditionele beveiligingsverdedigingen,” zei het bedrijf.

Bovendien heeft een lek van 1.389 e-mailadressen gekoppeld aan de IT-werknemers ontdekt dat 29 van de 63 unieke e-mailserviceproviders online tools zijn waarmee gebruikers tijdelijke of wegwerpbare e-mailadressen kunnen maken, terwijl nog eens zes gerelateerd zijn aan op privacy gerichte diensten zoals Skiff, Proton Mail en Simplelogin. Bijna 89% van de e -mailadressen zijn Gmail -accounts.

“Alle Gmail -accounts worden bewaakt met behulp van Google Authenticator, 2FA en Recovery Backup -e -mail,” zei beveiligingsonderzoeker Rakesh Krishnan. “Veel gebruikersnamen omvatten termen zoals ontwikkelaar, code, coder, technologie, software, wat een technische of programmeerfocus aangeeft.”

Sommige van deze e -mailadressen zijn aanwezig in een gebruikersdatabase -lek van de AI -fotobewerkingstool Cutout.Pro, wat suggereert dat mogelijk gebruik van de software om afbeeldingen voor sociale media -profielen of identificatiedocumenten te wijzigen.