Cybersecurity -onderzoekers hebben een nieuwe campagne ontdekt die een eerder niet -gedocumenteerde ransomware -familie in dienst heeft genaamd Charon om zich te richten op de openbare sector en de luchtvaartindustrie van het Midden -Oosten.

De dreigingsacteur achter de activiteit, volgens Trend Micro, vertoonde tactieken die worden weerspiegeld met die van geavanceerde persistente dreiging (APT) groepen, zoals DLL-side-loading, procesinjectie en de mogelijkheid om eindpuntdetectie en respons (EDR) software te ontwijken.

De DLL-side-loading-technieken lijken op die eerder gedocumenteerd als onderdeel van aanvallen georkestreerd door een China-gekoppelde hackgroep genaamd Earth Baxia, die door het Cybersecurity Company werd gemarkeerd als richt op overheidsentiteiten in Taiwan en de regio Asia-Pacific om een achterdeur te leveren die een achterdeur bekende als Eagledoor na de exploitatie van een nu-gesneden beveiligingsfouts van een geotoel van een geotoel.

“De aanvalsketen maakte gebruik van een legitiem browser-gerelateerd bestand, Edge.exe (oorspronkelijk genaamd cookie_exporter.exe), om een kwaadwillende msedge.dll (Swordldr) te sideload, die daarna de charon ransomware lading laadde,” onderzoekers Jacob Santos, Ted Lee, Ahmed Kamal, en don ovid laders zei.

Net als andere ransomware-binaries is Charon in staat om acties te verstoren die beveiligingsgerelateerde services beëindigen en processen uitvoeren, evenals het verwijderen van schaduwkopieën en back-ups, waardoor de kansen op herstel worden geminimaliseerd. Het maakt ook gebruik van multithreading- en gedeeltelijke coderingstechnieken om de bestandsvergrendelingsroutine sneller en efficiënter te maken.

Een ander opmerkelijk aspect van de ransomware is het gebruik van een stuurprogramma die is samengesteld uit het open-source donkere kill-project om EDR-oplossingen uit te schakelen door middel van wat een BREEKT uw eigen kwetsbare bestuurder (BYOVD) -aanval wordt genoemd. Deze functionaliteit wordt echter nooit geactiveerd tijdens de uitvoering, wat suggereert dat de functie waarschijnlijk in ontwikkeling is.

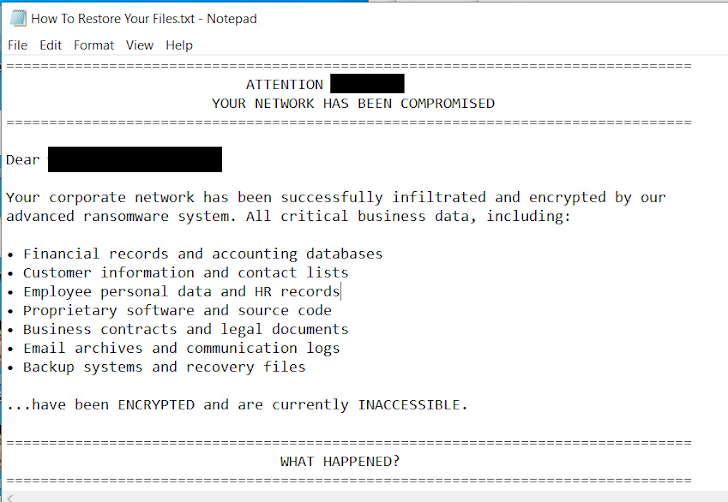

Er zijn aanwijzingen dat de campagne gericht was in plaats van opportunistisch. Dit komt voort uit het gebruik van een aangepaste losgeldopmerking die specifiek de slachtofferorganisatie bij naam roept, een tactiek die niet is waargenomen bij traditionele ransomware -aanvallen. Het is momenteel niet bekend hoe de initiële toegang is verkregen.

Ondanks de technische overlappingen met Earth Baxia, heeft Trend Micro benadrukt dat dit een van de drie dingen zou kunnen betekenen –

- Directe betrokkenheid van de aarde Baxia

- Een valse vlagbewerking die is ontworpen om opzettelijk het Tradecraft van Earth Baxia te imiteren, of

- Een nieuwe dreigingsacteur die onafhankelijk soortgelijke tactieken heeft ontwikkeld

“Zonder bevestigend bewijs zoals gedeelde infrastructuur of consistente targetingpatronen, beoordelen we deze aanval beperkte maar opmerkelijke technische convergentie met bekende Earth Baxia -operaties,” wees Trend Micro op.

Ongeacht de toeschrijving, illustreren de bevindingen de voortdurende trend van ransomware-operators die steeds meer geavanceerde methoden gebruiken voor malware-implementatie en afwijkingontduiking, waardoor de lijnen tussen cybercriminaliteit en natiestaatactiviteit verder worden vervaagd.

“Deze convergentie van APT -tactieken met ransomware -operaties vormt een verhoogd risico voor organisaties, waarbij geavanceerde ontwijkingtechnieken worden gecombineerd met de onmiddellijke zakelijke impact van ransomware -codering,” concludeerden de onderzoekers.

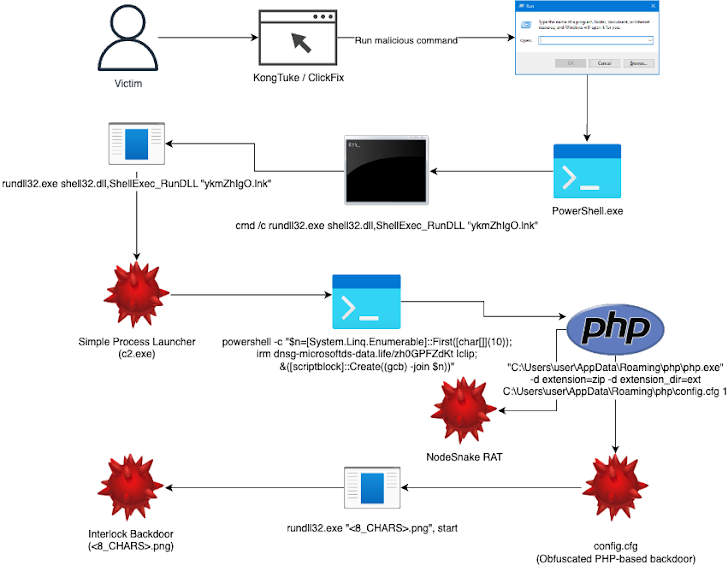

De openbaarmaking wordt geleverd als eSentire gedetailleerd een interlock-ransomware-campagne die clickfix gebruikt om een PHP-gebaseerde achterdeur te laten vallen die op zijn beurt NodeSnake (AKA Interlock Rat) implementeert voor diefstal van de referentie en een C-gebaseerd implantaat dat aanvaller-geleverde commando’s ondersteunt voor verdere Reconnaissance en Ransomware-ontwikkeling.

“Interlock Group maakt gebruik van een complex multi-fase proces met PowerShell-scripts, PHP/NodeJS/C-backdoors, wat het belang benadrukt van het monitoren van verdachte procesactiviteit, Lolbins en andere TTP’s,” zei het Canadese bedrijf.

De bevindingen laten zien dat ransomware een evoluerende dreiging blijft, zelfs als slachtoffers losgeld blijven betalen om snel de toegang tot systemen te herstellen. Cybercriminelen daarentegen zijn begonnen met het toevlucht nemen tot fysieke bedreigingen en DDoS -aanvallen als een manier om de slachtoffers druk uit te oefenen.

Statistieken die door Barracuda worden gedeeld, tonen aan dat 57% van de organisaties de afgelopen 12 maanden een succesvolle ransomware -aanval ervaren, waarvan 71% die een e -mailbreuk had meegemaakt, ook werd getroffen met ransomware. Bovendien betaalde 32% een losgeld, maar slechts 41% van de slachtoffers kreeg al hun gegevens terug.