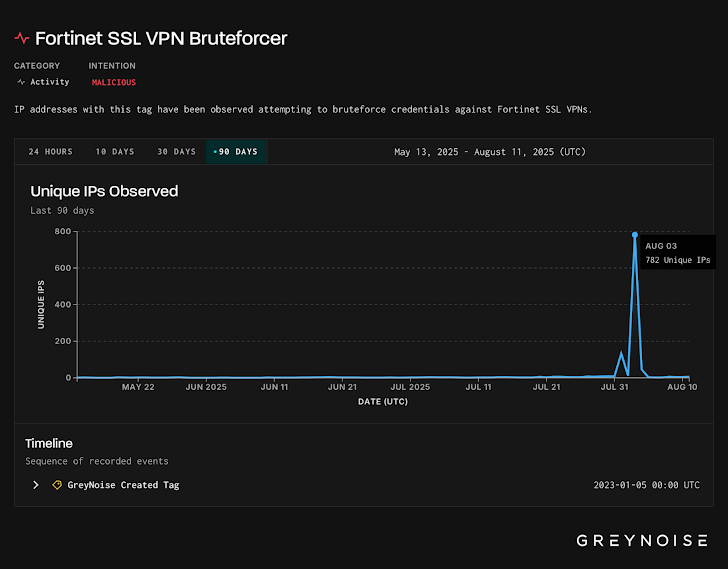

Cybersecurity-onderzoekers waarschuwen voor een “significante piek” in brute-force verkeer gericht op Fortinet SSL VPN-apparaten.

De gecoördineerde activiteit, per bedreigingsinlichtingenbedrijf Greynoise, werd op 3 augustus 2025 waargenomen, met meer dan 780 unieke IP -adressen die deelnamen aan de inspanning.

Er zijn de afgelopen 24 uur maar liefst 56 unieke IP -adressen gedetecteerd. Alle IP -adressen zijn geclassificeerd als kwaadaardig, waarbij de IP’s afkomstig zijn van de Verenigde Staten, Canada, Rusland en Nederland. Doelen van de brute-force-activiteit zijn de Verenigde Staten, Hong Kong, Brazilië, Spanje en Japan.

“Kritisch gezien was het waargenomen verkeer ook gericht op ons Fortios -profiel, wat suggereert dat opzettelijke en precieze targeting van Fortinet’s SSL VPN’s,” zei Greynoise. “Dit was niet opportunistisch – het was gerichte activiteit.”

Het bedrijf wees er ook op dat het twee verschillende aanvalsgolven identificeerde die vóór en na 5 augustus werden gespot: één, een langlopende, brute-force-activiteit gebonden aan een enkele TCP-handtekening die in de loop van de tijd relatief stabiel bleef, en twee, die een plotselinge en geconcentreerde uitbarsting van verkeer met een andere TCP-handtekening inhielden.

“Terwijl het verkeer van 3 augustus het Fortios -profiel heeft gericht, was verkeer vingerafdrukken met TCP- en klanthandtekeningen – een meta -handtekening – vanaf 5 augustus niet aan Fortios,” merkte het bedrijf op. “In plaats daarvan was het consequent gericht op onze Fortimanager.”

“Dit duidde op een verschuiving in aanvallergedrag-mogelijk dezelfde infrastructuur of toolset die draait naar een nieuwe fortinet-facing-service.”

Bovendien heeft een dieper onderzoek van de historische gegevens die gepaard gaan met de vingerafdruk van post-augustus 5 TCP een eerdere piek in juni ontdekt met een unieke klanthandtekening die opgelost was naar een verafgangsapparaat in een residentieel ISP-blok beheerd door Pilot Fiber Inc.

Dit heeft de mogelijkheid opgeroepen dat de brute-force-tooling in eerste instantie werd getest of gelanceerd vanuit een thuisnetwerk. Een alternatieve hypothese is het gebruik van een residentiële proxy.

De ontwikkeling komt tegen de achtergrond van bevindingen dat pieken in kwaadaardige activiteit vaak worden gevolgd door de openbaarmaking van een nieuwe CVE die binnen zes weken dezelfde technologie beïnvloedt.

“Deze patronen waren exclusief voor Enterprise Edge -technologieën zoals VPN’s, Firewalls en Remote Access Tools – dezelfde soorten systemen die steeds meer zijn gericht op geavanceerde dreigingsactoren,” merkte het bedrijf op in zijn vroege waarschuwingssignalen die eind vorige maand werd gepubliceerd.

The Hacker News heeft contact opgenomen met Fortinet voor verder commentaar en we zullen updaten als we terug horen.