Onderzoekers van cybersecurity hebben nieuwe bevindingen gepresenteerd met betrekking tot een nu afgestemd beveiligingsprobleem in Microsoft’s Windows Remote Procedure Call (RPC) communicatieprotocol dat door een aanvaller kan worden misbruikt om spoofingaanvallen uit te voeren en zich voor te doen als een bekende server.

De kwetsbaarheid, gevolgd als CVE-2025-49760 (CVSS-score: 3.5), is door de technologiegigant beschreven als een Windows-opslagspoofing-bug. Het werd opgelost in juli 2025 als onderdeel van zijn maandelijkse patch dinsdagupdate. Details van het beveiligingsdefect werden gedeeld door SafeBreach -onderzoeker Ron Ben Yizhak op de DEF Con 33 Security Conference deze week.

“Externe besturing van bestandsnaam of pad in Windows Storage stelt een geautoriseerde aanvaller in staat om spoofing uit te voeren via een netwerk,” zei het bedrijf in een advies dat vorige maand werd vrijgegeven.

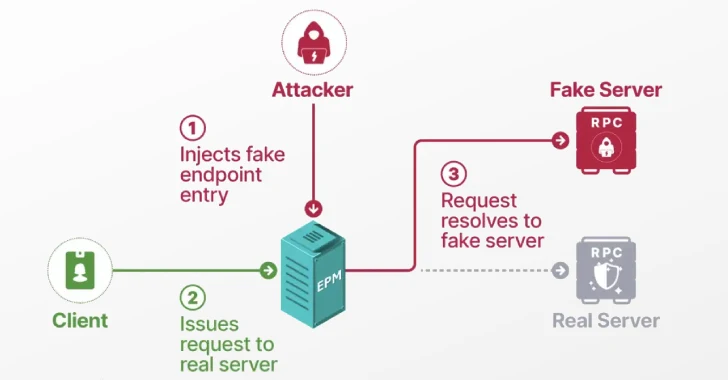

Het Windows RPC-protocol maakt gebruik van universeel unieke identificatiegegevens (UUID’s) en een eindpuntmapper (EPM) om het gebruik van dynamische eindpunten in client-servercommunicatie mogelijk te maken en een RPC-client aan te sluiten op een eindpunt geregistreerd door een server.

De kwetsbaarheid maakt het in wezen mogelijk om een kerncomponent van het RPC-protocol te manipuleren en wat een EPM-vergiftigingsaanval wordt genoemd, waarmee onbevoegde gebruikers zich kunnen voordoen als een legitieme, ingebouwde service met als doel een beschermd proces te dwingen om te verifiëren tegen een willekeurige server van een aanvaller.

Aangezien het functioneren van EPM analoog is aan die van het domeinnaamsysteem (DNS) – brengt het een interface -uuid toe aan een eindpunt, alleen de DNS lost een domein op voor een IP -adres – de aanval speelt zich af als DNS -vergiftiging, waarin een bedreigingsacteur tampers met DNS -gegevens aan de malicious -websites speelt – om gebruikers te herleiden tot kwaadaardige websites –

- Vergiftig de EPM

- Masquerade als een legitieme RPC -server

- RPC -clients manipuleren

- Bereik lokale/domein privilege -escalatie via een ESC8 -aanval

“Ik was geschokt toen ik ontdekte dat niets me weerhield om bekende, ingebouwde interfaces te registreren die tot kerndiensten behoren,” zei Ben Yizhak in een rapport dat werd gedeeld met het Hacker News. “Ik had bijvoorbeeld verwacht dat als Windows -verdediger een unieke identificatie had, geen ander proces zou kunnen registreren. Maar dat was niet het geval.”

“Toen ik probeerde een interface te registreren van een service die werd uitgeschakeld, was de klant in plaats daarvan verbonden met mij. Deze bevinding was ongelooflijk – er waren geen beveiligingscontroles voltooid door de EPM. Het verbond klanten met een onbekend proces dat niet eens draaide met admin -privileges.”

De kern van de aanval hangt af van het vinden van interfaces die niet worden toegewezen aan een eindpunt, evenals die die direct na de systeemschoot kunnen worden geregistreerd door te profiteren van het feit dat veel diensten om prestatieredenen “worden gestart” en het opstartproces sneller maken.

Met andere woorden, elke service met een handmatige startup is een beveiligingsrisico, omdat de RPC -interface niet zou worden geregistreerd op opstarten, waardoor deze effectief vatbaar is voor een kaping door een aanvaller toe te staan een interface te registreren voordat de oorspronkelijke service dat doet.

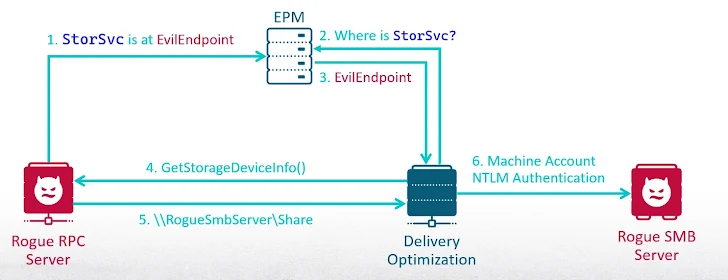

SafeBreach heeft ook een tool vrijgegeven genaamd RPC-RACER die kan worden gebruikt om onzekere RPC-services (bijv. De opslagservice of storsvc.dll) te markeren en een beschermd proceslicht (PPL) -proces te manipuleren (bijv. De leveringsoptimalisatieservice of dosvc.dll) om de machine-account te verifiëren tegen een server geselecteerd door de aanvaller.

De PPL -technologie zorgt ervoor dat het besturingssysteem alleen vertrouwde services en processen laadt en dat het uitvoeren van processen van beëindiging of infectie door kwaadaardige code waarborgen. Het werd geïntroduceerd door Microsoft met de release van Windows 8.1.

Op een hoog niveau is de volledige aanvalsreeks als volgt –

- Maak een geplande taak die wordt uitgevoerd wanneer de huidige gebruiker zich aanmeldt.

- Registreer de interface van de opslagservice

- Activeer de leveringsoptimalisatieservice om een RPC -verzoek naar de opslagservice te verzenden, waardoor deze verbinding maakt met het dynamische eindpunt van de aanvaller

- Bel de methode GetStoragedeviceInfo (), waardoor de leveringsoptimalisatieservice een SMB -aandeel ontvangt aan een malafide server die door de aanvaller is ingesteld

- De leveringsoptimalisatieservice authenticeert met de kwaadwillende SMB -server met de machine -accountreferenties en lekt de NTLM Hash

- Fase een ESC8-aanval om de gedwongen NTLM Hashes door te geven aan de webgebaseerde certificaatinschrijving Services (AD CS) en voorrechten escalatie te bereiken

Om dit te bereiken, kan een offensieve open-source tool zoals Certipy worden gebruikt om een Kerberos Ticket-Granting Ticket (TGT) aan te vragen met behulp van het certificaat dat wordt gegenereerd door de NTLM-informatie aan de AD CS-server door te geven en vervolgens te benutten om alle geheimen van de domeincontroller te dumpen.

SafeBreach zei dat de EPM-vergiftigingstechniek verder zou kunnen worden uitgebreid om tegenstanders (AITM) en Denial-of-Service (DOS) aanvallen uit te voeren door de verzoeken naar de oorspronkelijke service door te sturen of vele interfaces te registreren en de verzoeken te weigeren respectievelijk te weigeren. Het cybersecuritybedrijf wees er ook op dat er andere klanten en interfaces kunnen zijn die waarschijnlijk kwetsbaar zijn voor EPM -vergiftiging.

Om dit soort aanvallen beter te detecteren, kunnen beveiligingsproducten oproepen naar RPCEPREGISTER controleren en evenement tracing gebruiken voor Windows (ETW), een beveiligingsfunctie die evenementen registreert die worden verhoogd door gebruikersmodustoepassingen en kernel-modus stuurprogramma’s.

“Net zoals SSL pinning verifieert dat het certificaat niet alleen geldig is, maar ook een specifieke openbare sleutel gebruikt, moet de identiteit van een RPC -server worden gecontroleerd,” zei Ben Yizhak.

“Het huidige ontwerp van de eindpuntmapper (EPM) voert deze verificatie niet uit. Zonder deze verificatie accepteren klanten gegevens uit onbekende bronnen. Door deze gegevens te vertrouwen, kunnen een aanvaller blindelings de acties van de klant beheersen en manipuleren naar de wil van de aanvaller.”