Cybersecurity -onderzoekers hebben meer dan een dozijn kwetsbaarheden in enterprise beveiligde gewelven van Cyberark en Hashicorp ontdekt die, indien met succes worden uitgebuit, op afstand aanvallers in staat te stellen open bedrijfsidentiteitssystemen te kraken en bedrijfsgeheimen en tokens van hen te extraheren.

De 14 kwetsbaarheden, gezamenlijk genoemde Vault Fault, beïnvloeden Cyberark Secrets Manager, zelf gehost, en roep open source en hashicorp, volgens een rapport van een identiteitsbeveiligingsbedrijf Cyata. Na verantwoorde openbaarmaking in mei 2025 zijn de fouten in de volgende versies aangepakt –

Deze omvatten authenticatiebispasses, imitatie, voorrechten escalatie -bugs, code -uitvoeringspaden en root token diefstal. De meest ernstige van de problemen maakt de uitvoering van externe code mogelijk, waardoor aanvallers de kluis onder bepaalde voorwaarden kunnen overnemen zonder geldige referenties –

- CVE-2025-49827 (CVSS -score: 9.1) – Bypass van IAM Authenticator in Cyberark Secrets Manager

- CVE-2025-49831 (CVSS -score: 9.1) – Bypass van IAM Authenticator in Cyberark Secrets Manager via een verkeerd geconfigureerd netwerkapparaat

- CVE-2025-49828 (CVSS -score: 8.6) – Uitvoering van externe code in Cyberark Secrets Manager

- CVE-2025-6000 (CVSS -score: 9.1) – Willekeurige uitvoering van de externe code via misbruik van plug -incatalogus in Hashicorp Vault

- CVE-2025-5999 (CVSS -score: 7.2) – Escalatie voor privileges naar root via beleidsnormalisatie in Hashicorp Vault

Bovendien zijn kwetsbaarheden ook ontdekt in de Lockout Protection Logic van Hashicorp Vault, die is ontworpen om brute-force pogingen te smoren, die een aanvaller in staat kunnen stellen te concluderen welke gebruikersnamen geldig zijn door gebruik te maken van een timing-zijkanaal en zelfs de vergrendelingscounter te herstellen door de casus van een bekende gebruikersnaam (EG, admin te administreren).

Twee andere tekortkomingen die door het Israëlische bedrijf zijn geïdentificeerd, maakten het mogelijk om de handhaving van de lockout te verzwakken en multi-factor authenticatie (MFA) bedieningselementen te omzeilen wanneer username_as_alias = true in de LDAP-auth-configuratie en MFA-handhaving wordt toegepast op het niveau van entiteit of identiteitsgroep.

In de aanvalsketen gedetailleerd door het Cybersecurity Company is het mogelijk om een probleem met een certificaat entiteit te benutten (CVE-2025-6037) met CVE-2025-5999 en CVE-2015-6000 om de authenticatielaag, escalate privileges te breken en code-uitvoering te bereiken. CVE-2025-6037 en CVE-2025-6000 zouden respectievelijk meer dan acht en negen jaar bestaan.

Gewapend met deze mogelijkheid zou een dreigingsacteur de toegang verder kunnen bewapenen om het bestand “Core/HSM/_Barrier-Unseal-Keys” te verwijderen, waardoor een beveiligingsfunctie effectief een ransomware-vector omzet. Bovendien kan de functie Control Group worden ondermijnd om HTTP -aanvragen te verzenden en antwoorden te ontvangen zonder te worden gecontroleerd, waardoor een heimelijk communicatiekanaal wordt gecreëerd.

“Dit onderzoek toont aan hoe authenticatie, beleidshandhaving en plug -in -uitvoering allemaal kunnen worden ondermijnd door logische bugs, zonder geheugen aan te raken, crashes te activeren of cryptografie te breken,” zei beveiligingsonderzoeker Yarden Porat.

In een vergelijkbare geest, de kwetsbaarheden die zijn ontdekt in Cyberark Secrets Manager/Conjur, zorgen voor authenticatie -bypass, escalatie van privileges, informatie -openbaarmaking en willekeurige uitvoering van code, waardoor de deur effectief wordt geopend naar een scenario waar een aanvaller een exploitketen kan maken om niet -gewenste toegang te krijgen en arbitraire commando’s te lopen.

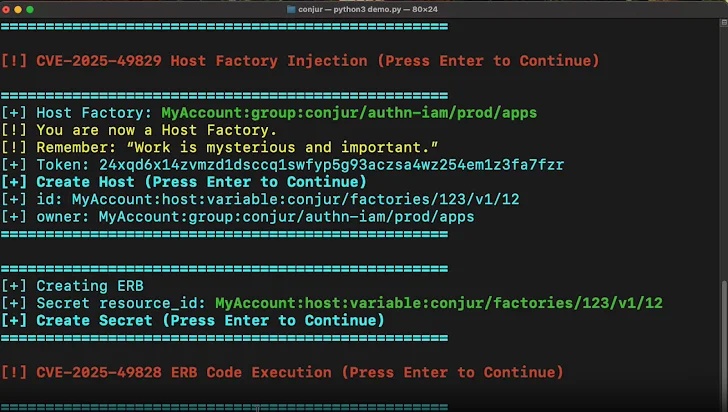

De aanvalsreeks ontvouwt zich als volgt –

- Iam authenticatie-bypass door geldig uitziende getCallerIdentity-reacties te smeden

- Authenticeren als beleidsbron

- Misbruik van het eindpunt van de hostfabriek om een nieuwe host te maken die een geldig beleidsjabloon voorlegt

- Een kwaadwillende ingebed Ruby (ERB) lading rechtstreeks aan de host toegewezen

- De uitvoering van de bijgevoegde ERB activeren door het beleidsfabriekse eindpunt op te roepen

“Deze exploitketen is verplaatst van niet -geauthenticeerde toegang tot volledige externe code -uitvoering zonder ooit een wachtwoord-, token- of AWS -referenties te leveren,” merkte Porat op.

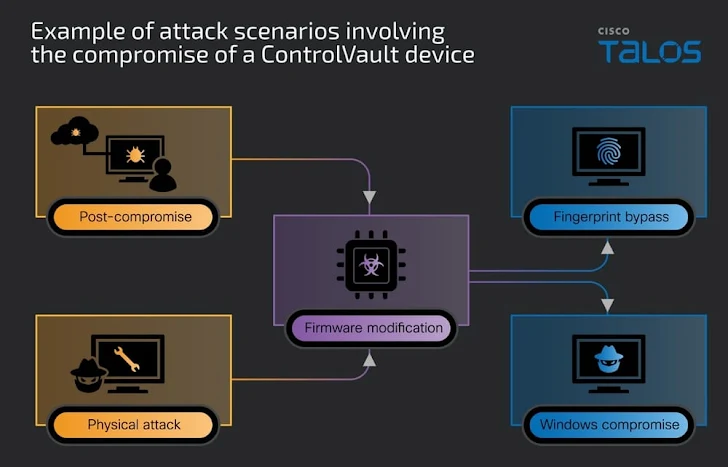

De openbaarmaking komt als Cisco Talos gedetailleerde beveiligingsfouten in Dell’s ControlVault3 -firmware en de bijbehorende Windows API’s die door aanvallers hadden kunnen worden misbruikt om Windows -inloggen te omzeilen, cryptografische sleutels te extraheren, evenals de toegang te behouden, zelfs nadat een nieuw besturingssysteem wordt geïnstalleerd door niet -voorschriften te implementeren in de implementatie van de firmware.

Samen creëren deze kwetsbaarheden een krachtige externe post-compromisse persistentiemethode voor geheime toegang tot hoogwaardige omgevingen. De geïdentificeerde kwetsbaarheden zijn als volgt –

- CVE-2025-25050 (CVSS SCORE: 8.8)-Er bestaat er een buitenbruggen die kwetsbaarheid bestaat in de functionaliteit van CV_UPGRADE_SENSOR_FIRMWARE die kan leiden

- CVE-2025-25215 (CVSS -score: 8.8) – Er bestaat een willekeurige vrije kwetsbaarheid in de CV_Close -functionaliteit die kan leiden tot een willekeurige gratis

- CVE-2025-24922 (CVSS -score: 8.8) – Er bestaat een stack -gebaseerde bufferoverloop kwetsbaarheid in de functionaliteit SecureBio_Identify die kan leiden tot willekeurige code -uitvoering

- CVE-2025-24311 (CVSS SCORE: 8.4)-Er bestaat een uitgelezen van de gebonden waaronder kwetsbaarheid in de functionaliteit CV_SEND_BLOCKDATA die kan leiden tot een informatielek

- CVE-2025-24919 (CVSS -score: 8.1) – Er bestaat een deserialisatie van niet -vertrouwde invoerkwetsbaarheid in de CVHdeCapsulatecmd -functionaliteit die zou kunnen leiden tot willekeurige code -uitvoering

De kwetsbaarheden zijn codenaam in de binnenkomst. Meer dan 100 modellen van Dell -laptops met Broadcom BCM5820X -serie chips worden beïnvloed. Er is geen bewijs dat de kwetsbaarheden in het wild zijn uitgebuit.

Het cybersecuritybedrijf wees er ook op dat een lokale aanvaller met fysieke toegang tot de laptop van een gebruiker deze open zou kunnen wrikken en toegang zou krijgen tot het Board Unified Security Hub (USH), waardoor een aanvaller een van de vijf kwetsbaarheden kan benutten zonder in te loggen of een full-disk coderingswachtwoord te hebben.

“De inserva-aanval kan worden gebruikt als een post-compromisse persistentietechniek die zelfs over Windows opnieuw kan blijven installeren,” zei Cisco Talos-onderzoeker Philippe Laulheret. “De inserveerde aanval kan ook worden gebruikt als een fysiek compromis om Windows -inloggen en/of voor elke lokale gebruiker te omzeilen om admin/systeemrechten te krijgen.”

Om het risico van deze fouten te verminderen, wordt gebruikers geadviseerd om de fixes toe te passen die door Dell worden verstrekt; Schakel ControlVault Services uit als randapparatuur zoals vingerafdruklezers, smartcard-lezers en Near-Field Communication (NFC) lezers niet worden gebruikt; en schakel de vingerafdruk inloggen in risicovolle situaties.