Een nieuw ontdekte campagne nagesynchroniseerd Hebzucht heeft meer dan 150 kwaadaardige extensies naar de Firefox -marktplaats gebruikt die zijn ontworpen om zich voor te doen als populaire cryptocurrency -portefeuilles en meer dan $ 1 miljoen aan digitale activa te stelen.

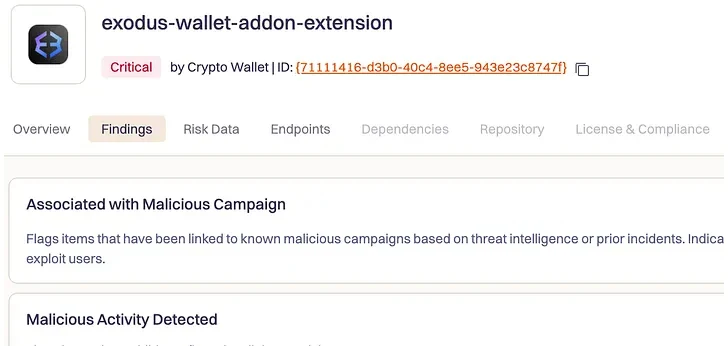

De gepubliceerde browser-add-ons maskerade als Metamask, Tronlink, Exodus en Rabby Wallet, onder andere, zei Koi Security Researcher TuVal Admoni.

Wat de activiteit opmerkelijk maakt, is het gebruik door de dreiging acteur van een techniek die het cybersecuritybedrijf de naam Extension Hollowing om te omzeilen, waarborgen van Mozilla en Exploit User Trust. Het is vermeldenswaard dat sommige aspecten van de campagne vorige week voor het eerst werden gedocumenteerd door beveiligingsonderzoeker Lukasz Olejnik.

“In plaats van te proberen kwaadaardige extensies te sluipen na de eerste beoordelingen, bouwen ze eerst legitieme extensie-portefeuilles en bewapen ze later wanneer niemand kijkt,” zei Admoni in een rapport dat donderdag werd gepubliceerd.

Om dit te bereiken, maken de aanvallers eerst een uitgeveraccount op de markt, uploaden onschadelijke extensies zonder werkelijke functionaliteit om initiële beoordelingen te omzeilen, nep -positieve beoordelingen te posten om een illusie van geloofwaardigheid te creëren en hun ingewanden te wijzigen met kwaadaardige mogelijkheden.

De nep-extensies zijn ontworpen om portemonnee-referenties vast te leggen die zijn ingevoerd door nietsvermoedende gebruikers en deze te verstrekken naar een aanvallergestuurde server. Het verzamelt ook de IP -adressen van slachtoffers voor waarschijnlijke trackingdoeleinden.

De campagne wordt beoordeeld als een uitbreiding van een eerdere iteratie genaamd Foxy -portemonnee waarbij de dreigingsacteurs niet minder dan 40 kwaadaardige browserverlengingen publiceerden voor Mozilla Firefox met vergelijkbare doelen in gedachten. De nieuwste piek in het aantal extensies geeft de groeiende schaal van de operatie aan.

De nepportemonnee cryptocurrency die aanvallen aftroffen, worden aangevuld met campagnes die kwaadaardige uitvoerbare bestanden distribueren via verschillende Russische sites die gebarsten en illegale software purken, wat leidt tot de implementatie van informatietalers en zelfs ransomware.

De hebzuchtige acteurs hebben ook gevonden op het opzetten van zwendellocaties die zich voordoen als cryptocurrency -producten en -services, zoals portefeuilles voor portemonnee, om gebruikers mogelijk te laten afscheid nemen van hun portemonnee -referenties of betalingsgegevens, wat resulteert in diefstal van diefstal en financiële fraude.

Koi Security zei dat het in staat was om de drie aanvalsverticals te koppelen aan een enkele dreigingsacteur op basis van het feit dat de domeinen die in deze inspanningen worden gebruikt, allemaal wijzen op een eenzaam IP-adres: 185.208.156 (.) 66, die fungeert als een command-and-control (C2) -server voor gegevensverzameling en management.

Er zijn aanwijzingen dat de extensiegerelateerde aanvallen vertakken om zich te richten op andere browsermarkt. Dit is gebaseerd op de ontdekking van een Google Chrome -extensie met de naam FileCoin -portemonnee die dezelfde C2 -server en de onderliggende logica heeft gebruikt voor Pilfer -referenties.

Tot overmaat van ramp heeft een analyse van de artefacten tekenen ontdekt dat ze mogelijk zijn gecreëerd met behulp van kunstmatige intelligentie (AI) aangedreven tools. Dit onderstreept hoe dreigingsactoren in toenemende mate AI -systemen misbruiken om aanvallen op schaal en snelheid mogelijk te maken.

“Deze variëteit geeft aan dat de groep geen enkele toolset implementeert, maar eerder een brede malwaredistributiepijplijn bedient, in staat om tactieken te verschuiven als dat nodig is,” zei Admoni.

“De campagne is sindsdien geëvolueerd dat het verschil nu schaal en scope is: dit is geëvolueerd naar een multi-platform referentie- en activastiefstalcampagne, ondersteund door honderden malwaremonsters en zwendelinfrastructuur.”

Ethereum -afvoerders poseren als handelsbots om crypto te stelen

De openbaarmaking komt wanneer Sentinelone een wijdverbreide en voortdurende cryptocurrency -zwendel markeerde die inhoudt dat het distribueren van een kwaadaardig slim contract vermomd als handelsbot om gebruikersportefeuilles af te voeren. Het frauduleuze Ethereum Drainer -schema, actief sinds begin 2024, heeft naar schatting de dreigingsactoren al meer dan $ 900.000 aan gestolen winsten opgeleverd.

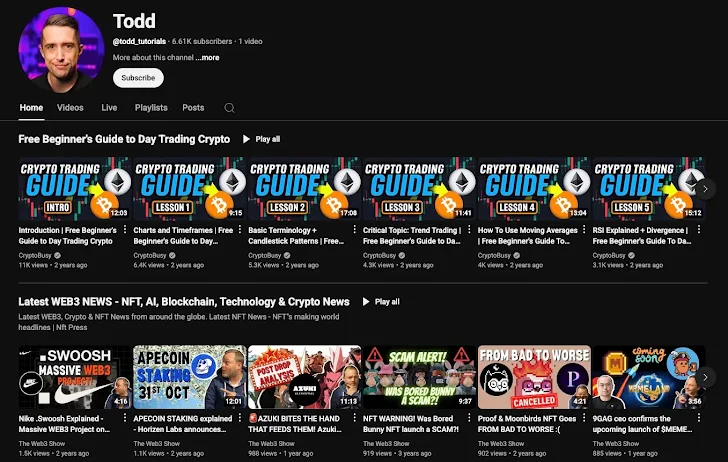

“De oplichting wordt op de markt gebracht via YouTube-video’s die de vermeende aard van de crypto-handelsbot verklaren en uitleggen hoe een slim contract kan worden geïmplementeerd op het Remix Solidity Compiler Platform, een webgebaseerde geïntegreerde ontwikkelingsomgeving (IDE) voor Web3-projecten,” zei onderzoeker Alex Delamotte. “De videobeschrijvingen delen een link naar een externe site die de bewapende slimme contractcode host.”

De video’s worden gezegd dat ze worden gegenereerd en worden gepubliceerd uit oude accounts die het cryptocurrency-nieuws van andere bronnen posten als afspeellijsten in een poging om legitimiteit op te bouwen. De video’s bevatten ook overweldigend positieve opmerkingen, wat suggereert dat de dreigingsacteurs de commentaarsecties actief samenstellen en negatieve feedback verwijderen.

Een van de YouTube-accounts die de zwendel pushen, is in oktober 2022 gemaakt. Dit geeft aan dat de fraudeurs langzaam en gestaag de geloofwaardigheid van het account in de loop van de tijd hebben gestimuleerd of mogelijk hebben gekocht van een service die dergelijke oude YouTube-kanalen verkocht uit Telegram en toegewijde sites zoals ACCS-Market en oude profielen.

De aanval gaat naar de volgende fase wanneer het slachtoffer het slimme contract implementeert, waarna de slachtoffers worden geïnstrueerd om ETH naar het nieuwe contract te sturen, waardoor de fondsen vervolgens worden gerouteerd naar een verduisterde dreigingsacteur-gecontroleerde portemonnee.

“De combinatie van door AI gegenereerde inhoud en oude YouTube-accounts die beschikbaar zijn voor verkoop, betekent dat elke bescheiden acteur een YouTube-account kan verkrijgen die het algoritme ‘vaststelt’ en het account te bewapenen om aangepaste inhoud te posten onder een vals vooraanstaand legitimiteit,” zei Delamotte.