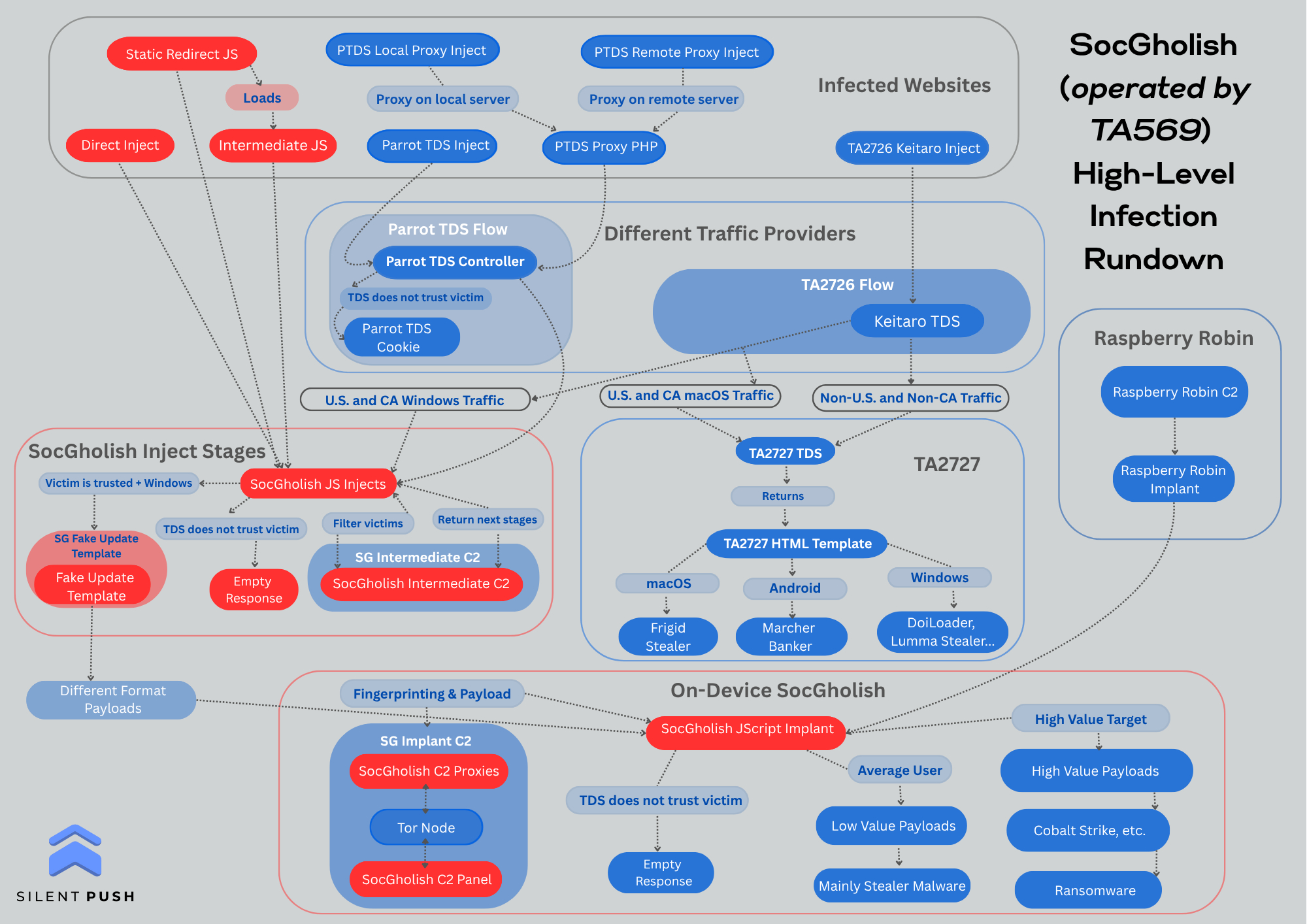

De dreigingsacteurs achter de Socgholish Malware zijn waargenomen met behulp van verkeersdistributiesystemen (TDSS) zoals Parrot TDS en Keitaro TD’s om niet -vermenging van gebruikers te filteren en om te leiden naar schetsmatige inhoud.

“De kern van hun werking is een geavanceerd malware-as-a-service (MAAS) -model, waarbij geïnfecteerde systemen worden verkocht als initiële toegangspunten aan andere cybercriminele organisaties,” zei Silent Push in een analyse.

Socgholish, ook wel FakeUpdates genoemd, is een JavaScript -lader -malware die wordt gedistribueerd via gecompromitteerde websites door zich voor te doen als misleidende updates voor webbrowsers zoals Google Chrome of Mozilla Firefox, evenals andere software zoals Adobe Flash Player of Microsoft -teams. Het wordt toegeschreven aan een dreigingsacteur genaamd TA569, die ook wordt gevolgd als gouden prelude, mosterd Tempest, Purple Vallhund en UNC1543.

Aanvalketens omvatten het inzetten van Socgholish om initiële toegang en makelaar op te richten die het systeemtoegang heeft aangetast tot een diverse klantenkring, waaronder Evil Corp (AKA DEV-0243), Lockbit, Dridex en Raspberry Robin (aka Roshtyak). Interessant is dat recente campagnes ook Raspberry Robin hebben gebruikt als distributievector voor Socgholish.

“Socgholish -infecties zijn meestal afkomstig van gecompromitteerde websites die op meerdere verschillende manieren zijn geïnfecteerd,” zei Silent Push. “Website -infecties kunnen directe injecties met zich meebrengen, waarbij de Socgholish Payload Delivery JS rechtstreeks wordt geladen vanuit een geïnfecteerde webpagina of via een versie van de directe injectie die een tussenliggend JS -bestand gebruikt om de gerelateerde injectie te laden.”

Naast het omleiden van Socgholish-domeinen via gecompromitteerde websites, omvat een andere primaire verkeersbron het gebruik van TDSE’s van derden zoals Parrot TD’s en Keitaro TD’s om webverkeer naar specifieke websites te sturen naar specifieke websites of naar bestemmingspagina’s na het uitvoeren van uitgebreide vingerafdrukken van de siteviser en het bepalen of ze van belang zijn op basis van bepaalde voorgefinieerde criteria.

Keitaro TDS is al lang betrokken bij dreigingsactiviteit die verder gaat dan malvertising en oplichting om meer geavanceerde malware te leveren, waaronder exploitkits, laders, ransomware en Russische invloedsactiviteiten. Vorig jaar onthulde Infablox hoe Socgholish, een Vextrio -partner, Keitaro gebruikte om slachtoffers om te leiden naar Vextrio’s TDSE’s.

“Omdat Keitaro ook veel legitieme toepassingen heeft, is het vaak moeilijk of onmogelijk om het verkeer eenvoudig door de service te blokkeren zonder overmatige valse positieven te genereren, hoewel organisaties dit in hun eigen beleid kunnen overwegen,” merkte Proofpoint in 2019 op.

Keitaro TDS wordt verondersteld te zijn verbonden met TA2726, die heeft gefunctioneerd als een verkeersprovider voor zowel Socgholish als TA2727 door websites in gevaar te brengen en een Keitaro TDS -link te injecteren en die vervolgens aan zijn klanten te verkopen.

“Het intermediaire C2 (command-and-control) framework genereert dynamisch payloads die slachtoffers tijdens runtime downloaden,” merkte Silent Push op.

“Het is van essentieel belang op te merken dat het hele proces in het kader van het executiekader, van de initiële Socgholish-injectie tot de uitvoering van het Windows-implantaat, continu wordt gevolgd door het C2-raamwerk van Socgholish. Als het kader op elk moment wordt vastgesteld. Als een bepaald slachtoffer niet ‘legitiem is’, zal het de service van een payload stoppen.”

Het Cybersecurity Company heeft ook beoordeeld dat er mogelijk voormalige leden zijn die betrokken zijn bij Dridex, Raspberry Robin en Socgholish, gezien de overlappende aard van de waargenomen campagnes.

De ontwikkeling komt als ZScaler een bijgewerkte versie van Raspberry Robin beschrijft met verbeterde obfuscatiemethoden, wijzigingen in het netwerkcommunicatieproces en insluit om opzettelijk Tor C2 -domeinen te corrumperen, aan te geven aan voortdurende inspanningen om detectie te voorkomen en reverse engineering te voorkomen.

“Het netwerkversleutelingsalgoritme is veranderd van AES (CTR-modus) in Chacha-20,” zei het bedrijf. “Raspberry Robin heeft een nieuwe Escalation (LPE) van het lokale privilege (CVE-2024-38196) toegevoegd om verhoogde privileges op gerichte systemen te krijgen.”

De openbaarmaking volgt ook een evolutie van DarkCloud Stealer-aanvallen die phishing-e-mails gebruiken om een verwarrenx-beschermde versie van de Stealer-lading te leveren geschreven in Visual Basic 6, die wordt gelanceerd en uitgevoerd met behulp van een techniek genaamd Process Hollowing.

“DarkCloud Stealer is typerend voor een evolutie in cyberdreigingen, die gebruikmaken van obfuscatietechnieken en ingewikkelde ladingstructuren om traditionele detectiemechanismen te ontwijken,” zei Unit 42. “De verschuiving in leveringsmethoden waargenomen in april 2025 duidt op een zich ontwikkelende ontduikingsstrategie.”