Het Computer Emergency Response Team van Oekraïne (Cert-UA) heeft gewaarschuwd voor cyberaanvallen uitgevoerd door een dreigingsacteur genaamd UAC-0099 Richt op overheidsinstanties, de defensietroepen en ondernemingen van het defensie-industriële complex in het land.

De aanvallen, die gebruik maken van phishing -e -mails als een eerste compromis vector, worden gebruikt om malwarefamilies zoals Matchboil, Matchwok en Dragstare te leveren.

UAC-0099, eerst openbaar gedocumenteerd door het bureau in juni 2023, heeft een geschiedenis van het richten van Oekraïense entiteiten voor spionagedoeleinden. Eerdere aanvallen zijn waargenomen met behulp van beveiligingsfouten in WinRar-software (CVE-2023-38831, CVSS-score: 7.8) om een malware genaamd lonepage te verspreiden.

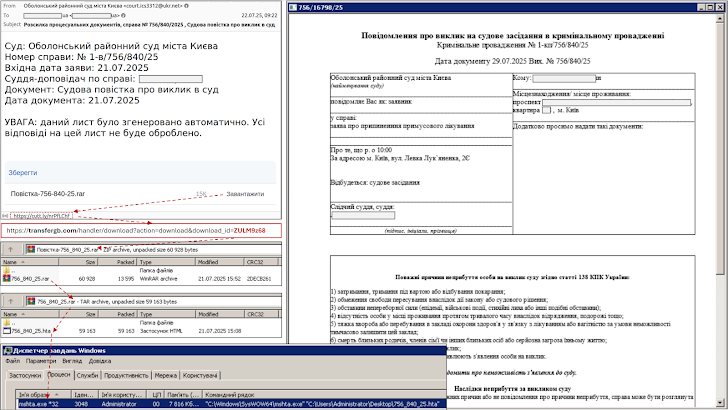

De nieuwste infectieketen omvat het gebruik van e -mailaas met betrekking tot de dagvaarding om ontvangers te lokken om te klikken op links die worden ingekort met behulp van URL -verkortingsservices zoals Cuttly. Deze links, die worden verzonden via UKR.NET -e -mailadressen, wijzen naar een Double Archive -bestand met een HTML -bestand (HTA).

De uitvoering van de HTA-payload activeert de lancering van een verduisterd visuele basisscriptbestand dat op zijn beurt een geplande taak voor persistentie maakt en uiteindelijk een lader uitvoert met de naam Matchboil, een op C#gebaseerd programma dat is ontworpen om extra malware op de host te laten vallen.

Dit omvat een achterdeur genaamd Matchwok en een stealer genaamd Dragstare. Ook geschreven met behulp van de C# programmeertaal, is Matchwok in staat om PowerShell -opdrachten uit te voeren en de resultaten van de uitvoering door te geven aan een externe server.

DragStare is daarentegen uitgerust om systeeminformatie, gegevens van webbrowsers, bestanden die overeenkomen met een specifieke lijst met extensies (“.docx”, “.doc”, “.xls”, “.txt”, “.rdp”, “.txt” te verzamelen die overeenkomen met een specifieke lijst met extensies (“.docx”. PowerShell-opdrachten ontvangen van een door aanvallers gecontroleerde server.

De openbaarmaking komt iets meer dan een maand nadat ESET een gedetailleerd rapport had gepubliceerd dat Gamaredons “meedogenloze” speer -phshing -aanvallen tegen Oekraïense entiteiten in 2024 had gepubliceerd, met details over het gebruik van zes nieuwe malware -tools die zijn ontworpen voor stealth, persistentie en laterale beweging –

- Pterodespaireen PowerShell Reconnaissance Tool om diagnostische gegevens te verzamelen over eerder geïmplementeerde malware

- Pterotickleeen PowerShell -wapens die zich richt op Python -applicaties die zijn omgezet in uitvoerbare bestanden op vaste en verwijderbare schijven om laterale beweging te vergemakkelijken door code te injecteren die waarschijnlijk pteropsload of een andere PowerShell -downloader bedient

- PterographinEen PowerShell-tool om persistentie vast te stellen met behulp van Microsoft Excel-add-ins en geplande taken, en een gecodeerd communicatiekanaal voor lading-levering te maken, via de Telegraph API

- Pterosteween VBScript -downloader vergelijkbaar met Pterosand en Pterorisk) die zijn code opslaat in alternatieve gegevensstromen die zijn gekoppeld aan goedaardige bestanden op het systeem van het slachtoffer

- Pteroquarkeen VBScript -downloader geïntroduceerd als een nieuwe component binnen de VBScript -versie van de Pterolnk -wapens

- PteroboxEen PowerShell -bestandsstealer die lijkt op pteropsdoor maar exfiltrerende gestolen bestanden naar Dropbox

“De speerfishingactiviteiten van Gamaredon zijn aanzienlijk geïntensiveerd in de tweede helft van 2024,” zei beveiligingsonderzoeker Zoltán Rusnák. “Campagnes duurden meestal één tot vijf opeenvolgende dagen, met e -mails met kwaadaardige archieven (RAR, ZIP, 7Z) of XHTML -bestanden met behulp van HTML -smokkeltechnieken.”

De aanvallen resulteren vaak in de levering van kwaadaardige HTA- of LNK -bestanden die ingebedde VBScript -downloaders zoals Pterosand uitvoeren, samen met het distribueren van bijgewerkte versies van de bestaande tools zoals PterOpsdoor, Pterolnk, Pterovdoor en PterOpsload.

Andere opmerkelijke aspecten van het tradecraft van de Russisch uitgelijnde dreigingsacteur zijn het gebruik van fast-flux DNS-technieken en de afhankelijkheid van legitieme externe diensten zoals Telegram, Telegraph, Codeberg en Cloudflare-tunnels om zijn commando-en-controle (C2) infrastructuur te verdoezelen.

“Ondanks de beperkingen van de waarneembare capaciteit en het verlaten van oudere tools, blijft Gamaredon een belangrijke dreigingsacteur vanwege de voortdurende innovatie, agressieve speerfishingcampagnes en aanhoudende inspanningen om detecties te ontwijken,” zei ESET.