Cybersecurity-onderzoekers vestigen de aandacht op een nieuwe golf van campagnes die een op Python gebaseerde informatie-stealer worden gedistribueerd genaamd PXA Stealer.

De kwaadwillende activiteit is beoordeeld als het werk van Vietnamese sprekende cybercriminelen die geld verdienen met de gestolen gegevens via een op abonnement gebaseerd ondergronds ecosysteem dat de wederverkoop en hergebruik via telegram-API’s automatiseert, volgens een gezamenlijk rapport gepubliceerd door Beazley Security en Sentinelone en gedeeld met het hacker-nieuws.

“Deze ontdekking toont een sprong in tradecraft, met meer genuanceerde anti-analysetechnieken, niet-kwaadwillende decoy-inhoud en een geharde commando-en-control pijplijn die triage frustreert en pogingen om detectie te vertragen,” beveiligingsonderzoekers Jim Walter, Alex Delamotte, Francisco Donoso, Sam Mayers, Tell Hauss, en Bobby Venal zei.

De campagnes hebben meer dan 4.000 unieke IP -adressen geïnfecteerd die 62 landen omvatten, waaronder Zuid -Korea, de Verenigde Staten, Nederland, Hongarije en Oostenrijk. Gegevens vastgelegd via de Stealer omvatten meer dan 200.000 unieke wachtwoorden, honderden creditcardrecords en meer dan 4 miljoen geoogste browserkoekjes.

PXA Stealer werd voor het eerst gedocumenteerd door Cisco Talos in november 2024 en schreef het toe aan aanvallen op de overheids- en onderwijsentiteiten in Europa en Azië. Het is in staat om wachtwoorden, browserautofillgegevens, informatie van cryptocurrency -portefeuilles en financiële instellingen te oogsten.

Gegevens gestolen door de malware met behulp van telegram als een exfiltratiekanaal worden ingevoerd in criminele platforms zoals Sherlock, een leverancier van Stealer-logboeken, van waaruit stroomafwaartse dreigingsactoren de informatie kunnen kopen om deel te nemen aan diefstal van cryptocurrency of infiltraatorganisaties voor follow-ondoeleinden, een cybercriminaal ecosystemen dat op schaal wordt uitgevoerd.

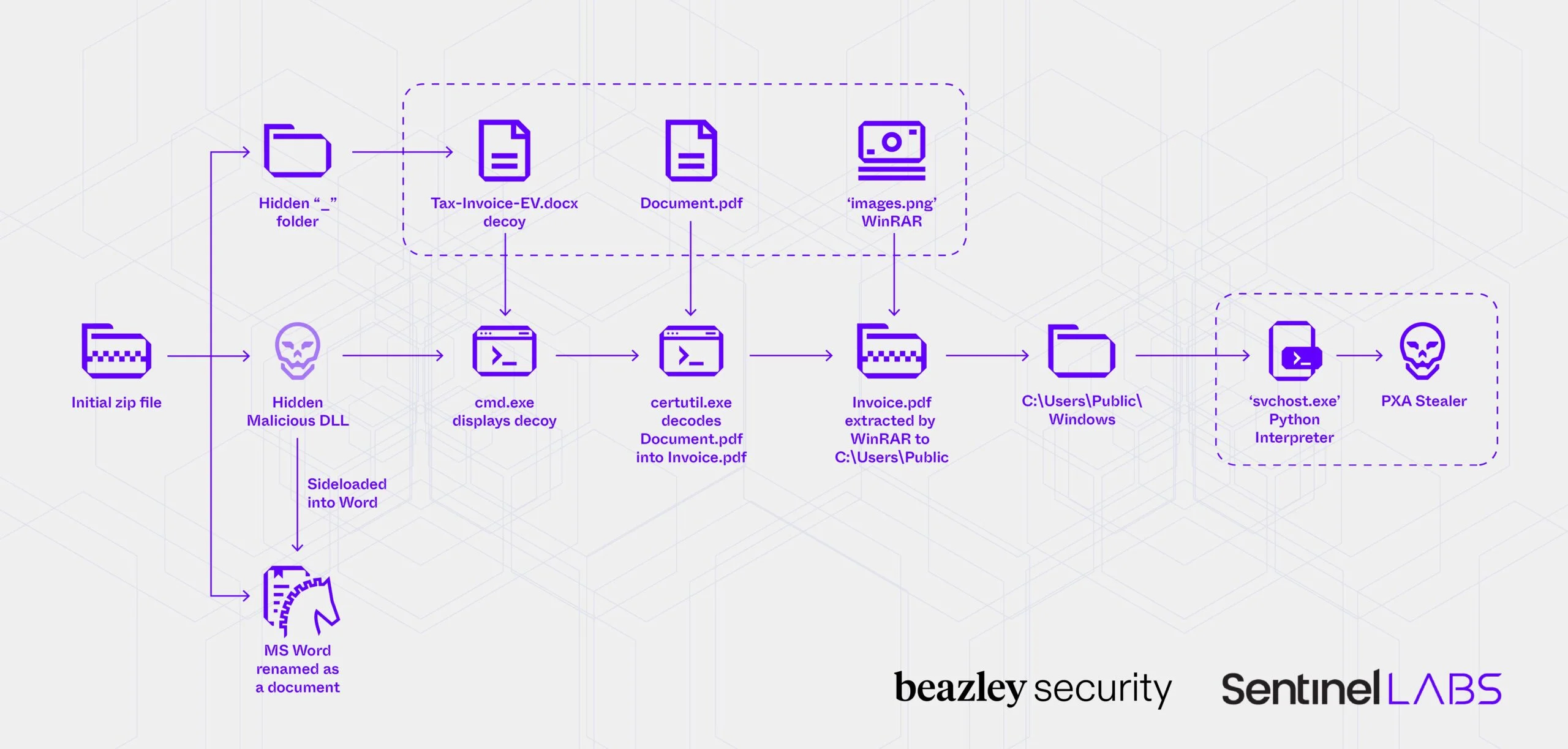

Campagnes die de malware in 2025 distribueren, zijn getuige geweest van een gestage tactische evolutie, waarbij de dreigingsacteurs gebruikten van DLL-side-loadtechnieken en uitgebreide staginglagen in een poging om onder de radar te vliegen.

De kwaadwillende DLL zorgt voor het uitvoeren van de rest van de stappen in de infectiescombinatie, uiteindelijk de weg vrijgemaakt voor de inzet van de Stealer, maar niet voordat ze stappen ondernemen om een lokvogeldocument te tonen, zoals een inbreuk op het auteursrecht, aan het slachtoffer.

De Stealer is een bijgewerkte versie met mogelijkheden om cookies te extraheren van chroomgebaseerde webbrowsers door een DLL te injecteren in lopende instanties met als doel app-gebonden coderingsbeschermingsbeschermingsbescherming te verslaan. Het plundert ook gegevens van VPN-clients, Cloud Command-Line Interface (CLI) hulpprogramma’s, verbonden fileshares en applicaties zoals Discord.

“PXA Stealer gebruikt de botiden (opgeslagen als token_bot) om de link te leggen tussen de hoofdboot en de verschillende chatid (opgeslagen als chat_id),” zeiden de onderzoekers. “De chatiden zijn telegramkanalen met verschillende eigenschappen, maar ze dienen voornamelijk om geëxfiltreerde gegevens te hosten en updates en meldingen aan de operators te verstrekken.”

“Deze dreiging is sindsdien volwassen geworden tot een zeer ontwijkende, multi-fase operatie aangedreven door Vietnamese sprekende acteurs met schijnbare banden met een georganiseerde cybercrimineel telegram-gebaseerde marktplaats die gestolen slachtoffergegevens verkoopt.”