Mexicaanse organisaties worden nog steeds het doelwit van dreigingsactoren om een aangepaste versie van Allakore Rat en SystemBC te leveren als onderdeel van een langlopende campagne.

De activiteit is door Arctic Wolf Labs toegeschreven aan een financieel gemotiveerde hackgroep genaamd Hebzuchtige spons. Er wordt aangenomen dat het sinds het begin van 2021 actief is, zonder onderscheid een breed scala aan sectoren, zoals retail, landbouw, publieke sector, entertainment, productie, transport, commerciële diensten, kapitaalgoederen en bankieren.

“De Allakore Rat-lading is sterk gewijzigd om de dreigingsactoren in staat te stellen bepaalde bankreferenties en unieke authenticatie-informatie terug te sturen naar hun command-and-control (C2) -server, voor het uitvoeren van financiële fraude,” zei het cybersecuritybedrijf in een analyse die vorige week werd gepubliceerd.

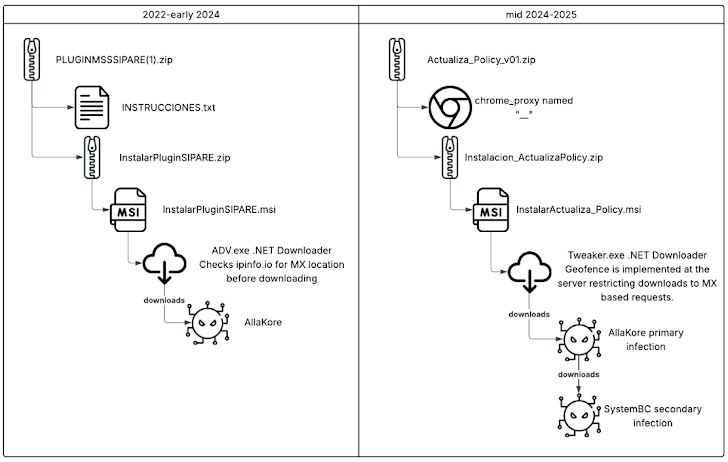

Details van de campagne werden voor het eerst gedocumenteerd door het BlackBerry Research and Intelligence-team (dat nu deel uitmaakt van Arctic Wolf) in januari 2024, met de aanvallen die phishing of drive-by compromissen gebruiken om booby-gevangen zip-archieven te distribueren die uiteindelijk de implementatie van Allakore Rat vergemakkelijken.

Attack-ketens geanalyseerd door Arctic Wolf laten zien dat de externe toegang Trojan is ontworpen om optioneel secundaire payloads zoals SystemBC te leveren, een C-gebaseerde malware die Windows-hosts in Socks5-proxy’s wordt gecompromitteerd om aanvallers in staat te stellen te communiceren met hun C2-servers.

Naast het laten vallen van krachtige proxy-tools, heeft Greedy Sponge ook zijn tradecraft verfijnd en bijgewerkt om verbeterde geofencing-maatregelen op te nemen vanaf medio 2024 in een poging om analyse te dwarsbomen.

“Historisch gezien vond Geofencing naar de Mexicaanse regio plaats in de eerste fase, via een .NET -downloader opgenomen in het Trojanised Microsoft Software Installer (MSI) -bestand,” zei het bedrijf. “Dit is nu de server-side verplaatst om de toegang tot de uiteindelijke payload te beperken.”

De nieuwste iteratie houdt vast aan dezelfde aanpak als voorheen, het distribueren van zip -bestanden (“actualiza_policy_v01.zip”) met een legitiem chrome proxy uitvoerbaar bestand en een Trojanized MSI -bestand dat is ontworpen om Allakore Rat te laten vallen, een malware met mogelijkheden voor keyLogging, screenshot, screenshot, bestandsdownload/upload en upload, en upload, en upload, en upload, en exemote controle.

Het MSI -bestand is geconfigureerd om een .NET -downloader te implementeren, die verantwoordelijk is voor het ophalen en starten van de externe toegang Trojan van een externe server (“Manzisuape (.) Com/AMW”), en een PowerShell -script voor opruimacties.

Dit is niet de eerste keer dat Allakore Rat wordt gebruikt bij aanvallen op Latijns -Amerika. In mei 2024 onthulden Harfanglab en Cisco Talos dat een Allakore -variant die bekend staat als Allasenha (aka Carnavalheist) is gebruikt om Braziliaanse bankinstellingen door bedreigingsactoren uit het land te selecteren.

“Nadat we die vier jaar-plus hebben besteed aan het actief gericht op Mexicaanse entiteiten, zouden we deze dreigingsacteur aanhoudend achten, maar niet bijzonder geavanceerd,” zei Arctic Wolf. “De strikt financiële motivatie van deze acteur in combinatie met hun beperkte geografische targeting is zeer onderscheidend.”

“Bovendien zijn hun operationele levensduurpunten op waarschijnlijk operationeel succes – wat betekent dat ze iets hebben gevonden dat voor hen werkt, en ze blijven eraan. Greedy Sponge heeft dezelfde infrastructuurmodellen gehouden voor de duur van hun campagnes.”

De ontwikkeling komt als Esentire gedetailleerd een phishing-campagne in mei 2025 die een nieuw crypter-as-a-service aanbod gebruikte dat bekend staat als Ghost Crypt om Purerat te leveren en te runnen.

“De eerste toegang werd verkregen via sociale engineering, waarbij de dreigingsacteur zich voordeed als een nieuwe klant en een PDF stuurde met een link naar een Zoho WorkDrive -map met kwaadaardige zip -bestanden,” merkte het Canadese bedrijf op. “De aanvaller creëerde ook een gevoel van urgentie door het slachtoffer te bellen en te vragen dat ze het bestand onmiddellijk extraheren en uitvoeren.”

Verder onderzoek van de aanvalsketen heeft onthuld dat het kwaadaardige bestand een DLL -lading bevat die is gecodeerd met Ghost Crypt, die vervolgens de Trojan (dwz de DLL) in een legitiem Windows CSC.EXE -proces extraheert met behulp van een techniek met de naam Process Hypnosis Injectie.

Ghost Crypt, dat voor het eerst werd geadverteerd door een gelijknamige dreigingsacteur op cybercrime -forums op 15 april 2025, biedt de mogelijkheid om Microsoft Defender Antivirus te omzeilen en verschillende stealers, laders en trojanen te bedienen zoals Lumma, Rhadmanthys, Stealc, Blueloader, Pureloader, Dcrat, Dcrat, en Xworm, onder anderen.

De ontdekking volgt ook de opkomst van een nieuwe versie van Neptune Rat (AKA Masonrat) die is gedistribueerd via JavaScript -bestands lokt, waardoor de dreigingsacteurs gevoelige gegevens kunnen extraheren, screenshots, log -toetsaanslagen, drop clipper malware kunnen downloaden en extra DLL -payloads kunnen downloaden.

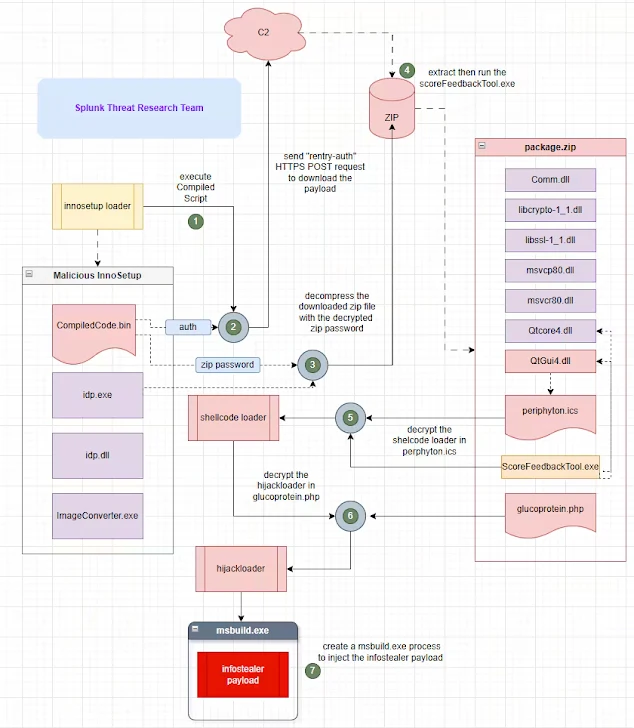

In de afgelopen maanden hebben cyberaanvallen kwaadwillende inno -setup -installateurs gebruikt die dienen als een leiding voor kaplader (aka idat loader), die vervolgens de Redline Information Stealer levert.

De aanval “maakt gebruik van Inno Setup’s Pascal Scripting-mogelijkheden om de payload op de volgende fase op te halen en uit te voeren in een gecompromitteerde of gerichte gastheer,” zei het onderzoeksteam van Splunk Threat. “Deze techniek lijkt sterk op de aanpak die wordt gebruikt door een bekende kwaadwillende Inno Setup-lader genaamd D3F@CK Loader, die een vergelijkbaar infectiepatroon volgt.”