Een nieuwe malware -campagne benutten een zwakte in het uitnodigingssysteem van Discord om een informatie -stealer te leveren genaamd Skuld en de Asyncrat Remote Access Trojan.

“Aanvallers kapen de links via Registratie van Vanity Link, waardoor ze gebruikers in stilte kunnen omleiden van vertrouwde bronnen naar kwaadaardige servers,” zei Check Point in een technisch rapport. “De aanvallers combineerden de clickfix phishing-techniek, multi-fase laders en tijdgebaseerde ontwijkingen om heimelijk asyncrat te leveren, en een aangepaste Skuld-stealer die zich richtte op crypto-portefeuilles.”

Het probleem met het uitnodigingsmechanisme van Discord is dat het aanvallers in staat stelt om verlopen of verwijderde uitnodiging -links te kapen en niet in het geheim nietsvermoedende gebruikers door te sturen naar kwaadaardige servers onder hun controle. Dit betekent ook dat een Discord -uitnodigingslink die ooit werd vertrouwd en gedeeld op forums of sociale mediaplatforms ongewild gebruikers naar kwaadaardige sites kan leiden.

Details van de campagne komen iets meer dan een maand nadat het cybersecuritybedrijf een andere geavanceerde phishing -campagne heeft onthuld die verlopen ijdelheid heeft gekaapt, uitnodigen links om gebruikers te verleiden om lid te worden van een Discord -server en hen te instrueren om een phishing -site te bezoeken om het eigendom te verifiëren, alleen om hun digitale activa te laten draineren bij het verbinden van hun portemonnee.

Hoewel gebruikers tijdelijke, permanente of aangepaste (ijdelheid) kunnen maken, uitnodigen links op Discord, voorkomt het platform dat andere legitieme servers een eerder verlopen of verwijderde uitnodiging terugwinnen. Controleer echter dat het maken van aangepaste uitnodigingslinks het hergebruik van verlopen uitnodigingcodes en zelfs verwijderde permanente uitnodigingcodes in sommige gevallen mogelijk maakt.

Deze mogelijkheid om Discord te hergebruiken verlopen of verwijderde codes bij het maken van aangepaste ijdelheid uitnodigen Links opent de deur naar misbruik, waardoor aanvallers het kunnen claimen voor hun kwaadaardige server.

“Dit creëert een serieus risico: gebruikers die eerder vertrouwde uitnodigingslinks volgen (bijv. Op websites, blogs of forums) kunnen onbewust worden omgeleid naar nep -discord -servers die door dreigingsactoren zijn gemaakt,” zei Check Point.

De Discord Invite-Link-kaping, in een notendop, omvat het nemen van controle over uitnodigingslinks die oorspronkelijk worden gedeeld door legitieme gemeenschappen en vervolgens gebruiken om gebruikers door te sturen naar de kwaadaardige server. Gebruikers die ten prooi vallen aan het schema en lid worden van de server, worden gevraagd om een verificatiestap te voltooien om volledige servertoegang te krijgen door een bot te autoriseren, die hen vervolgens naar een nepwebsite leidt met een prominente knop “Verifieer”.

Dit is waar de aanvallers de aanval naar een hoger niveau brengen door de beruchte ClickFix Social Engineering Tactic op te nemen om gebruikers te misleiden om hun systemen te infecteren onder het voorwendsel van verificatie.

In het bijzonder voert het klikken op de knop “Verify” klikken “JavaScript uit dat een PowerShell -opdracht kopieert naar het klembord van de machine, waarna de gebruikers worden aangespoord om het Windows Run -dialoogvenster te starten, de reeds gekopieerde” Verification String “te plakken (dwz de PowerShell -opdracht) en druk op Enter om hun accounts te authenticeren.

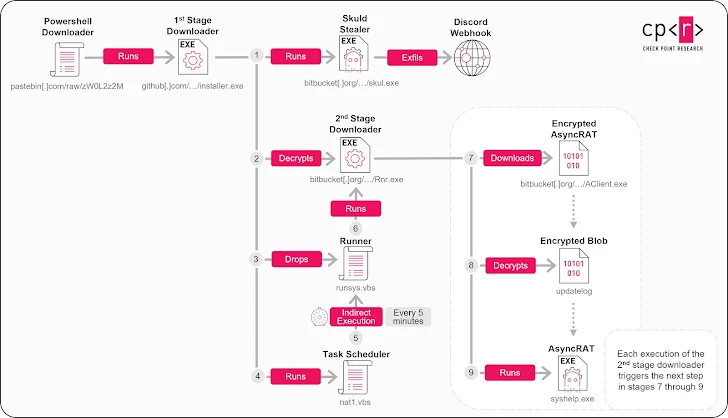

Maar in werkelijkheid activeert het uitvoeren van deze stappen de download van een PowerShell-script dat op Pastebin wordt gehost dat vervolgens een downloader van de eerste fase haalt en uitvoert, die uiteindelijk wordt gebruikt om Asyncrat en Skuld Stealer van een externe server te laten vallen en ze uit te voeren.

De kern van deze aanval ligt een zorgvuldig ontworpen, multi-fase infectieproces dat is ontworpen voor zowel precisie als stealth, terwijl ook stappen worden ondernomen om beveiligingsbescherming te ondermijnen via sandbox-beveiligingscontroles.

Asyncrat, dat uitgebreide afstandsbedieningsmogelijkheden biedt over geïnfecteerde systemen, is gebleken dat hij een techniek met de naam Dead Drop Resolver gebruikt om toegang te krijgen tot de werkelijke command-and-control (C2) -server door een Pastebin-bestand te lezen.

De andere payload is een Golang -informatie -stealer die is gedownload van Bitbucket. Het is uitgerust om gevoelige gebruikersgegevens te stelen van Discord, verschillende browsers, crypto -portefeuilles en gamingplatforms.

Skuld is ook in staat om crypto -portemonnee zaadzinnen en wachtwoorden van de Exodus en Atomic Crypto Wallets te oogsten. Het bereikt dit met behulp van een aanpak genaamd Wallet Injection die legitieme applicatiebestanden vervangt door getrowaniseerde versies die zijn gedownload van GitHub. Het is vermeldenswaard dat een vergelijkbare techniek onlangs is gebruikt door een malafide NPM-pakket met de naam PDF-to-office.

De aanval maakt ook gebruik van een aangepaste versie van een open-source tool bekend als Chromekatz om de app-gebonden coderingsbeveiligingen van Chrome te omzeilen. De verzamelde gegevens worden geëxfiltreerd aan de onverlaten via een Discord -webhook.

Het feit dat laadverlening en gegevensuitvoeringen plaatsvinden via vertrouwde cloudservices zoals GitHub, Bitbucket, Pastebin en Discord, stelt de dreigingsacteurs in staat om in te gaan in normaal verkeer en onder de radar vliegen. Discord heeft sindsdien de kwaadaardige bot uitgeschakeld en de aanvalsketen effectief verbreken.

Check Point zei dat het ook een andere campagne identificeerde die door dezelfde dreigingsacteur was gemonteerd die de lader distribueert als een gewijzigde versie van een hacktool voor het ontgrendelen van illegale games. Het kwaadaardige programma, ook gehost op Bitbucket, is 350 keer gedownload.

Er is beoordeeld dat de slachtoffers van deze campagnes zich voornamelijk bevinden in de Verenigde Staten, Vietnam, Frankrijk, Duitsland, Slowakije, Oostenrijk, Nederland en het Verenigd Koninkrijk.

De bevindingen vertegenwoordigen het nieuwste voorbeeld van hoe cybercriminelen zich richten op het populaire sociale platform, dat in het verleden zijn content -leveringsnetwerk (CDN) heeft misbruikt om malware te hosten.

“Deze campagne illustreert hoe een subtiel kenmerk van Discord’s Invite System, de mogelijkheid om verlopen of verwijderde uitnodigingcodes in ijdelheid uitnodigen, kan worden gebruikt, kan worden benut als een krachtige aanvalsvector,” zeiden de onderzoekers. “Door legitieme uitnodigingslinks te kapen, omleiden dreigingsacteurs niet -verwerkende gebruikers stilletjes naar kwaadaardige Discord -servers.”

“De keuze van payloads, inclusief een krachtige Stealer die specifiek richt op cryptocurrency -portefeuilles, suggereert dat de aanvallers voornamelijk gericht zijn op crypto -gebruikers en gemotiveerd door financieel gewin.”