ASUS heeft updates vrijgegeven om twee beveiligingsfouten aan te pakken die van invloed zijn op ASUS DriverHub die, indien met succes benutten, een aanvaller in staat zou kunnen stellen om de software te benutten om de externe code -uitvoering te bereiken.

DriverHub is een hulpmiddel dat is ontworpen om het moederbordmodel van een computer automatisch te detecteren en de benodigde updates van de stuurprogramma voor de latere installatie weer te geven door te communiceren met een speciale site gehost op “DriverHub.asus (.) Com.”

De fouten die in de software zijn geïdentificeerd, worden hieronder vermeld –

- CVE-2025-3462 (CVSS -score: 8.4) – Een kwetsbaarheid van de oorsprongsvalidatiefout waarmee ongeautoriseerde bronnen kunnen communiceren met de functies van de software via vervaardigde HTTP -aanvragen

- CVE-2025-3463 (CVSS -score: 9.4) – Een onjuiste certificaatvalidatie -kwetsbaarheid waarmee niet -vertrouwde bronnen het systeemgedrag kunnen beïnvloeden via vervaardigde HTTP -aanvragen

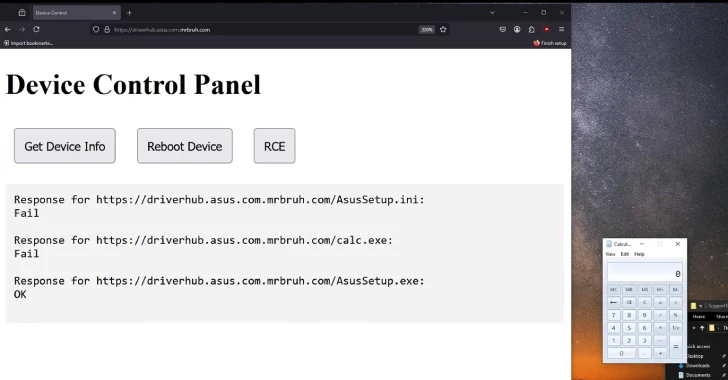

Beveiligingsonderzoeker Mrbruh, die wordt gecrediteerd voor het ontdekken en rapporteren van de twee kwetsbaarheden, zei dat ze kunnen worden benut om externe code-uitvoering te bereiken als onderdeel van een aanval met één klik.

De aanvalsketen omvat in wezen het misleiden van een nietsvermoedende gebruiker om een subdomein van driverhub.asus (.) Com (bijv. DriverHub.asus.com te bezoeken.

“Bij het uitvoeren van asussetup.exe leest het voor het eerst uit asussetup.ini, die metagegevens over de bestuurder bevat,” legde de onderzoeker uit in een technisch rapport.

“Als u ASUSSetup.exe uitvoert met de vlag -s (DriverHub roept deze aan met dit om een stille installatie te doen), zal het uitvoeren wat er is gespecificeerd in SilentInstallrun. In dit geval specificeert het INI -bestand een CMD -script dat een geautomatiseerde headless -installatie van de driver uitvoert, maar het zou alles kunnen uitvoeren.”

Het enige dat een aanvaller met succes de exploit moet uittrekken, is het maken van een domein en het hosten van drie bestanden, de kwaadaardige payload om te worden uitgevoerd, een gewijzigde versie van AsusSetup.ini die de eigenschap “SilentInstallrun” heeft ingesteld op het kwaadaardige binaire;

Na verantwoorde openbaarmaking op 8 april 2025 werden de problemen op 9 mei opgelost door ASUS. Er is geen bewijs dat de kwetsbaarheden in het wild zijn uitgebuit.

“Deze update bevat belangrijke beveiligingsupdates en ASUS beveelt sterk aan dat gebruikers hun ASUS DriverHub -installatie bijwerken naar de nieuwste versie,” zei het bedrijf in een bulletin. “De nieuwste software -update is toegankelijk door ASUS DriverHub te openen en vervolgens op de knop ‘Now Update nu’ te klikken.”