De China-gekoppelde dreigingsacteur die bekend staat als Winnti is toegeschreven aan een nieuwe campagne nagesynchroniseerd Revivalstone Dat gericht op Japanse bedrijven in de productie-, materialen- en energiesectoren in maart 2024.

De activiteit, gedetailleerd door het Japanse cybersecuritybedrijf LAC, overlapt met een bedreigingscluster gevolgd door Trend Micro als Earth Freybug, die is beoordeeld als een subset binnen de APT41 Cyber Espionage Group, door Cyberseason onder de naam Operation Cuckoobees, en door Symantec As Blackfly.

APT41 is beschreven als een zeer bekwame en methodische acteur met het vermogen om spionage -aanvallen op te zetten en de supply chain te vergiftigen. De campagnes zijn vaak ontworpen met stealth in gedachten, waarbij een hele reeks tactieken worden gebruikt om zijn doelen te bereiken door een aangepaste toolset te gebruiken die niet alleen beveiligingssoftware in de omgeving omzeilt, maar ook kritieke informatie oogst en geheime kanalen vaststelt voor aanhoudende toegang op afstand.

“De spionage -activiteiten van de groep, waarvan vele zijn afgestemd op de strategische doelstellingen van de natie, hebben zich op een breed scala aan openbare en particuliere sectoren over de hele wereld gericht,” zei Lac.

“De aanvallen van deze dreigingsgroep worden gekenmerkt door het gebruik van Winnti Malware, die een unieke rootkit heeft die het verbergen en manipuleren van communicatie mogelijk maakt, evenals het gebruik van gestolen, legitieme digitale certificaten in de malware.”

WINNTI, actief sinds minstens 2012, heeft vanaf 2022 voornamelijk productie- en materiaalgerelateerde organisaties in Azië uitgekozen, met recente campagnes tussen november 2023 en oktober 2024 gericht op de regio Asia-Pacific (APAC) die zwakke punten in openbaar-gerichte toepassingen zoals zoals in de openbare wijze uitbuiten, IBM Lotus Domino om malware als volgt te implementeren –

- Deathlotus – Een passieve CGI -achterdeur die het maken van bestanden en opdrachtuitvoering ondersteunt

- Ontsnapping – Een hulpprogramma voor verdedigingsontduiking geschreven in C ++

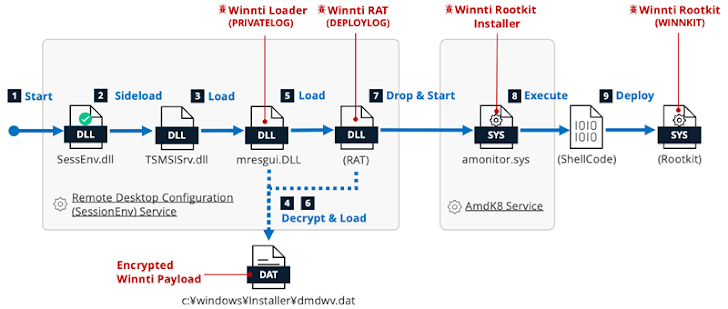

- Privaat – Een lader die wordt gebruikt om Winnti Rat (aka implementLog) te laten vallen die op zijn beurt een kernel-rootkit met de naam Winnkit levert door middel van een rootkit-installatieprogramma

- Sluwheidspigeon – Een achterdeur die Microsoft Graph API gebruikt om opdrachten op te halen – Bestands- en procesbeheer en aangepaste proxy – vanuit e -mailberichten

- WINDJAMMER – Een rootkit met mogelijkheden om TCPIP -netwerkinterface te onderscheppen, en geheime kanalen te maken met geïnfecteerde eindpunten binnen intranet

- Schaduw – Een passieve achterdeur hergebruiken luisterpoort van IIS Web Server

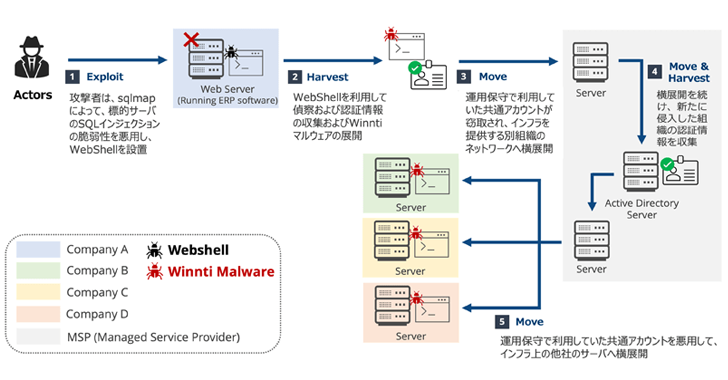

De nieuwste aanvalsketen die door LAC is gedocumenteerd, is gevonden om een SQL -injectie -kwetsbaarheid te benutten in een niet -gespecificeerd Enterprise Resource Planning (ERP) -systeem om webschalen zoals China Chopper en Behind (aka Bingxia en ICESCorpion) op de gecompromitteerde server te laten vallen, met behulp van de toegang Om verkenning uit te voeren, inloggegevens te verzamelen voor laterale beweging en een verbeterde versie van de Winnti -malware te leveren.

Het bereik van de inbraak zou verder zijn uitgebreid om een managed serviceprovider (MSP) te overtreden door gebruik te maken van een gedeeld account, gevolgd door het bewapenen van de infrastructuur van het bedrijf om de malware verder te verspreiden naar drie andere organisaties.

Lac zei dat het ook verwijzingen naar Treadstone en Stonev5 vond in de Revivalstone-campagne, waarbij de eerste een controller is die is ontworpen om samen te werken met de Winnti Malware en die ook was opgenomen in het I-SOON (AKA Anxun) -lek van vorig jaar in verband met verband Een Linux -malware -bedieningspaneel.

“Als Treadstone dezelfde betekenis heeft als de Winnti -malware, is het alleen speculatie, maar StonEV5 kan ook versie 5 betekenen, en het is mogelijk dat de malware die in deze aanval wordt gebruikt Winnti v5.0 is,” zei onderzoekers Takuma Matsumoto en Yoshihiro Ishikawa .

“De nieuwe Winnti -malware is geïmplementeerd met functies zoals obfuscatie, bijgewerkte coderingsalgoritmen en ontwijking door beveiligingsproducten, en het is waarschijnlijk dat deze aanvallersgroep de functies van de WINNTI -malware zal blijven bijwerken en in aanvallen zal gebruiken.”

De openbaarmaking komt als Fortinet Fortiguard Labs een op Linux gebaseerde aanvalspakket gedetailleerd sshdinjector gedetailleerd die is uitgerust om de SSH-daemon op netwerkapparatuur te kapen door malware in het proces te injecteren voor aanhoudende toegang en geheime acties sinds november 2024.

The malware suite, associated with another Chinese nation-state hacking group known as Daggerfly (aka Bronze Highland and Evasive Panda), is engineered for data exfiltration, listening for incoming instructions from a remote server to enumerate running processes and services, perform file operations, Start terminal en voer terminalopdrachten uit.