De Chinese door de staat gesponsorde dreigingsacteur bekend als Mustang Panda is waargenomen met behulp van een nieuwe techniek om detectie te ontwijken en controle te behouden over geïnfecteerde systemen.

Dit omvat het gebruik van een legitiem Microsoft Windows -hulpprogramma genaamd Microsoft Application Virtualization Injector (Mavinject.exe) om de kwaadaardige lading van de dreigingsacteur in een extern proces te injecteren, Waitfor.exe, wanneer ESET -antivirustoepassing wordt gedetecteerd, Said Trend Micro in een nieuw analyse.

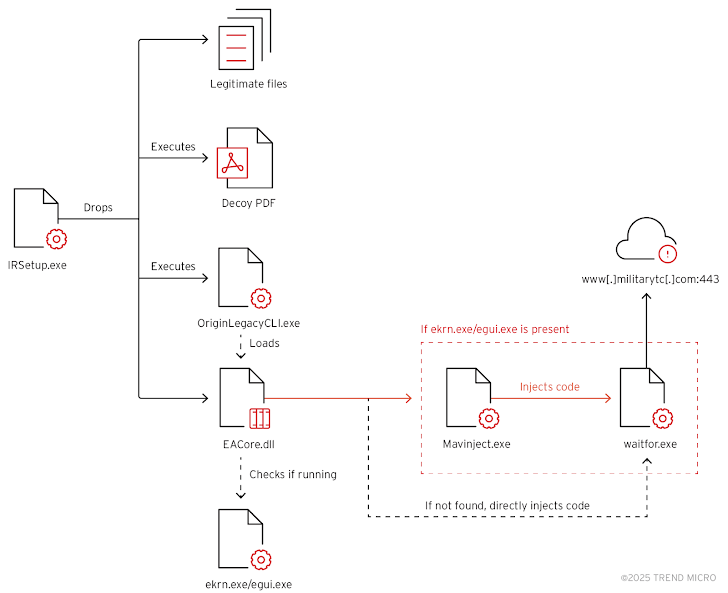

“De aanval omvat het laten vallen van meerdere bestanden, waaronder legitieme uitvoerbare bestanden en kwaadaardige componenten, en het inzetten van een Decoy PDF om het slachtoffer af te leiden,” merkten beveiligingsonderzoekers Nathaniel Morales en Nick Dai op.

“Bovendien maakt Earth Preta gebruik van Setup Factory, een installatiebouwer voor Windows -software, om de payload te laten vallen en uit te voeren; dit stelt hen in staat om detectie te ontwijken en persistentie in gecompromitteerde systemen te behouden.”

Het startpunt van de aanvalsreeks is een uitvoerbaar bestand (“irsetup.exe”) dat dient als een druppelaar voor verschillende bestanden, waaronder het kunstaasdocument dat is ontworpen om in Thailand gevestigde gebruikers te richten. Dit verwijst naar de mogelijkheid dat de aanvallen mogelijk het gebruik van speer-phishing-e-mails hebben betrokken om slachtoffers te selecteren.

Het binaire binaire gaat vervolgens door tot het uitvoeren van een legitieme elektronische kunsttoepassing (EA) -toepassing (“Originlegacycli.exe”) om een rogue DLL met de naam “Eacore.dll” te sideloaden, dat is een gewijzigde versie van de achterdeur van Toneshell die wordt toegeschreven aan de hackingploeg.

Core De functie van de malware is een controle om te bepalen of twee processen die zijn gekoppeld aan ESET -antivirustoepassingen – “Ekrn.exe” of “Egui.exe” – draaien op de gecompromitteerde host, en als dat zo is, voer “Waitfor.exe” en Gebruik vervolgens “mavinject.exe” om de malware uit te voeren zonder er door te worden gemarkeerd.

“Mavinject.exe, dat in staat is om proxy -uitvoering van kwaadaardige code te uitvoeren door te injecteren in een loopproces als middel om ESET -detectie te omzeilen, wordt vervolgens gebruikt om de kwaadaardige code erin te injecteren,” legden de onderzoekers uit. “Het is mogelijk dat Earth Preta mavinject.exe gebruikte na het testen van de uitvoering van hun aanval op machines die ESET -software gebruikten.”

De malware decodeert uiteindelijk de ingesloten shellcode waarmee deze verbindingen kan leggen met een externe server (“www.militarytc (.) Com: 443”) om opdrachten te ontvangen voor het opzetten van een reverse shell, verplaatsende bestanden en bestanden verwijderen.

“De malware van Earth Preta, een variant van de Toneshell Backdoor, is aan de kant geladen met een legitieme elektronische kunsttoepassing en communiceert met een command-and-control server voor gegevensuitvoeringen,” zeiden de onderzoekers.