Onderzoekers van cybersecurity hebben een creditcardsteelmalware-campagne gemarkeerd die is waargenomen gericht op e-commerce sites die Magento uitvoeren door de kwaadaardige inhoud in beeldtags in HTML-code te verbergen om onder de radar te blijven.

Magecart is de naam die wordt gegeven aan een malware die in staat is om gevoelige betalingsinformatie van online winkelsites te stelen. Van de aanvallen is bekend dat ze een breed scala aan technieken gebruiken- zowel op client- als server-side- om websites te compromitteren en creditcardskimmers te implementeren om diefstal te vergemakkelijken.

Meestal wordt dergelijke malware alleen geactiveerd of geladen wanneer gebruikers de kassa -pagina’s bezoeken om creditcardgegevens in te voeren door een nepformulier te bedienen of de informatie vast te leggen die door de slachtoffers is ingevoerd in realtime.

De term Magecart is een verwijzing naar het oorspronkelijke doelwit van deze cybercriminaliteitsgroepen, het Magento -platform dat kassa en winkelwagentjes biedt voor online retailers. In de loop der jaren hebben dergelijke campagnes hun tactiek aangepast door kwaadaardige code te verbergen door codering en verduistering binnen schijnbaar onschadelijke bronnen, zoals nepafbeeldingen, audiobestanden, favicons en zelfs 404 foutpagina’s.

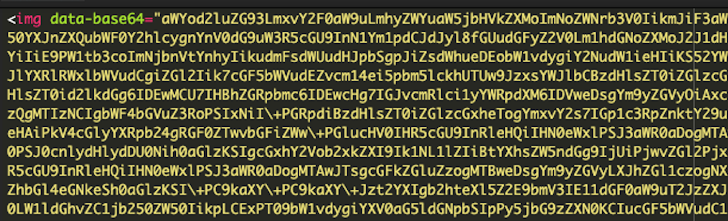

“In dit geval volgt de malware die de klant treft hetzelfde doel – verborgen blijven,” zei Sucuri -onderzoeker Kayleigh Martin. “Het doet dit door kwaadaardige inhoud in een -tag te verbergen, waardoor het gemakkelijk over het hoofd wordt gezien.”

“Het is gebruikelijk dat tags lange snaren bevatten, vooral bij het verwijzen naar afbeeldingsbestandspaden of basis van de basis van de basis, samen met extra attributen zoals hoogte en breedte.”

Het enige verschil is dat de tag in dit geval fungeert als een lokvogel, met basis van de basis van Base64-gecodeerde inhoud die wijst op JavaScript-code die wordt geactiveerd wanneer een onerror-gebeurtenis wordt gedetecteerd. Dit maakt de aanval een stuk stieker, omdat de browser inherent op de onerror -functie vertrouwt.

“Als een afbeelding niet wordt geladen, wordt de onerror -functie de browser geactiveerd om in plaats daarvan een gebroken beeldpictogram weer te geven,” zei Martin. “In deze context wordt de onerror -gebeurtenis echter gekaapt om JavaScript uit te voeren in plaats van alleen de fout af te handelen.”

Bovendien biedt de aanval een extra voordeel aan dreigingsacteurs in die zin dat het html -element over het algemeen onschadelijk wordt beschouwd. De malware, van zijn kant, controleert of de gebruiker zich op de kassa -pagina bevindt en wacht op nietsvermoedende gebruikers om op de knop Verzenden te klikken om gevoelige betalingsinformatie te siphon die door hen is ingevoerd naar een externe server.

Het script is ontworpen om een kwaadwillende vorm dynamisch in te voegen met drie velden, kaartnummer, vervaldatum en CVV, met als doel het te exfiltreren naar putfacing (.) Com.

“De aanvaller bereikt twee indrukwekkende doelen met dit kwaadaardige script: het vermijden van eenvoudige detectie door beveiligingsscanners door het kwaadaardige script binnen een -tag te coderen, en ervoor zorgen dat eindgebruikers geen ongebruikelijke wijzigingen opmerken wanneer de kwaadaardige vorm wordt ingevoegd, onopgemerkt blijven als onopgemerkt als Lang mogelijk, “zei Martin.

“Het doel van aanvallers die zich richten op platforms zoals Magento, WooCommerce, Prestashop en anderen, is om zo lang mogelijk onopgemerkt te blijven, en de malware die ze in sites injecteren, is vaak complexer dan de meest voorkomende stukken malware die andere sites beïnvloeden.”

De ontwikkeling komt als het website-beveiligingsbedrijf dat een incident met een WordPress-site heeft gedetailleerd die de mu-plugins (of must-use plug-ins) map gebruikt om achterdeuren te implanteren en op een stealthy-manier kwaadwillende PHP-code uitvoert.

“In tegenstelling tot reguliere plug-ins worden must-use plug-ins automatisch geladen op elke pagina-lading, zonder activering of verschijning in de standaard plug-inlijst,” zei Puja Srivastava.

“Aanvallers exploiteren deze map om persistentie te handhaven en detectie te ontwijken, zoals hier geplaatste bestanden automatisch worden uitgevoerd en niet eenvoudig worden uitgeschakeld vanuit het WordPress -beheerderspaneel.”