Microsoft vestigt de aandacht op een opkomende dreigingscluster die het roept Storm-2372 Dat is toegeschreven aan een nieuwe reeks cyberaanvallen gericht op verschillende sectoren sinds augustus 2024.

De aanvallen hebben gericht op de overheid, niet-gouvernementele organisaties (NGO’s), informatietechnologie (IT) Services en technologie, defensie, telecommunicatie, gezondheid, hoger onderwijs en energie/olie- en gassectoren in Europa, Noord-Amerika, Afrika en het midden Oosten.

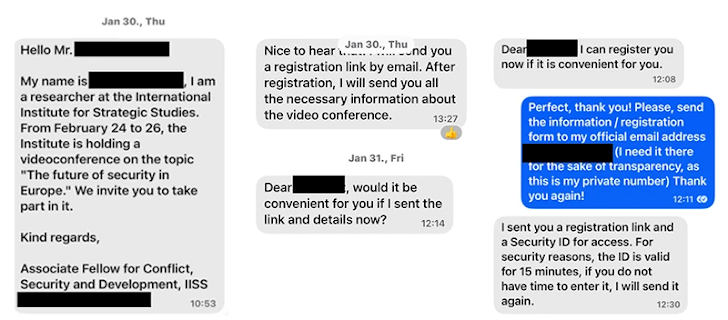

De dreigingsacteur, beoordeeld met gemiddeld vertrouwen om te worden afgestemd op Russische belangen, slachtofferschap en TradeCraft, is waargenomen op gebruikers via berichten -apps zoals WhatsApp, Signal en Microsoft -teams door ten onrechte te beweren een prominente persoon die relevant is voor het doel in een Probeer vertrouwen op te bouwen.

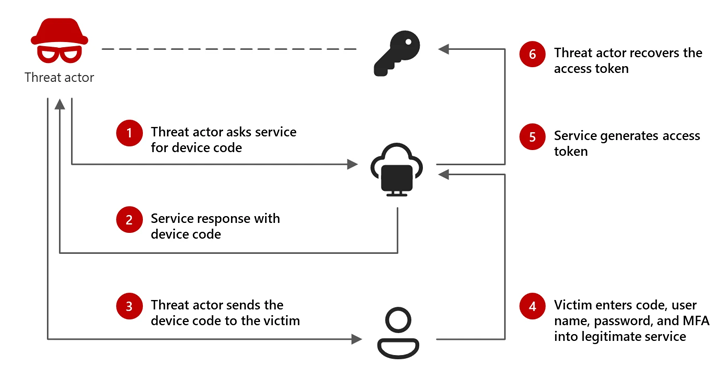

“De aanvallen maken gebruik van een specifieke phishing-techniek genaamd ‘Device Code Phishing’ die gebruikers misleidt om in te loggen bij productiviteits-apps, terwijl Storm-2372-acteurs de informatie van de inlog (tokens) vastleggen die ze kunnen gebruiken om vervolgens toegang te krijgen tot gecompromitteerde accounts,” de Microsoft, “de Microsoft Threat Intelligence zei in een nieuw rapport.

Het doel is om de authenticatiecodes te benutten die via de techniek zijn verkregen om toegang te krijgen tot doelaccounts en misbruik die toegang om gevoelige gegevens te bemachtigen en aanhoudende toegang tot de slachtofferomgeving mogelijk te maken zolang de tokens geldig blijven.

De tech-gigant zei dat de aanval inhoudt dat het verzenden van phishing-e-mails die zich vermomden als Microsoft-teams die uitnodigingen voldoen die, wanneer geklikt, de berichtontvangers aansporen om te authenticeren met behulp van een door de dreiging gegenereerde apparaatcode, waardoor de tegenstander de geverifieerde sessie kan kapen met de geverifieerde sessie met behulp van de geldige toegang token.

“Tijdens de aanval genereert de dreigingsacteur een legitiem apparaatcodeverzoek en misleidt het doel om het in een legitieme aanmeldingspagina in te voeren,” legde Microsoft uit. “Dit verleent de Actor -toegang en stelt hen in staat om de authenticatie – Access and Refresh – Tokes die worden gegenereerd vast te leggen, en gebruiken die tokens vervolgens om toegang te krijgen tot de accounts en gegevens van het doel.”

De phished authenticatietokens kunnen vervolgens worden gebruikt om toegang te krijgen tot andere services die de gebruiker al toestemming heeft, zoals e -mail of cloudopslag, zonder een wachtwoord.

Microsoft zei dat de geldige sessie wordt gebruikt om lateraal binnen het netwerk te gaan door vergelijkbare phishing-intra-organisatorische berichten te sturen naar andere gebruikers vanuit het gecompromitteerde account. Bovendien wordt de Microsoft Graph -service gebruikt om door berichten van het Gebroken -account te doorzoeken.

“De dreigingsacteur gebruikte trefwoord zoeken om berichten te bekijken met woorden zoals gebruikersnaam, wachtwoord, admin, teamviewer, anydesk, referenties, geheim, ministerie en gov,” zei Redmond, het toevoegen van de e -mails die overeenkomen met deze filtercriteria werden vervolgens uitgeput aan de dreigingsacteur.

Om het risico van dergelijke aanvallen te verminderen, worden organisaties aanbevolen om de apparaatcodestroom waar mogelijk te blokkeren, phishing-resistente multi-factor authenticatie (MFA) mogelijk te maken en het principe van het minste privilege te volgen.