Dreigingsjagers hebben licht geworpen op een nieuwe campagne die gericht is op het ministerie van Buitenlandse Zaken van een niet nader genoemde Zuid -Amerikaanse natie met op maat gemaakte malware die in staat is om externe toegang te verlenen aan geïnfecteerde gastheren.

De activiteit, gedetecteerd in november 2024, is door elastische beveiligingslaboratoria toegeschreven aan een dreigingscluster dat het volgt als Ref7707. Sommige van de andere doelen zijn een telecommunicatie -entiteit en een universiteit, beide gevestigd in Zuidoost -Azië.

“Terwijl de REF7707-campagne wordt gekenmerkt door een goed ontworpen, zeer capabele, nieuwe inbraakset, vertoonden de campagne-eigenaren slecht campagnebeheer en inconsistente ontwijkingspraktijken,” zeiden beveiligingsonderzoekers Andrew Pease en Seth Goodwin in een technische analyse.

De exacte initiële toegangsvector die bij de aanvallen wordt gebruikt, is momenteel niet duidelijk, hoewel is opgemerkt dat Microsoft’s Certutil -applicatie wordt gebruikt om extra payloads te downloaden van een webserver geassocieerd met het ministerie van Buitenlandse Zaken.

De certutil -opdrachten die worden gebruikt om de verdachte bestanden op te halen, zijn gevonden via de externe shell -plug -in van het Windows Remote Management (winrshost.exe) van een onbekend bronsysteem op een verbonden netwerk.

“Het geeft aan dat aanvallers al geldige netwerkreferenties bezaten en ze gebruikten voor laterale beweging van een eerder gecompromitteerde gastheer in de omgeving,” merkten de onderzoekers op.

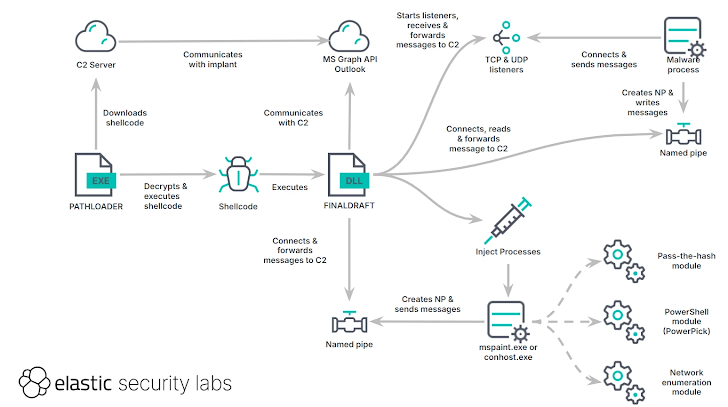

De eerste van de te uitvoeren bestanden is een malware genaamd Pathloader die mogelijk maakt voor de uitvoering van gecodeerde shellcode die is ontvangen van een externe server. De geëxtraheerde shellcode, nagesynchroniseerd FinalDRaft, wordt vervolgens geïnjecteerd in het geheugen van een nieuw spawned “mspaint.exe” -proces.

FinalDraft, geschreven in C ++, is een volledig beheersingstool voor externe beheersing die is uitgerust met mogelijkheden om extra modules op de vlieg uit te voeren en misbruikt de Outlook-e-mailservice via de Microsoft Graph API voor command-and-control (C2) -doeleinden. Het is vermeldenswaard dat het misbruik van de Graph API eerder is gedetecteerd in een andere achterdeur genaamd Siestagraph.

Het communicatiemechanisme houdt in dat de opdrachten zijn opgeslagen in de map van de mailbox en het schrijven van de resultaten van de uitvoering in nieuwe ontwerp -e -mails voor elke opdracht. FinalDraft registers 37 opdrachthandlers die zijn ontworpen rond procesinjectie, bestandsmanipulatie en netwerkproxy -mogelijkheden.

Het is ook ontworpen om nieuwe processen te starten met gestolen NTLM -hashes en PowerShell -opdrachten op een manier uit te voeren zodanig dat het de “powerShell.exe” binary niet oproept. In plaats daarvan patcheert het verschillende API’s om evenemententracering voor Windows (ETW) te ontwijken en lanceert PowerPick, een legitiem hulpprogramma dat deel uitmaakt van de Empire Post-Exploitation Toolkit.

Elf binaire artefacten geüpload naar Virustotal uit Brazilië en de Verenigde Staten geven de aanwezigheid van een Linux -variant van FinalDraft aan met vergelijkbare C2 -functionaliteit. De Linux -versie van zijn kant kan shell -opdrachten via Polen uitvoeren en zichzelf verwijderen uit het systeem.

“De volledigheid van de tools en het betrokken niveau van engineering suggereren dat de ontwikkelaars goed georganiseerd zijn,” zeiden de onderzoekers. “Het verlengde tijdsbestek van de operatie en het bewijs van onze telemetrie suggereert dat het waarschijnlijk een spionagegerichte campagne is.”