Cybersecurity-onderzoekers waarschuwen dat een kritische nul-daagse kwetsbaarheid die van invloed is op Zyxel CPE-serie-apparaten, actieve exploitatiepogingen in het wild ziet.

“Aanvallers kunnen deze kwetsbaarheid benutten om willekeurige opdrachten op getroffen apparaten uit te voeren, wat leidt tot complete systeemcompromis, data -exfiltratie of netwerkinfiltratie,” zei Greynoise -onderzoeker Glenn Thorpe in een alert gepubliceerde dinsdag gepubliceerd.

De kwetsbaarheid in kwestie is CVE-2024-40891, een kritieke kwetsbaarheid voor commando-injectie die niet publiekelijk is bekendgemaakt of gepatcht. Het bestaan van de bug werd voor het eerst gemeld door Vulncheck in juli 2024.

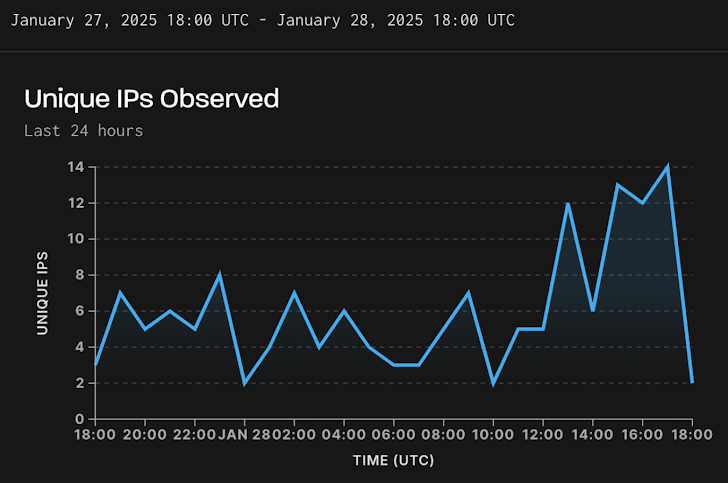

Statistieken verzameld door het bedreigingsinlichtingenbedrijf tonen aan dat aanvalspogingen afkomstig zijn van tientallen IP -adressen, met een meerderheid van hen in Taiwan. Volgens Censys zijn er online meer dan 1500 kwetsbare apparaten.

“CVE-2024-40891 lijkt erg op CVE-2024-40890, met als belangrijkste verschil dat de eerste op telnet gebaseerd is, terwijl deze laatste is gebaseerd op HTTP,” voegde Greynoise toe. “Beide kwetsbaarheden stellen niet -geauthenticeerde aanvallers in staat om willekeurige opdrachten uit te voeren met behulp van serviceaccounts.”

Vulncheck vertelde The Hacker News dat het zijn openbaarmakingsproces met het Taiwanese bedrijf doorloopt. We hebben contact opgenomen met Zyxel voor meer commentaar en we zullen het verhaal bijwerken als we terug horen.

In de tussentijd wordt gebruikers geadviseerd om verkeer te filteren voor ongebruikelijke HTTP -verzoeken aan Zyxel CPE -managementinterfaces en de toegang tot administratieve interface tot vertrouwde IP’s te beperken.

De ontwikkeling komt als Arctic Wolf meldde dat het vanaf 22 januari 2025 een campagne heeft waargenomen, waarbij het verkrijgen van ongeautoriseerde toegang tot apparaten werd verkregen met SimpleHelp Remote Desktop -software als een initiële toegangsvector.

Het is momenteel niet bekend of de aanvallen zijn gekoppeld aan de exploitatie van recent bekendgemaakte beveiligingsfouten in het product (CVE-2024-57726, CVE-2024-57727 en CVE-2024-57728) die een slechte acteur kunnen toestaan om een slechte actor te laten escaleren om een slechte acteur te laten escaleren om te escaleren om te escaleren om te escaleren om te escaleren om een slechte privileges te kunnen Administratieve gebruikers en upload willekeurige bestanden.

“De eerste tekenen van compromis waren communicatie van het clientproces naar een niet -goedgekeurde SimpleHelp Server -instantie,” zei beveiligingsonderzoeker Andres Ramos. “De dreigingsactiviteit omvatte ook opsomming van accounts en domeininformatie via een CMD.exe -proces dat werd gestart via een simplehelp -sessie, met behulp van tools zoals NET en NLTEST. De dreigingsactoren werden niet waargenomen op doelstellingen omdat de sessie werd beëindigd voordat de aanval vorderde voordat de aanval vorderde, werd beëindigd voordat de aanval vorderde. verder.”

Organisaties worden ten zeerste geadviseerd om hun SimpleHelp -instanties bij te werken naar de nieuwste beschikbare vaste versies om tegen potentiële bedreigingen veilig te stellen.