Cybersecurity-onderzoekers hebben een zestal nieuwe Android-malwarefamilies ontdekt die mogelijkheden bieden om gegevens van gecompromitteerde apparaten te stelen en financiële fraude te plegen.

De Android-malware varieert van traditionele banktrojans zoals PixRevolutie, TaxiSpy RAT, BeatBanker, MiraxEn Vergetelheid RAT tot volwaardige tools voor extern beheer, zoals SURXRAT.

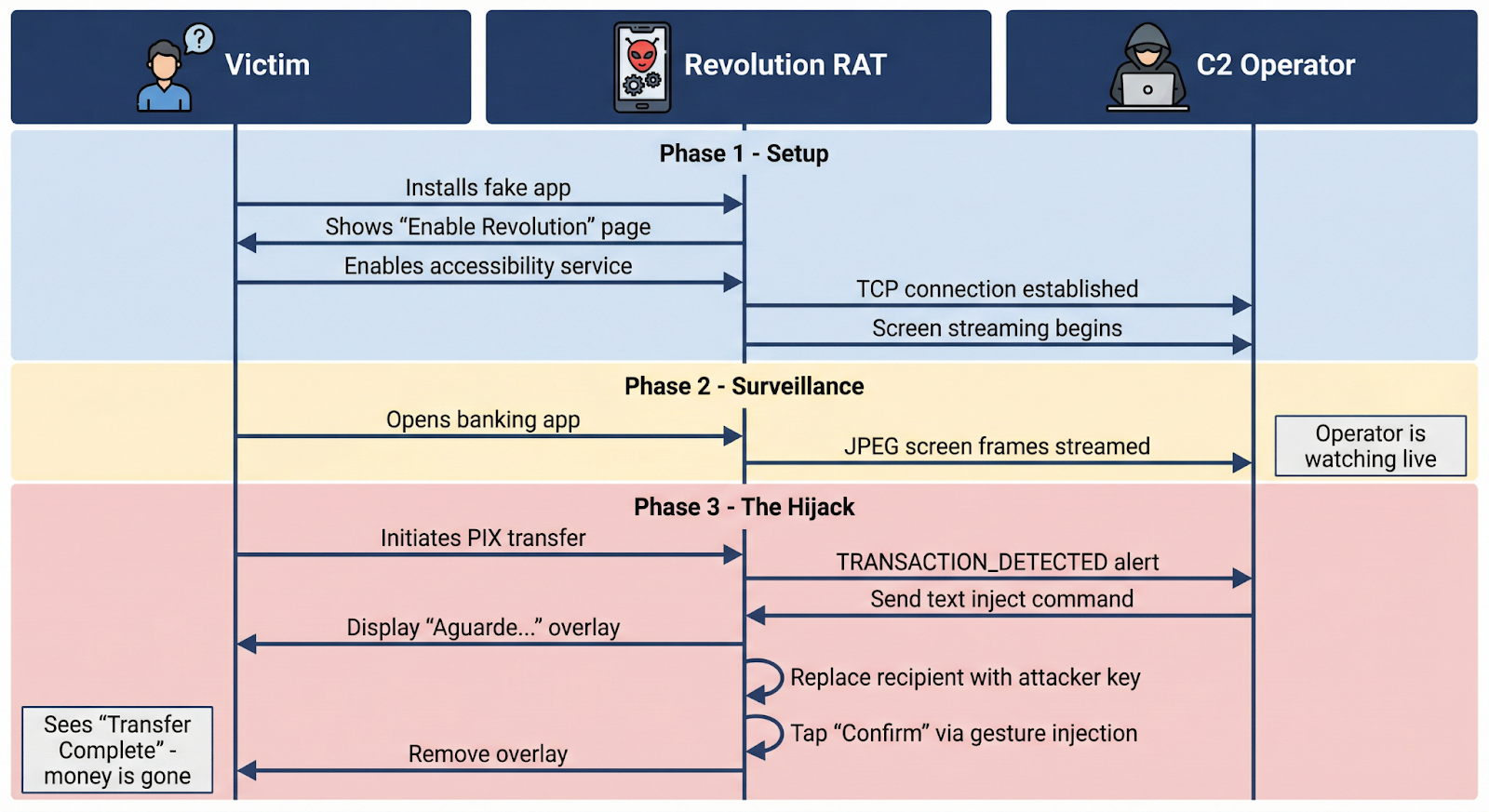

Volgens Zimperium richt PixRevolution zich op het Braziliaanse Pix-platform voor directe betaling, waarbij de geldoverdrachten van slachtoffers in realtime worden gekaapt om deze naar de dreigingsactoren te leiden in plaats van naar de beoogde begunstigde.

“Deze nieuwe vorm van malware opereert heimelijk in het apparaat tot het moment dat het slachtoffer een Pix-overdracht initieert”, zegt beveiligingsonderzoeker Aazim Yaswant. “Wat deze dreiging onderscheidt van conventionele banktrojans is het fundamentele ontwerp ervan: een menselijke of AI-agent-operator is actief betrokken aan de externe kant en observeert onmiddellijk het telefoonscherm van het slachtoffer, klaar om te handelen op het precieze moment van de transactie.”

De Android-malware verspreidt zich via valse Google Play Store-applijstpagina’s voor apps als Expedia, Sicredi en Correios om gebruikers te misleiden zodat ze de kwaadaardige dropper APK-bestanden installeren. Eenmaal geïnstalleerd, sporen de apps gebruikers aan om toegankelijkheidsdiensten in te schakelen om hun doelen te realiseren.

Het maakt ook verbinding met een externe server via TCP op poort 9000 om periodieke hartslagberichten met apparaatinformatie te verzenden en realtime schermopname te activeren met behulp van de MediaProjection API van Android. De belangrijkste functionaliteit van PixRevolution is echter het monitoren van het scherm van het slachtoffer en het aanbieden van een nep-overlay zodra een slachtoffer het gewenste bedrag en de Pix-sleutel van de ontvanger invoert om de betaling te initiëren.

Op dat moment toont de trojan een nep-WebView-overlay met de tekst “Aguarde…” (wat “wachten” betekent in het Portugees/Spaans), terwijl hij op de achtergrond de Pix-sleutel bewerkt met die van de aanvaller om de geldoverdracht te voltooien. In de laatste fase wordt de overlay verwijderd en krijgt het slachtoffer een bevestigingsscherm ‘overdracht voltooid’ te zien in de Pix-app.

“Vanuit het perspectief van het slachtoffer is er niets ongewoons gebeurd”, zei Yaswant. “De app liet kort een laadindicator zien, iets dat routinematig voorkomt tijdens legitieme banktransacties. De overboeking werd succesvol bevestigd. Het bedrag dat ze wilden overmaken, werd van hun rekening afgeschreven.”

“Het is pas later, soms veel later, dat het slachtoffer ontdekt dat het geld naar de verkeerde rekening is gegaan. En omdat Pix-overboekingen direct en definitief zijn, is herstel buitengewoon moeilijk.”

Braziliaanse gebruikers zijn ook het doelwit geworden van een andere op Android gebaseerde malwarecampagne genaamd BeatBanker, die zich voornamelijk verspreidt via phishing-aanvallen via een website vermomd als de Google Play Store. BeatBanker dankt zijn naam aan het gebruik van een ongebruikelijk persistentiemechanisme waarbij een vrijwel onhoorbaar audiobestand, een opname van 5 seconden met Chinese woorden, in een lus wordt afgespeeld om te voorkomen dat het wordt beëindigd.

Naast runtimecontroles voor geëmuleerde of analyseomgevingen, controleert de malware de temperatuur en het percentage van de batterij en verifieert of de gebruiker het apparaat gebruikt om de Monero-mijnwerker naar behoefte te starten of te stoppen. Het maakt gebruik van Firebase Cloud Messaging (FCM) van Google voor command-and-control (C2).

“Om hun doelen te bereiken, bevatten de kwaadaardige APK’s meerdere componenten, waaronder een cryptocurrency-mijnwerker en een banktrojan die onder meer het apparaat volledig kan kapen en schermen kan vervalsen”, aldus Kaspersky. “Wanneer de gebruiker een USDT-transactie probeert uit te voeren, maakt BeatBanker overlay-pagina’s voor Binance en Trust Wallet, waarbij heimelijk het bestemmingsadres wordt vervangen door het overdrachtsadres van de bedreigingsacteur.”

De bankmodule controleert ook webbrowsers zoals Chrome, Edge, Firefox, Brave, Opera, DuckDuckGo, Dolphin Browser en sBrowser op URL’s waartoe het slachtoffer toegang heeft. Bovendien ondersteunt het de mogelijkheid om een lange lijst met opdrachten van de server te ontvangen om persoonlijke informatie te verzamelen en volledige controle over het apparaat te krijgen.

Recente herhalingen van de campagne bleken BTMOB RAT te laten vallen in plaats van de bankmodule. Het biedt operators uitgebreide afstandsbediening, permanente toegang en bewaking van aangetaste apparaten. Er wordt aangenomen dat BTMOB een evolutie is van de families CraxsRAT, CypherRAT en SpySolr, die allemaal in verband zijn gebracht met een Syrische bedreigingsacteur die de online alias EVLF draagt.

“We zagen ook de distributie en verkoop van gelekte BTMOB-broncode op sommige darkweb-forums”, zei de Russische beveiligingsleverancier. “Dit kan erop wijzen dat de maker van BeatBanker BTMOB heeft overgenomen van de oorspronkelijke auteur of de bron van het lek en dit als uiteindelijke lading gebruikt.”

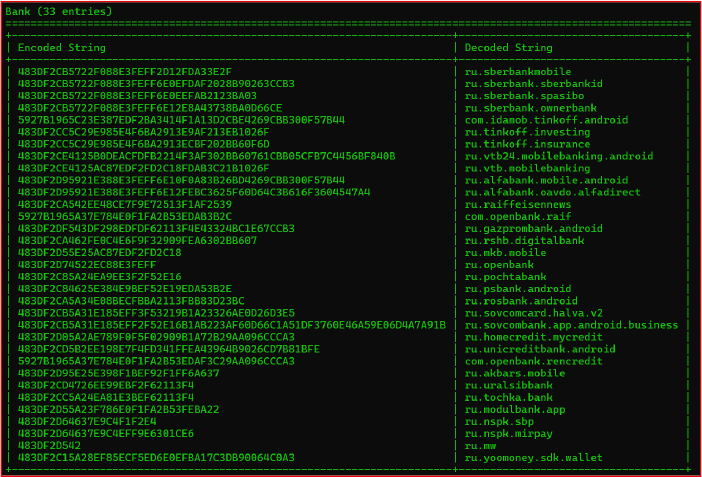

TaxiSpy RAT, vergelijkbaar met PixRevolution, misbruikt de toegankelijkheidsservice van Android en MediaProjection API’s om sms-berichten, contacten, oproeplogboeken, klembordinhoud, lijst met geïnstalleerde apps, meldingen, pincodes voor het vergrendelscherm en toetsaanslagen te verzamelen, en zich te richten op Russische bank-, cryptocurrency- en overheidsapps door overlays aan te bieden om inloggegevens te stelen.

De malware combineert de functionaliteit van de traditionele banktrojan met volledige RAT-mogelijkheden, waardoor bedreigingsactoren gevoelige gegevens kunnen verzamelen en opdrachten kunnen uitvoeren die via Firebase-pushberichten worden verzonden. Zowel CYFIRMA als Zimperium hebben verschillende TaxiSpy-voorbeelden ontdekt, wat wijst op actieve pogingen van aanvallers om op handtekeningen gebaseerde detectie en verdediging op de zwarte lijst te omzeilen.

“De malware maakt gebruik van geavanceerde ontwijkingstechnieken, zoals native bibliotheekversleuteling, rolling XOR-stringverduistering en real-time VNC-achtige afstandsbediening via WebSocket”, aldus CYFIRMA. “Het ontwerp maakt uitgebreide apparaatbewaking mogelijk, inclusief sms, oproeplogboeken, contacten, meldingen en monitoring van bankapps, wat de financieel gemotiveerde en regiospecifieke focus benadrukt.”

Een andere belangrijke trojan voor Android-bankieren is Mirax, die door een bedreigingsacteur genaamd Mirax Bot is geadverteerd als een particulier Malware-as-a-Service (MaaS)-aanbod voor een maandelijkse prijs van $ 2.500 voor een volledige versie of $ 1.750 voor een lichte variant. Mirax beweert bankoverlays, informatieverzameling (bijvoorbeeld toetsaanslagen, sms, vergrendelingspatronen) en een SOCKS5-proxy aan te bieden om kwaadaardig verkeer door gecompromitteerde apparaten te leiden.

Mirax is niet het enige Android MaaS-aanbod dat de afgelopen maanden is gedetecteerd. Een nieuwe Android-trojan voor externe toegang genaamd Oblivion wordt verkocht voor ongeveer $ 300 per maand (of $ 1.900 per jaar en $ 2.200 voor levenslange toegang) en beweert detectie- en beveiligingsfuncties op apparaten van grote fabrikanten te omzeilen.

Eenmaal geïnstalleerd, maakt de malware gebruik van een geautomatiseerd mechanisme voor het verlenen van toestemming, waarbij geen interactie van het slachtoffer nodig is. Deze aanpak werkt, volgens de verkoper, voor MIUI / HyperOS (Xiaomi), One UI (Samsung), ColorOS (OPPO), MagicOS (Honor) en OxygenOS (OnePlus).

“Wat het onderscheidt is niet één enkele functie. Het is de combinatie: geautomatiseerde omzeiling van toestemming, verborgen afstandsbediening, diepe persistentie en een point-and-click-builder die dit alles binnen bereik brengt van potentiële hackers met zelfs het meest minimale niveau van technische vaardigheden”, aldus Certos.

“Google heeft van progressieve beperkingen op het misbruik van toegankelijkheidsdiensten een prioriteit gemaakt in opeenvolgende Android-versies. Een tool die deze beveiligingen op geloofwaardige wijze omzeilt in de nieuwste release – en dat doet op apparaten van Samsung, Xiaomi, OPPO en anderen – vertegenwoordigt een echte uitdaging voor de verdediging op platformniveau. “

Ook commercieel verspreid via een op Telegram gebaseerd MaaS-ecosysteem is een Android-malwarefamilie genaamd SURXRAT, die wordt beschouwd als een verbeterde versie van Arsink. De malware misbruikt toegankelijkheidsrechten voor permanente controle en communiceert met een op Firebase gebaseerde C2-infrastructuur om geïnfecteerde apparaten te overmeesteren. De malware wordt op de markt gebracht via een Telegram-kanaal dat wordt beheerd door een Indonesische bedreigingsacteur.

Wat opvalt aan sommige van de nieuwe voorbeelden is de aanwezigheid van een component met een groot taalmodel (LLM), wat aangeeft dat de bedreigingsactoren achter de malware experimenteren met kunstmatige intelligentie (AI), samen met traditionele surveillance. Dat gezegd hebbende, wordt het downloaden van de LLM-module alleen geactiveerd wanneer specifieke gaming-applicaties actief zijn op het apparaat van het slachtoffer, of wanneer het dynamisch alternatieve doelpakketnamen ontvangt van de server –

- Free Fire MAX x JUJUTSU KAISEN (com.dts.freefiremax)

- Free Fire x JUJUTSU KAISEN (com.dts.freefireth)

Bepaalde SURXRAT-voorbeelden bevatten ook een schermvergrendelingsmodule in ransomware-stijl die het voor een externe operator mogelijk maakt om de controle over het apparaat van een slachtoffer te kapen en de toegang te weigeren door een vergrendelingsbericht op volledig scherm weer te geven totdat een betaling is gedaan.

“Deze evolutie laat zien hoe bestaande Android RAT-frameworks steeds opnieuw worden gebruikt en uitgebreid door bedreigingsactoren, waardoor de ontwikkelingscycli van malware worden versneld en een snelle introductie van nieuwe surveillance- en controlefunctionaliteiten mogelijk wordt gemaakt”, aldus Cyble. “De waargenomen experimenten met de integratie van grote AI-modellen geven verder aan dat bedreigingsactoren actief opkomende technologieën onderzoeken om de operationele effectiviteit te vergroten en detectie te omzeilen.”