Terwijl machine-identiteiten in cloudomgevingen explosief toenemen, melden ondernemingen dramatische productiviteitswinsten door het elimineren van statische inloggegevens. En alleen oudere systemen blijven de zwakke schakel.

Al tientallen jaren vertrouwen organisaties op statische geheimen, zoals API-sleutels, wachtwoorden en tokens, als unieke identificatiegegevens voor werklasten. Hoewel deze aanpak duidelijke traceerbaarheid biedt, creëert het wat beveiligingsonderzoekers omschrijven als een ‘operationele nachtmerrie’ van handmatig levenscyclusbeheer, rotatieschema’s en voortdurende risico’s op het lekken van referenties.

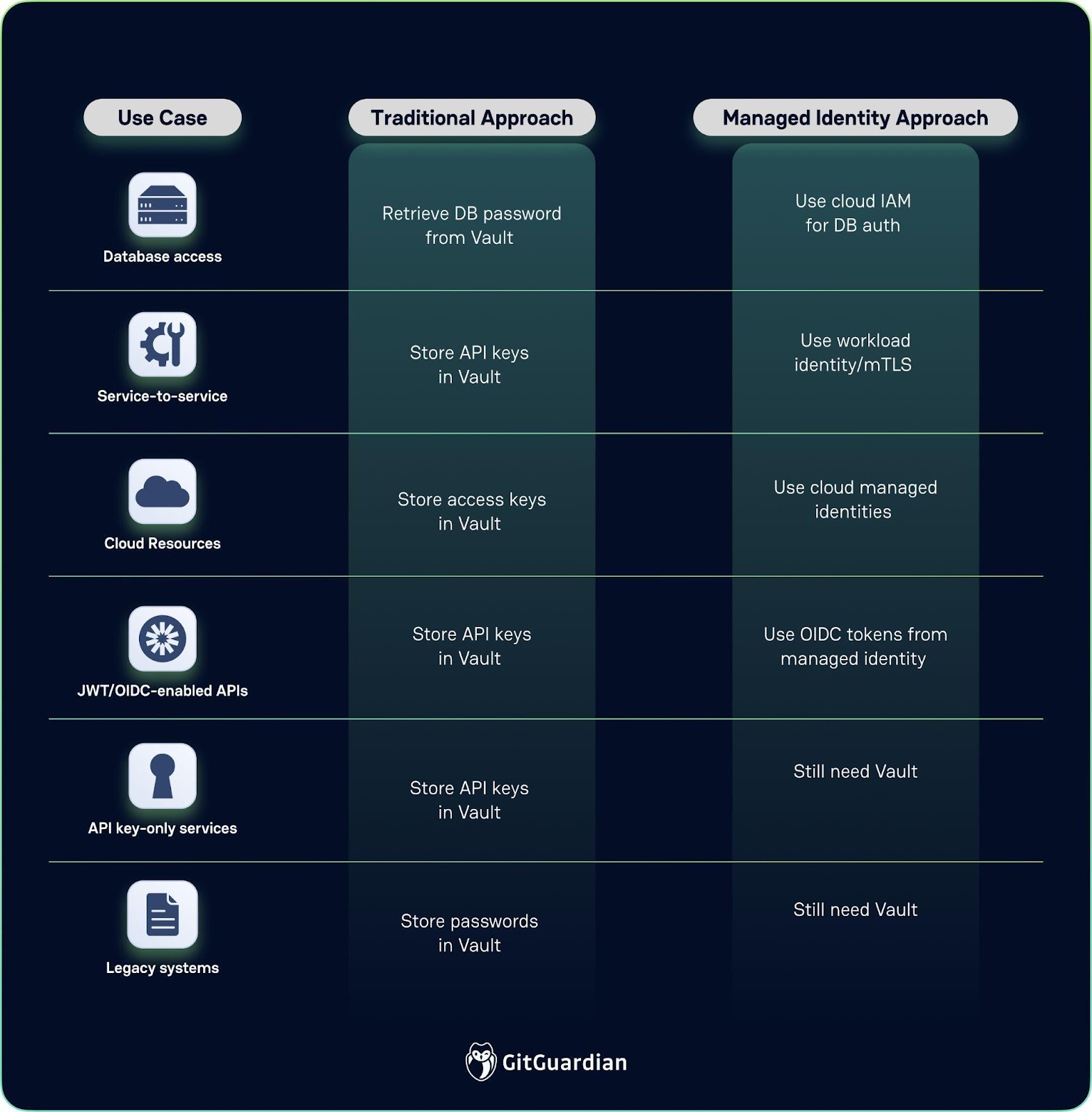

Deze uitdaging heeft organisaties van oudsher in de richting van gecentraliseerde oplossingen voor geheimbeheer gedreven, zoals HashiCorp Vault of CyberArk, die universele bemiddelaars voor geheimen op verschillende platforms bieden. Deze benaderingen bestendigen echter het fundamentele probleem: de proliferatie van statische geheimen die zorgvuldig beheer en rotatie vereisen.

“Het hebben van een werklast in Azure die gegevens uit AWS S3 moet lezen, is vanuit beveiligingsperspectief niet ideaal”, legt een DevOps-ingenieur uit die een multicloud-omgeving beheert. “Cross-cloud authenticatie en autorisatiecomplexiteit maken het moeilijk om dit veilig in te stellen, vooral als we ervoor kiezen om de Azure-workload simpelweg te configureren met AWS-toegangssleutels.”

De businesscase voor verandering

Casestudies uit ondernemingen documenteren dat organisaties het implementeren van beheerde identiteiten rapporteren een vermindering van 95% in de tijd die wordt besteed aan het beheren van inloggegevens per applicatiecomponent, samen met een vermindering van 75% in de tijd die wordt besteed aan het leren van platformspecifieke authenticatiemechanismen, wat resulteert in honderden uren besparing per jaar.

Maar hoe moeten we de transitie aanpakken, en wat weerhoudt ons ervan om statische geheimen volledig te elimineren?

Platform-native oplossingen

Beheerde identiteiten vertegenwoordigen een paradigmaverschuiving van het traditionele ‘wat je hebt’-model naar een ‘wie je bent’-benadering. In plaats van statische inloggegevens in applicaties in te bedden, bieden moderne platforms nu identiteitsservices die kortstondige, automatisch gerouleerde inloggegevens uitgeven aan geauthenticeerde werklasten.

De transformatie omvat grote cloudproviders:

- Amazon Web Services was een pionier op het gebied van geautomatiseerde credential provisioning IAM-rollenwaarbij applicaties automatisch tijdelijke toegangsrechten krijgen zonder statische sleutels op te slaan

- Microsoft Azure-aanbiedingen Beheerde identiteiten waarmee applicaties zich kunnen authenticeren bij services zoals Key Vault en Storage zonder dat ontwikkelaars verbindingsreeksen of wachtwoorden hoeven te beheren

- Google Cloud Platform biedt serviceaccounts met cross-cloud-mogelijkheden, waardoor applicaties naadloos kunnen authenticeren in verschillende cloudomgevingen

- GitHub en GitLab hebben geautomatiseerde authenticatie voor ontwikkelingspijplijnen geïntroduceerd, waardoor het niet meer nodig is om inloggegevens voor cloudtoegang op te slaan in ontwikkeltools

De hybride realiteit

De realiteit is echter genuanceerder. Beveiligingsexperts benadrukken dat beheerde identiteiten niet elk authenticatieprobleem oplossen. API’s van derden vereisen nog steeds API-sleutels, oudere systemen kunnen vaak niet worden geïntegreerd met moderne identiteitsproviders en voor authenticatie tussen organisaties zijn mogelijk nog steeds gedeelde geheimen vereist.

“Het gebruik van een geheimmanager verbetert dramatisch de beveiligingspositie van systemen die afhankelijk zijn van gedeelde geheimen, maar intensief gebruik bestendigt het gebruik van gedeelde geheimen in plaats van het gebruik van sterke identiteiten”, aldus identiteitsbeveiligingsonderzoekers. Het doel is niet om geheime managers volledig te elimineren, maar om hun reikwijdte drastisch te verkleinen.

Slimme organisaties verkleinen op strategische wijze hun geheime voetafdruk met 70-80% door middel van beheerde identiteiten en gebruiken vervolgens robuust geheim beheer voor de resterende gebruiksscenario’s, waardoor veerkrachtige architecturen worden gecreëerd die het beste van twee werelden benutten.

De uitdaging voor het ontdekken van niet-menselijke identiteiten

De meeste organisaties hebben geen inzicht in hun huidige referentielandschap. IT-teams ontdekken vaak honderden of duizenden API-sleutels, wachtwoorden en toegangstokens verspreid over hun infrastructuur, met onduidelijke eigendoms- en gebruikspatronen.

“Je kunt niet vervangen wat je niet kunt zien”, legt Gaetan Ferry, een beveiligingsonderzoeker bij GitGuardian, uit. “Voordat ze moderne identiteitssystemen implementeren, moeten organisaties precies begrijpen welke inloggegevens er bestaan en hoe ze worden gebruikt.”

Het NHI (Non-Human Identity) Security-platform van GitGuardian pakt deze ontdekkingsuitdaging aan door uitgebreid inzicht te bieden in bestaande geheime landschappen vóór de implementatie van beheerde identiteiten.

Het platform ontdekt verborgen API-sleutels, wachtwoorden en machine-identiteiten in volledige infrastructuren, waardoor organisaties het volgende kunnen doen:

- Breng afhankelijkheden tussen services en referenties in kaart

- Identificeer migratiekandidaten die klaar zijn voor beheerde identiteitstransformatie

- Beoordeel de risico’s die verband houden met het huidige geheime gebruik

- Plan strategische migraties in plaats van blinde transformaties