Een onlangs gepatchte beveiligingsfout die gevolgen had voor VMware ESXi-hypervisors, wordt actief uitgebuit door ‘verschillende’ ransomware-groepen om hogere machtigingen te verkrijgen en malware te implementeren die bestanden versleutelt.

De aanvallen maken gebruik van CVE-2024-37085 (CVSS-score: 6,8), een omzeiling van de authenticatie in Active Directory-integratie waarmee een aanvaller beheerderstoegang tot de host kan verkrijgen.

“Een kwaadwillende gebruiker met voldoende Active Directory (AD)-machtigingen kan volledige toegang krijgen tot een ESXi-host die eerder was geconfigureerd om AD te gebruiken voor gebruikersbeheer door de geconfigureerde AD-groep (standaard ‘ESXi Admins’) opnieuw aan te maken nadat deze uit AD is verwijderd”, aldus VMware, eigendom van Broadcom, in een advies dat eind juni 2024 werd uitgebracht.

Met andere woorden, het toekennen van rechten aan de beheerder op ESXi was net zo eenvoudig als het aanmaken van een nieuwe AD-groep met de naam ‘ESX Admins’ en het toevoegen van een willekeurige gebruiker daaraan, of het hernoemen van een willekeurige groep in het domein naar ‘ESX Admins’ en het toevoegen van een gebruiker aan de groep of het gebruiken van een bestaand groepslid.

Microsoft meldde in een nieuwe analyse die op 29 juli werd gepubliceerd dat het ransomware-operatoren zoals Storm-0506, Storm-1175, Octo Tempest en Manatee Tempest de post-compromise-techniek had gebruikt om Akira en Black Basta te implementeren.

“VMware ESXi-hypervisors die zijn gekoppeld aan een Active Directory-domein, gaan ervan uit dat elk lid van een domeingroep met de naam ‘ESX Admins’ standaard volledige beheerdersrechten heeft”, aldus onderzoekers Danielle Kuznets Nohi, Edan Zwick, Meitar Pinto, Charles-Edouard Bettan en Vaibhav Deshmukh.

“Deze groep is geen ingebouwde groep in Active Directory en bestaat standaard niet. ESXi-hypervisors valideren niet dat een dergelijke groep bestaat wanneer de server wordt toegevoegd aan een domein en behandelen nog steeds alle leden van een groep met deze naam met volledige beheerdersrechten, zelfs als de groep oorspronkelijk niet bestond.”

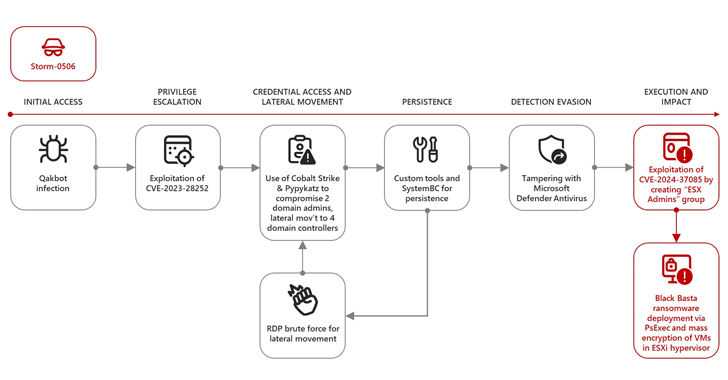

Bij een aanval van Storm-0506 op een niet bij naam genoemd ingenieursbureau in Noord-Amerika misbruikte de aanvaller de kwetsbaarheid om verhoogde machtigingen te verkrijgen voor de ESXi-hypervisors. Dit gebeurde nadat de aanvaller een eerste voet aan de grond had gekregen met een QakBot-infectie en een andere fout in de Windows Common Log File System (CLFS) Driver (CVE-2023-28252, CVSS-score: 7,8) had uitgebuit voor escalatie van bevoegdheden.

Vervolgens werden Cobalt Strike en Pypykatz, een Python-versie van Mimikatz, ingezet om de inloggegevens van domeinbeheerders te stelen en lateraal door het netwerk te bewegen. Vervolgens werd het SystemBC-implantaat verwijderd voor persistentie en werd de ESXi-beheerdersrechten misbruikt om Black Basta te implementeren.

“De actor werd ook waargenomen bij het brute forceren van Remote Desktop Protocol (RDP)-verbindingen met meerdere apparaten als een andere methode voor laterale verplaatsing, en vervolgens het installeren van Cobalt Strike en SystemBC,” aldus de onderzoekers. “De dreigingsactor probeerde vervolgens te manipuleren met Microsoft Defender Antivirus met behulp van verschillende tools om detectie te voorkomen.”

“Het is belangrijk om op te merken dat exploitatie erg afhankelijk is van de host die is geconfigureerd om AD te gebruiken voor gebruikersbeheer,” zei Scott Caveza, staff research engineer bij Tenable, in een verklaring. “Bovendien zou een aanvaller ook bevoorrechte toegang tot de AD-omgeving nodig hebben om deze kwetsbaarheid succesvol te kunnen exploiteren.”

“Ondanks deze aanzienlijke toetredingsdrempel mogen we de capaciteiten en vastberadenheid van ransomware-groepen om privileges te verhogen en hun aanvalspad te verbeteren, niet onderschatten zodra ze voor het eerst toegang hebben.”

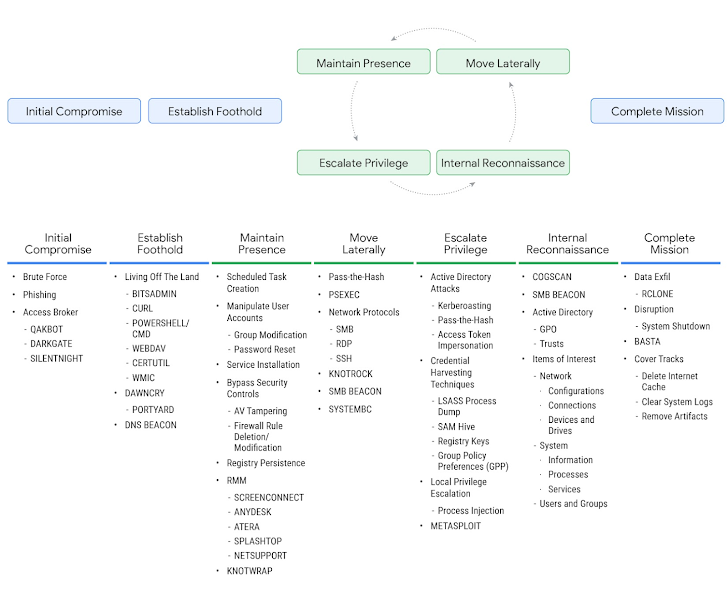

De ontwikkeling komt nadat Mandiant, eigendom van Google, onthulde dat een financieel gemotiveerde bedreigingscluster met de naam UNC4393 de initiële toegang gebruikt die is verkregen via een C/C++-backdoor met de codenaam ZLoader (ook bekend als DELoader, Terdot of Silent Night) om Black Basta te leveren, en daarmee afstand neemt van QakBot en DarkGate.

“UNC4393 heeft laten zien bereid te zijn om samen te werken met meerdere distributieclusters om zijn acties op doelstellingen te voltooien,” aldus het threat intelligence-bedrijf. “Deze meest recente toename van Silent Night-activiteit, die eerder dit jaar begon, is voornamelijk geleverd via malvertising. Dit markeerde een opmerkelijke verschuiving van phishing als UNC4393’s enige bekende middel van initiële toegang.”

De aanvalssequentie omvat het gebruik van de initiële toegang om Cobalt Strike Beacon te droppen en een combinatie van aangepaste en direct beschikbare tools om verkenning uit te voeren, om nog maar te zwijgen van het vertrouwen op RDP en Server Message Block (SMB) voor laterale beweging. Persistentie wordt bereikt door middel van SystemBC.

ZLoader, dat eind vorig jaar na een lange pauze weer opdook, is actief in ontwikkeling. Nieuwe varianten van de malware worden verspreid via een PowerShell-backdoor die PowerDash wordt genoemd, zo blijkt uit recente bevindingen van het cyberinlichtingenteam van Walmart.

De afgelopen jaren hebben ransomware-aanvallen laten zien dat ze graag gebruikmaken van nieuwe technieken om de impact te maximaliseren en detectie te omzeilen. Ze richten zich steeds vaker op ESXi-hypervisors en maken misbruik van onlangs onthulde beveiligingslekken in servers die rechtstreeks met internet zijn verbonden om potentiële doelwitten te plunderen.

Qilin (ook bekend als Agenda) werd bijvoorbeeld oorspronkelijk ontwikkeld in de programmeertaal Go, maar is sindsdien opnieuw ontwikkeld met Rust, wat duidt op een verschuiving naar het construeren van malware met behulp van geheugenveilige talen. Recente aanvallen met ransomware blijken bekende zwakheden in Fortinet en Veeam Backup & Replication-software te benutten voor initiële toegang.

“De Qilin-ransomware kan zichzelf verspreiden via een lokaal netwerk”, aldus Group-IB in een recente analyse. Ook is de ransomware uitgerust om “zichzelf te verspreiden via VMware vCenter”.

Een andere opvallende malware die wordt gebruikt bij Qilin-ransomwareaanvallen is een tool met de naam Killer Ultra. Deze is ontworpen om populaire EDR-software (Endpoint Detection and Response) uit te schakelen die op de geïnfecteerde host draait en om alle Windows-gebeurtenislogboeken te wissen, zodat er geen aanwijzingen zijn voor een inbreuk.

Organisaties wordt aangeraden de nieuwste software-updates te installeren, vertrouwelijke gegevens te beschermen, tweefactorauthenticatie af te dwingen en maatregelen te nemen om kritieke bedrijfsmiddelen te beschermen met behulp van geschikte bewakingsprocedures en back-up- en herstelplannen.