Cybersecurity-onderzoekers hebben licht geworpen op een geavanceerde mobiele phishing-campagne (ook wel mishing-campagne genoemd) die is ontworpen om een bijgewerkte versie van de Antidot-banktrojan te verspreiden.

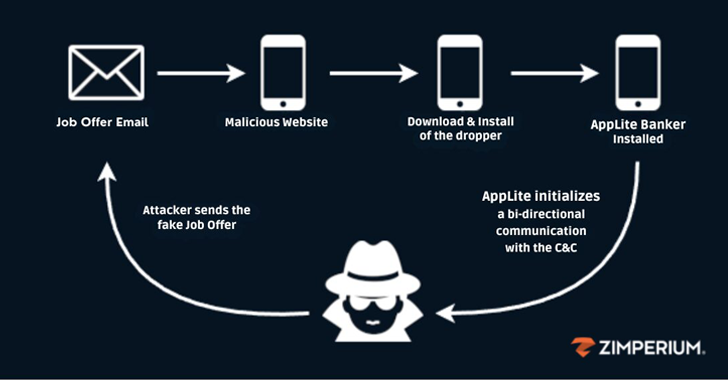

“De aanvallers presenteerden zichzelf als rekruteerders en lokten nietsvermoedende slachtoffers met werkaanbiedingen”, zegt Zimperium zLabs Vishnu Pratapagiri-onderzoeker in een nieuw rapport.

“Als onderdeel van hun frauduleuze wervingsproces verleidt de phishing-campagne de slachtoffers ertoe een kwaadaardige applicatie te downloaden die als dropper fungeert en uiteindelijk de bijgewerkte variant van Antidot Banker op het apparaat van het slachtoffer installeert.”

De nieuwe versie van de Android-malware heeft door het mobiele beveiligingsbedrijf de codenaam AppLite Banker gekregen, wat de mogelijkheden benadrukt om de pincode (of patroon of wachtwoord) te ontgrendelen en op afstand de controle over geïnfecteerde apparaten over te nemen, een functie die onlangs ook werd waargenomen in TrickMo.

Bij de aanvallen wordt gebruik gemaakt van een verscheidenheid aan social engineering-strategieën, waarbij vaak doelwitten worden gelokt met het vooruitzicht op een baan die beweert een “concurrerend uurtarief van $ 25” te bieden en uitstekende carrièremogelijkheden.

In een bericht uit september 2024, geïdentificeerd door The Hacker News op Reddit, zeiden verschillende gebruikers dat ze e-mails ontvingen van een Canadees bedrijf genaamd Teximus Technologies over een baanaanbieding voor een externe klantenservicemedewerker.

Mocht het slachtoffer contact opnemen met de vermeende recruiter, dan wordt hem gevraagd een kwaadaardige Android-app te downloaden van een phishing-pagina als onderdeel van het rekruteringsproces, dat vervolgens fungeert als een eerste fase die verantwoordelijk is voor het faciliteren van de implementatie van de belangrijkste malware op het apparaat.

Zimperium zei dat het een netwerk van valse domeinen heeft ontdekt die worden gebruikt om de door malware verspreide APK-bestanden te verspreiden die zich voordoen als CRM-apps (werknemer-klantrelatiebeheer).

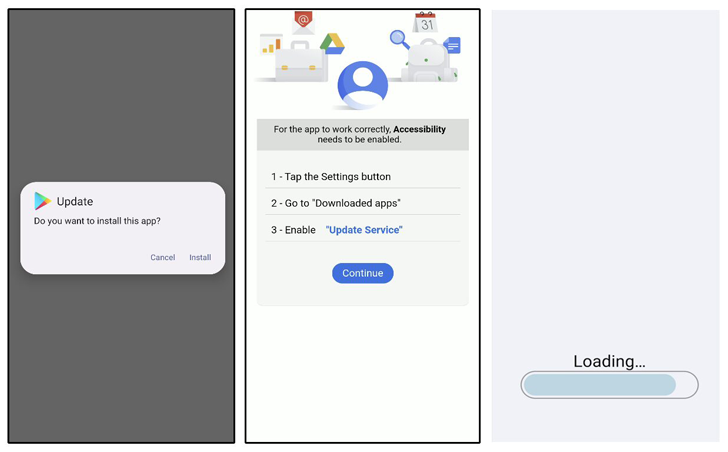

Naast dat de dropper-apps ZIP-bestandsmanipulatie gebruiken om analyses te omzeilen en beveiligingsmaatregelen te omzeilen, instrueren de dropper-apps de slachtoffers om zich voor een account te registreren, waarna het is ontworpen om een bericht weer te geven waarin hen wordt gevraagd een app-update te installeren om “uw telefoon beschermd te houden”. ” Bovendien adviseert het hen om de installatie van Android-apps van externe bronnen toe te staan.

“Wanneer de gebruiker op de knop ‘Update’ klikt, verschijnt er een nep-Google Play Store-pictogram, wat leidt tot de installatie van de malware”, aldus Pratapagiri.

“Net als zijn voorganger vraagt deze kwaadaardige app om machtigingen voor toegankelijkheidsservices en misbruikt deze om het scherm van het apparaat te bedekken en schadelijke activiteiten uit te voeren. Deze activiteiten omvatten het zelf verlenen van machtigingen om verdere kwaadaardige operaties mogelijk te maken.”

De nieuwste versie van Antidot is verpakt ter ondersteuning van nieuwe commando’s waarmee de operators “Toetsenbord en invoer”-instellingen kunnen starten, kunnen communiceren met het vergrendelscherm op basis van de ingestelde waarde (dwz pincode, patroon of wachtwoord), en het apparaat kunnen wekken , verlaag de schermhelderheid naar het laagste niveau, start overlays om de inloggegevens van Google-accounts te stelen en voorkom zelfs dat deze wordt verwijderd.

Het bevat ook de mogelijkheid om bepaalde sms-berichten te verbergen, oproepen te blokkeren van een vooraf gedefinieerde reeks mobiele nummers ontvangen van een externe server, de instellingen voor “Standaardapps beheren” te starten en valse inlogpagina’s aan te bieden voor 172 banken, portemonnees voor cryptocurrency en sociale media. diensten als Facebook en Telegram.

Enkele van de andere bekende kenmerken van de malware zijn onder meer keylogging, het doorsturen van oproepen, sms-diefstal en Virtual Network Computing (VNC)-functionaliteit om op afstand te communiceren met de aangetaste apparaten.

Gebruikers die bekwaam zijn in talen als Engels, Spaans, Frans, Duits, Italiaans, Portugees en Russisch zouden het doelwit van de campagne zijn.

“Gezien de geavanceerde mogelijkheden van de malware en de uitgebreide controle over aangetaste apparaten, is het absoluut noodzakelijk om proactieve en robuuste beschermingsmaatregelen te implementeren om gebruikers en apparaten te beschermen tegen deze en soortgelijke bedreigingen, waardoor gegevens- of financiële verliezen worden voorkomen.”

De bevindingen komen op het moment dat Cyfirma onthulde dat waardevolle activa in Zuid-Azië het doelwit zijn geworden van een Android-malwarecampagne die de SpyNote-trojan levert. De aanvallen zijn niet toegeschreven aan bekende dreigingsactoren of -groepen.

“Het voortdurende gebruik van SpyNote is opmerkelijk, omdat het de voorkeur van bedreigingsactoren benadrukt om deze tool in te zetten om zich te richten op spraakmakende individuen, ondanks dat deze publiekelijk beschikbaar is op verschillende ondergrondse forums en telegramkanalen”, aldus het bedrijf.