Een Iran-Nexus Cyber Espionage Group bekend als UNC1549 is toegeschreven aan een nieuwe campagne die zich richt op Europese telecommunicatiebedrijven, die met succes 34 apparaten op 11 organisaties infiltreert als onderdeel van een activiteit met een wervings-thema op LinkedIn.

Swiss Cybersecurity Company ProDaft volgt het cluster onder de naam Subtiele slak. Het wordt beoordeeld als aangesloten bij Iran’s Islamic Revolutionary Guard Corps (IRGC). De beoogde 11 bedrijven zijn gevestigd in Canada, Frankrijk, de Verenigde Arabische Emiraten, het Verenigd Koninkrijk en de Verenigde Staten.

“De groep werkt door zich voor te stellen als HR-vertegenwoordigers van legitieme entiteiten om werknemers te betrekken en brengt hen vervolgens in gevaar door de implementatie van een minibike-achterdeurvariant die communiceert met command-and-control (C2) -infrastructuur die via Azure Cloud Services tot bypass-detectie werd geproduceerd,” zei het bedrijf in een rapport dat in een rapport werd gedeeld met het hackersnieuws.

UNC1549 (aka TA455), waarvan wordt aangenomen dat het sinds ten minste juni 2022 actief is, overlapt de aandelen met twee andere Iraanse hackgroepen die bekend staan als Smoke Sandstorm en Crimson Sandstorm (AKA Imperial Kitten, TA456, Tortoiseshell en Yellow Liderc). De dreigingsacteur werd voor het eerst gedocumenteerd door Google-eigendom Mandiant in februari 2024.

Het gebruik van lokmiddel met werkthema door UNC1549 werd vervolgens gedetailleerd gedetailleerd door de Israëlische cybersecuritybedrijf Clearsky, dat de targeting van de tegenstander van de ruimtevaartindustrie al in september 2023 beschreef om malwarefamilies zoals slakken en slugresin te leveren.

“De primaire motivatie van de groep omvat het infiltreren van telecommunicatie-entiteiten met behoud van interesse in ruimtevaart- en defensieorganisaties om langdurige persistentie te vestigen en gevoelige gegevens te exfiltreren voor strategische spionagedoeleinden,” zei PRODAFT.

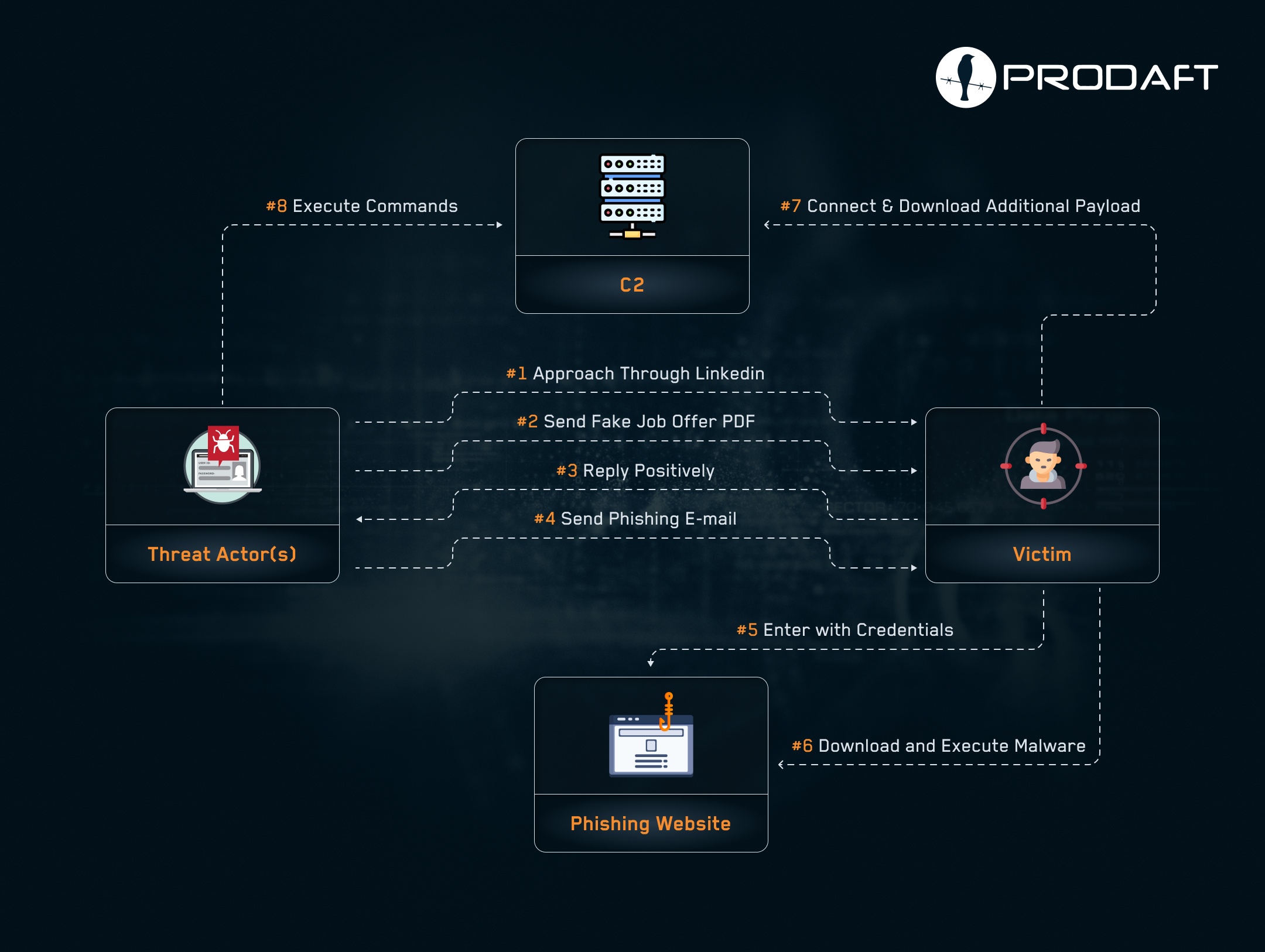

Aanvalsketens omvatten uitgebreide verkenning op platforms zoals LinkedIn om sleutelpersoneel binnen doelorganisaties te identificeren, met name gericht op onderzoekers, ontwikkelaars en IT -beheerders met verhoogde toegang tot kritieke systemen en ontwikkelaaromgevingen.

In de volgende fase zijn de dreigingsactoren waargenomen om speer-phishing-e-mails te verzenden om de e-mailadressen te valideren en aanvullende informatie te verzamelen voordat het cruciale deel van de operatie wordt uitgevoerd-de nepwerving.

Om dit te bereiken, hebben de aanvallers overtuigende HR-accountprofielen op LinkedIn opgezet en hebben ze contact opgenomen met potentiële doelen met niet-bestaande vacatures, geleidelijk het opbouwen van vertrouwen en geloofwaardigheid om de kans op succes van de regeling te vergroten. De campagne wordt gekenmerkt door de nauwgezette inspanningen van subtiele slakkenoperators om de aanval voor elk slachtoffer aan te passen.

Als het slachtoffer interesse in het aanbod is, worden ze vervolgens via e -mail gecontacteerd om een tijd te plannen voor een interview door te klikken op een frauduleus domein dat bedrijven als Telespazio of Safran Group nabootst. Het invoeren van de benodigde informatie activeert automatisch de download van een zip -archief.

Present within the ZIP file is an executable that, once launched, uses DLL side-loading to launch a malicious DLL named MINIBIKE, which then gathers system information and awaits additional payloads in the form of Microsoft Visual C/C++ DLLs to conduct reconnaissance, log keystrokes and clipboard content, steal Microsoft Outlook credentials, collect web browser data from Google Chrome, Brave, and Microsoft Edge, and take Screenshots.

Vooral de webbrowser-staler bevat een openbaar beschikbare tool genaamd Chrome-App-Bound-Encryption-decodering om app-gebonden coderingsbeschermingsbeveiliging door Google te omzeilen om wachtwoorden te decoderen en te stelen die in de browser zijn opgeslagen.

“Het subtiele slakkenteam bouwt en implementeert elke keer een slachtofferspecifieke en unieke DLL in de machine, zelfs voor het verzamelen van netwerkconfiguratie-informatie van apparaten,” merkte PRODAFT op. “De kwaadaardige DLL -bestanden die door de dreigingsacteur worden gebruikt, vertonen vergelijkbare kenmerken in de exportsectie.”

“Legitieme DLL-bestanden worden gewijzigd om een naadloze uitvoering van een DLL-side-loading-aanval te vergemakkelijken, waarbij functienamen worden vervangen door directe stringvariabelen. Deze tactiek stelt de aanvaller in staat om typische detectiemechanismen te omzeilen door de exporttabel van de DLL te manipuleren, waardoor het verschijnt als een legitieme bestand terwijl ze kwaadaardig bestand is.”

Minibike is een volledig getroffen, modulaire achterdeur met ondersteuning voor 12 verschillende opdrachten om C2-communicatie te vergemakkelijken, waardoor het bestanden en mappen kan opsommen, processen op de lijst kunt laten sieren en specifieke beëindigen, bestanden in brokken uploaden, evenals Exe, DLL, BAT of CMD-ladingen kunnen uitvoeren.

Naast het combineren van zijn C2 -verkeer met reguliere cloudcommunicatie door legitieme Azure Cloud Services en Virtual Private Servers (VPSE’s) te gebruiken als proxy -infrastructuur, maakt de malware Windows -registeraanpassingen zodanig dat het automatisch wordt geladen na het opstarten van het systeem.

Het bevat ook anti-debugging- en anti-zandboxtechnieken om de analyse te belemmeren, en gebruikt methoden zoals controlestroomafvlakking en aangepaste hashing-algoritmen om Windows API-functies tijdens runtime op te lossen in een poging om tegen reverse engineering te weerstaan en het moeilijk te maken om de algehele functionaliteit ervan te begrijpen.

“De activiteiten van subtiele slakken veroorzaken ernstige schade door het verzamelen van inlichtingenverzameling met langdurige toegang tot kritieke telecommunicatienetwerken,” zei ProDaft. “Ze infecteren niet alleen apparaten; ze zoeken actief naar gevoelige gegevens en manieren om hun toegang levend te houden.”

“Ze gebruiken vooraf gedefinieerde paden om hun zoekopdrachten te begeleiden en zich te concentreren op het stelen van e -mails, VPN -configuraties en andere informatie die hen helpt de controle te behouden. Ze jagen ook op vertrouwelijke bestanden die zijn opgeslagen in gedeelde mappen, die zakelijke geheimen en persoonlijke gegevens kunnen blootleggen.”

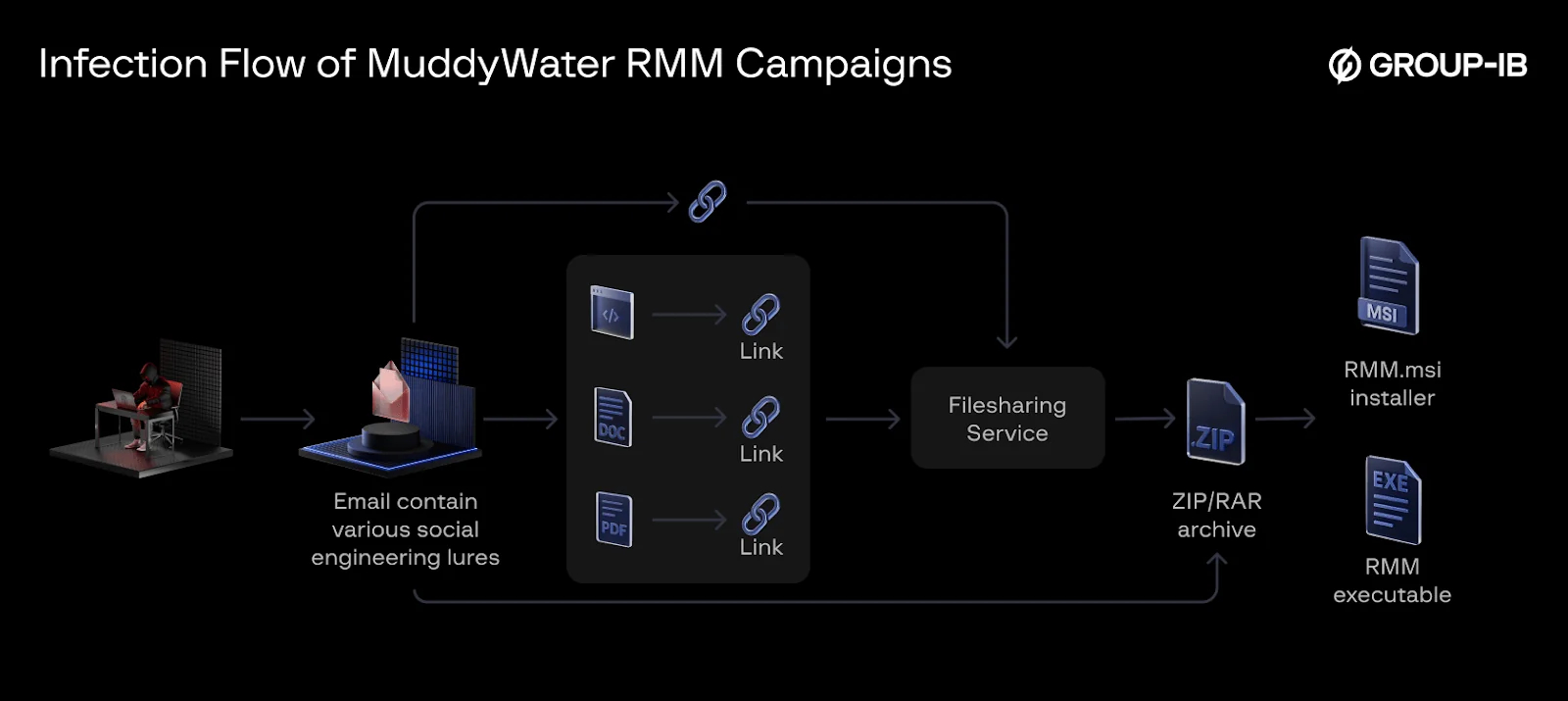

Muddywater’s gediversifieerde toolkit blootgesteld

De openbaarmaking komt omdat groep-IB licht werpt op de infrastructuur- en malware-toolset van een andere door Iraanse door de staat gesponsorde hackgroep bekend als Muddywater, die “zijn afhankelijkheid van externe monitoring- en management (RMM) tools (RMM) (RMM) (RMM) (RMM) (RMM) (RMM) heeft verminderd, aanzienlijk heeft verminderd, in het voordeel van op maat gemaakte backdoors en tools zoals-

- Bugsleep (Voor het eerst gezien in mei 2024), een op Python gebaseerde achterdeur die is ontworpen om opdrachten uit te voeren en bestandsoverdrachten te vergemakkelijken

- Liteinject (Voor het eerst gezien in februari 2025), een draagbare uitvoerbare injector

- Stealthcache (Voor het eerst te zien in maart 2025), een functie-rijke achterdeur met mogelijkheden om bestanden te lezen/schrijven, zichzelf te beëindigen of opnieuw te starten, te scannen op beveiligingsprocessen en referentie en bestanden te stelen

- Fooder (Voor het eerst gezien in maart 2025), een lader die een gecodeerde lading in het geheugen kan laden, decoderen en uitvoeren

- Phoenix (Voor het eerst gezien in april 2025), een malware die wordt gebruikt om een uitgeklede variant van bugsleep te implementeren

- Kanonrateen kwaadaardig hulpmiddel dat is ontworpen voor afstandsbediening van gecompromitteerde systemen

- Udpgangstereen eenvoudige achterdeur die communiceert met zijn C2 -server via het UDP -protocol

Muddywater, actief sinds 2017, wordt beoordeeld als een ondergeschikt element binnen het Iran’s Ministry of Intelligence and Security (MOIS). De dreigingsacteur heeft ook gevolgd als drassige serpen, mango -zandstorm en TA450 en heeft een geschiedenis van het richten van telecom, overheid, energie, defensie en kritieke infrastructuurentiteiten in het Midden -Oosten, met een nieuwe piek in aanvallen op Europa en de Verenigde Staten.

“Recente activiteit toont aan dat ze nog steeds afhankelijk zijn van phishing voor levering, het gebruik van maldocs met kwaadaardige macro’s voor infecties. Infrastructuuranalyse heeft actief gebruik van Amazon Web Services (AWS) aangetoond voor het hosten van kwaadaardige activa, en cloudflare-diensten zijn benut om infrastructuur vingerafdrukken te verbergen,” groepsonderzoekers mansour alhmoud zei.

“De aanhoudende campagnes van Muddywater onderstrepen haar rol bij het ondersteunen van Iraanse inlichtingenvereisten met behoud van plausibele ontkenning voor door de staat gerichte cyberactiviteiten tegen zowel regionale concurrenten als westerse doelen.”