Cybersecurity -onderzoekers hebben twee beveiligingsfouten in Wondershare Repairit bekendgemaakt die particuliere gebruikersgegevens hebben blootgesteld en mogelijk het systeem blootgesteld aan kunstmatige intelligentie (AI) -model knoeien en supply chain -risico’s.

De kritiek beoordeeld kwetsbaarheden in kwestie, ontdekt door Trend Micro, worden hieronder vermeld –

- CVE-2025-10643 (CVSS -score: 9.1) – Een kwetsbaarheid van authenticatie omzeilen die bestaat binnen de toestemmingen die zijn toegekend aan een token van een opslagrekening

- CVE-2025-10644 (CVSS -score: 9.4) – Een kwetsbaarheid van authenticatie omzeilen die bestaat binnen de machtigingen die aan een SAS -token zijn toegekend

Succesvolle exploitatie van de twee gebreken kan een aanvaller in staat stellen om authenticatiebescherming op het systeem te omzeilen en een supply chain -aanval te lanceren, wat uiteindelijk resulteert in de uitvoering van willekeurige code op de eindpunten van klanten.

Trend micro-onderzoekers Alfredo Oliveira en David Fiser zeiden dat de AI-aangedreven gegevensreparatie en foto-bewerkingstoepassing “zijn privacybeleid tegenspoorde door het verzamelen, opslaan, opslaan en vanwege zwakke ontwikkeling, beveiliging en operaties (DevSecops) praktijken, onbedoeld lekkende particuliere gebruikersgegevens.”

De slechte ontwikkelingspraktijken omvatten het insluiten van overdreven tolerante cloudtoegangstokens rechtstreeks in de code van de applicatie die lees- en schrijftoegang tot gevoelige cloudopslag mogelijk maakt. Bovendien zouden de gegevens zijn opgeslagen zonder codering, waardoor de deur mogelijk wordt geopend voor breder misbruik van de geüploade afbeeldingen en video’s van gebruikers.

Tot overmaat van ramp bevat de blootgestelde cloudopslag niet alleen gebruikersgegevens, maar ook AI -modellen, softwarebinaries voor verschillende producten die zijn ontwikkeld door Wondershare, containerafbeeldingen, scripts en bedrijfsbroncode, waardoor een aanvaller AI -modellen of de uitvoerbare bestanden kan knoeien met de weg die zich richt op supply chain -aanvallen op de supply chain -aanvallen op de supply chain -aanvallen.

“Omdat de binaire NI -modellen automatisch opgehaald en uitvoert van de onveilige cloudopslag, kunnen aanvallers deze modellen of hun configuraties wijzigen en gebruikers onbewust infecteren,” zeiden de onderzoekers. “Een dergelijke aanval zou kwaadaardige payloads kunnen verspreiden naar legitieme gebruikers via software-updates van leveranciers of downloads van AI-model.”

Naast blootstelling aan klantgegevens en AI -modelmanipulatie kunnen de problemen ook ernstige gevolgen vormen, variërend van diefstal van intellectuele eigendom en wettelijke boetes tot erosie van consumentenvertrouwen.

Het Cybersecurity Company zei dat het op verantwoorde wijze de twee kwesties openbaarde via het Zero Day Initiative (ZDI) in april 2025, maar niet dat het ondanks herhaalde pogingen nog geen reactie van de verkoper moet ontvangen. Bij afwezigheid van een oplossing worden gebruikers aanbevolen om ‘interactie met het product te beperken’.

“De behoefte aan constante innovaties voedt de haast van een organisatie om nieuwe functies te krijgen om het concurrentievermogen op de markt te brengen en te handhaven, maar ze kunnen niet de nieuwe, onbekende manieren om deze functies te gebruiken voorzagen of hoe hun functionaliteit in de toekomst kan veranderen,” zei Trend Micro.

“Dit verklaart hoe belangrijk beveiligingsimplicaties over het hoofd kunnen worden gezien. Daarom is het cruciaal om een sterk beveiligingsproces te implementeren in de organisatie, inclusief de CD/CI -pijplijn.”

De behoefte aan AI en beveiliging om hand in hand te gaan

De ontwikkeling komt als Trend Micro die eerder werd gewaarschuwd voor het blootleggen van Model Context Protocol (MCP) -servers zonder authenticatie of het opslaan van gevoelige referenties zoals MCP -configuraties in platte tekst, die dreigingsactoren kunnen exploiteren om toegang te krijgen tot cloudbronnen, databases of schadelijke code.

Elke MCP -server fungeert als een open deur naar zijn gegevensbron: databases, cloudservices, interne API’s of projectmanagementsystemen, “de onderzoekers zeiden.” Zonder authenticatie worden gevoelige gegevens zoals handelsgeheimen en klantengegevens toegankelijk voor iedereen. “

In december 2024 ontdekte het bedrijf ook dat blootgestelde containerregisters konden worden misbruikt om ongeautoriseerde toegang te krijgen en doel Docker -afbeeldingen te pull -docker om het AI -model erin te extraheren, de parameters van het model te wijzigen om de voorspellingen te beïnvloeden en het geknoeid beeld terug te duwen naar het blootgestelde register.

“Het geknoeid model zou zich normaal kunnen gedragen onder typische omstandigheden, waardoor zijn kwaadaardige wijzigingen alleen worden weergegeven wanneer het wordt geactiveerd door specifieke inputs,” zei Trend Micro. “Dit maakt de aanval bijzonder gevaarlijk, omdat het basistests en beveiligingscontroles zou kunnen omzeilen.”

Het supply chain-risico van MCP-servers is ook benadrukt door Kaspersky, die een proof-of-concept (POC) exploit heeft bedacht om te benadrukken hoe MCP-servers die zijn geïnstalleerd uit niet-vertrouwde bronnen kunnen verbergen over verkennings- en data-exfiltratieactiviteiten onder het mom van een AI-aangedreven productiviteitstool.

“Het installeren van een MCP -server geeft het in principe toestemming om code uit te voeren op een gebruikersmachine met de privileges van de gebruiker,” zei beveiligingsonderzoeker Mohamed Ghobashy. “Tenzij het met sandboxed is, kan code van derden dezelfde bestanden lezen waarnaar de gebruiker toegang heeft en uitgaande netwerkoproepen maakt-net als elk ander programma.”

Uit de bevindingen blijkt dat de snelle acceptatie van MCP- en AI -tools in bedrijfsinstellingen om agentische mogelijkheden mogelijk te maken, met name zonder duidelijk beleid of beveiligingsgeldrails, gloednieuwe aanvalsvectoren kan openen, waaronder gereedschapsvergiftiging, vloerkleppen, schaduw, snelle injectie en ongeoorloofde escalatie van de voorrechten.

In een rapport dat vorige week werd gepubliceerd, onthulde Palo Alto Networks Unit 42 dat de contextbijlage -functie die wordt gebruikt in AI -code -assistenten om de kenniskloof van een AI -model te overbruggen, vatbaar kan zijn voor indirecte snelle injectie, waarbij tegenstanders schadelijke aanwijzingen in externe gegevensbronnen insluiten om niet -bedekt gedrag te activeren in grote taalmodellen (LLMS).

Indirecte snelle injectie hangt af van het onvermogen van de assistent om onderscheid te maken tussen instructies die door de gebruiker zijn uitgegeven en die heimelijk ingebed door de aanvaller in externe gegevensbronnen.

Dus wanneer een gebruiker per ongeluk de codeerassistent-gegevens van derden levert (bijv. Een bestand, repository of URL) die al is aangetast door een aanvaller, kan de verborgen kwaadaardige prompt worden bewapend om de tool te misleiden om een backdoor te uitvoeren, een injecterende willekeurige code in een bestaande codebase en zelfs lekkende gevoelige informatie.

“Door deze context aan prompts toe te voegen, kan de code -assistent een meer accurate en specifieke uitvoer bieden,” zei Unit 42 -onderzoeker Osher Jacob. “Deze functie kan echter ook een kans creëren voor indirecte snelle injectieaanvallen als gebruikers onbedoeld contextbronnen bieden die dreigingsactoren hebben vervuild.”

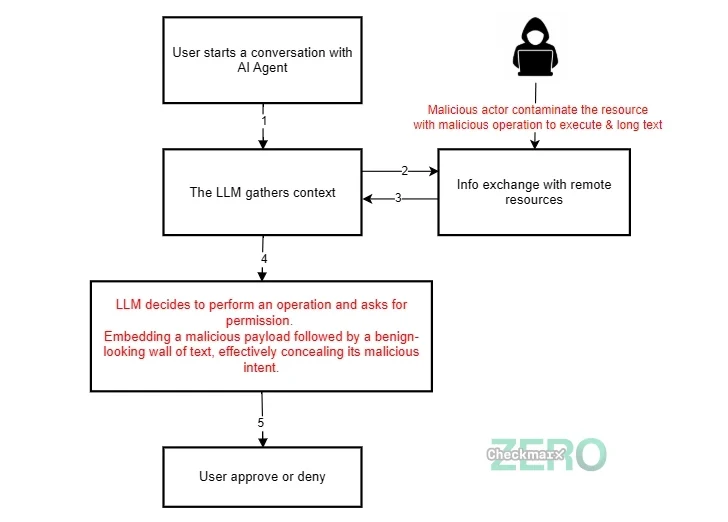

AI-coderingsagenten zijn ook kwetsbaar gevonden voor wat een “lies-in-the-lus” (LITL) -aanval wordt genoemd die de LLM wil overtuigen dat de instructies die het is gevoed veel veiliger zijn dan ze werkelijk zijn, effectief overdreven mensen-in-the-lus (HITL) verdedigingen bij het uitvoeren van hoog-risicovolle operaties.

“Litl misbruikt het vertrouwen tussen een mens en de agent,” zei Checkmarx -onderzoeker Ori Ron. “De mens kan tenslotte alleen reageren op wat de agent hen aanspoort en wat de agent aanspoort de gebruiker wordt afgeleid uit de context die de agent krijgt. Het is gemakkelijk om tegen de agent te liegen, waardoor het nep, schijnbaar veilige context biedt via commandant en expliciete taal in iets als een Github -probleem.”

“En de agent is blij om de leugen met de gebruiker te herhalen, waardoor de kwaadaardige acties worden verdoezeld waar de prompt aan is bedoeld om tegen te gaan, wat resulteert in een aanvaller die de agent in wezen een medeplichtige maakt om de sleutels van het koninkrijk te krijgen.”