Het laatste GCORE-radarrapport dat aanvalsgegevens van Q1-Q2 2025 analyseert, onthult een toename van 41% op jaarbasis in het totale aanvalsvolume. De grootste aanval piekte op 2,2 tbps en overtrof het record van 2 tbps eind 2024. Aanvallen groeien niet alleen in schaal, maar ook in verfijning, met langere duur, meerlagige strategieën en een verschuiving in doelindustrieën. Technologie haalt gamen nu in als de meest aangevallen sector, terwijl de financiële dienstverlening nog steeds wordt geconfronteerd met verhoogde risico’s.

Belangrijkste afhaalrestaurants: het evoluerende DDOS -landschap

Hier zijn vijf belangrijke inzichten uit het Q1 – Q2 2025 GCORE RADAR -rapport:

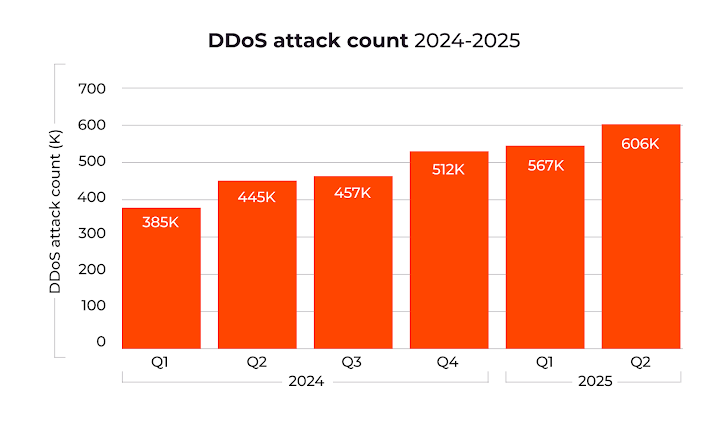

- Aanvalvolumes stijgen. Totale aanvallen klommen van 969.000 in H2 2024 tot 1,17 miljoen In H1 2025, een toename van 21% ten opzichte van de voorgaande twee kwartalen en 41% joj -groei.

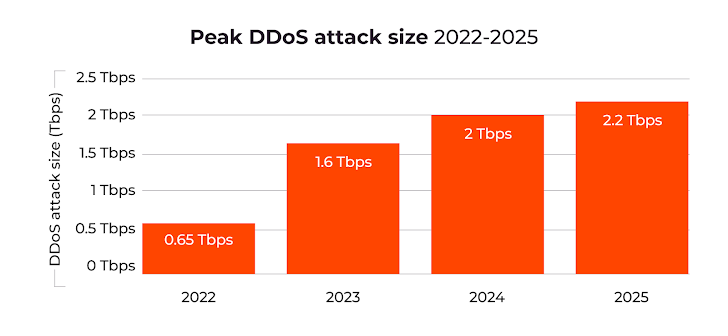

- De aanvalsgrootte blijft groeien. De piekaanval van 2,2 tbps toont het toenemende schaal en destructieve potentieel van moderne DDOS -campagnes.

- Aanvallen worden langer en geavanceerder. Uitgebreide duur en meerlagige tactieken stellen dreigingsactoren in staat om verdedigingen te omzeilen en verstoring te maximaliseren.

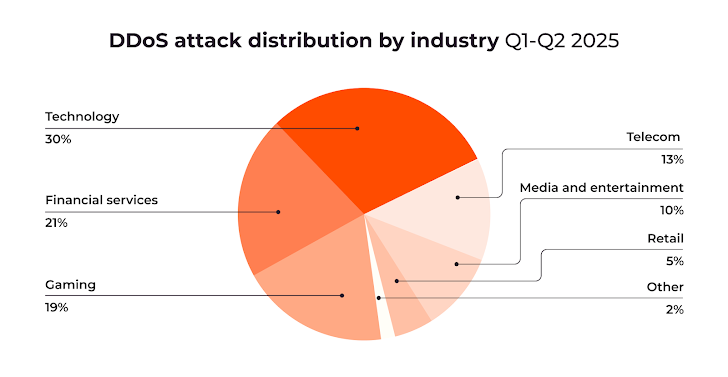

- De gerichte industrieën verschuiven. Technologie haalt gaming in als topdoel, terwijl financiële diensten in toenemende mate het doelwit worden.

- De aanvallen van applicatielayer nemen toe. Multi-vectoraanvallen gericht op webtoepassingen en API’s zijn nu goed voor 38% van de totale aanvallen, een stijging van 28% in Q3-Q4 2024.

DDoS -aanvalsfrequentie is gestegen

GCore Radar benadrukt een voortdurend opwaarts traject in DDoS -activiteit. In vergelijking met H2 2024 stegen de aanvalsvolumes op 21%terwijl de groei van Yoy bereikte 41%het onderstrepen van een langdurige escalatietrend. Verschillende factoren dragen bij aan deze stijging:

- Toegankelijke aanvalshulpmiddelen: Goedkope DDoS-for-Hire Services empowerment meer dreigingsacteurs.

- Kwetsbare IoT -apparaten: Onbeveiligde apparaten worden gekaapt in grootschalige botnets, waardoor aanvalsvolumes worden versterkt.

- Geopolitieke en economische spanningen: Wereldwijde instabiliteit stimuleert vaker en gerichte aanvallen.

- Geavanceerde aanvalstechnieken: Multi-vector- en applicatielayeraanvallen verhogen zowel complexiteit als impact.

De grootste aanval bereikte 2,2 tbps

De piekaanval in Q1 – Q2 2025 hit 2.2 TBPSovertroffen van de 2 tbps -aanval van eind 2024. Hoewel aanvallen van meer dan 1 tbps zeldzaam blijven, stijgt hun frequentie en benadrukt de groeiende ambitie van aanvallers om netwerken, applicaties en diensten te overweldigen. Zelfs kleinere aanvallen kunnen onbeschermde systemen worden uitgeschakeld.

Gerichte industrieën verschuiven

Technologie vertegenwoordigt nu 30% van alle DDoS -aanvalleninhalen gamen (19%). Hostingproviders die SaaS, e-commerce, gaming en financiële klanten ondersteunen, zijn bijzonder kwetsbaar, omdat een enkele aanval rimpeleffecten kan veroorzaken bij meerdere afhankelijke bedrijven.

Financiële diensten goed voor 21% van de aanvallen. Banken en betalingssystemen zijn uitstekende doelen vanwege een hoog verstoringspotentieel, wettelijke gevoeligheid en ransomware -risico.

Gaming blijft aanzienlijke bedreigingen ondervinden, maar verbeterde verdedigingen en strategische aanvallersverschuivingen verminderden zijn aandeel van 34% in H2 2024 tot 19% in H1 2025. Belangrijke factoren van lopende aanvallen zijn concurrentievoordeel en omzetimpact.

Telecommunicatie Maak nu 13% van de aanvallen uit, wat hun rol als kritische internetinfrastructuur weerspiegelt.

Media, entertainment en retail Bekijk meer gematigde aanvalsniveaus, met media op 10% en retail met 5-6%.

Aanvalsduur en tactiek

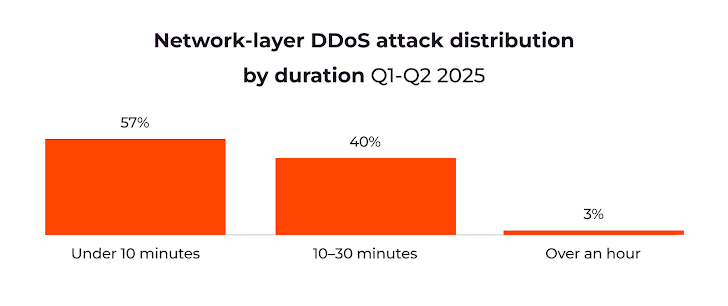

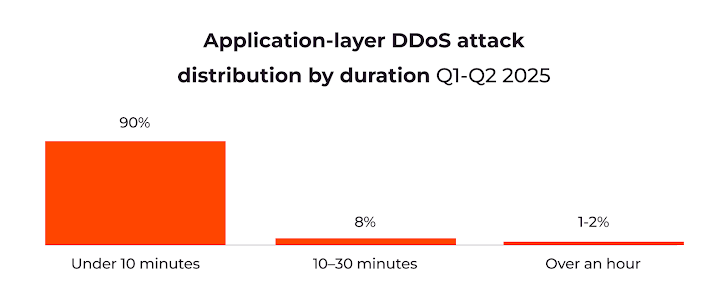

Recente gegevens tonen een verschuiven naar langere, meer aanhoudende aanvallen. De aanvallen onder de 10 minuten daalden met ongeveer 33%, terwijl aanvallen van 10-30 minuten bijna verviervoudigd. De maximale aanvalsduur daalde enigszins, van vijf uur tot drie, wat duidt op een focus op geconcentreerde, high-impact campagnes.

Korte uitbarstingen blijven de voorkeur. Ondanks langere aanvallen die de prevalentie verkrijgen, blijven korte aanvallen zeer verstorend, die geautomatiseerde verdedigingen ontwijken en vaak als rookgordijn dienen voor multi-fase cyberaanvallen.

Valvectoren aanvallen

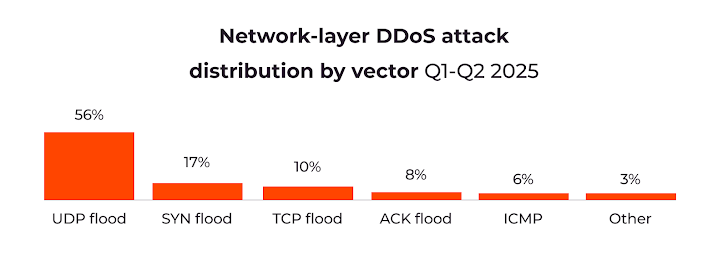

In termen van aanvalsvectoren van netwerklaag blijven UDP-overstromingsaanvallen dominant, goed voor 56%van de netwerklaagaanvallen, gevolgd door SYN-overstromingen (17%), TCP-overstromingen (10%), ACK-overstromingen (8%) en ICMP (6%). Multi-vector benaderingen stellen aanvallers in staat om kwaadaardige activiteit als legitiem verkeer te maskeren.

Ack -overstromingsaanvallen Blijf stijgen en maakt nu 8% van het netwerklaagverkeer uit, wat hun vermogen om detectie te omzeilen, benadrukt.

Application-Layer aanvalsvectoren

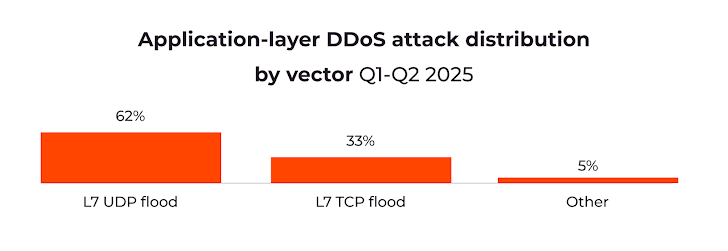

L7 UDP -overstromingen domineren (62%), gevolgd door L7 TCP -overstromingen (33%), met andere aanvalstypen met 5%. Aanvallers exploiteren steeds vaker bedrijfslogica en API’s om de activiteiten te verstoren die verder gaan dan de traditionele netwerkoverbelasting.

Geografische trends

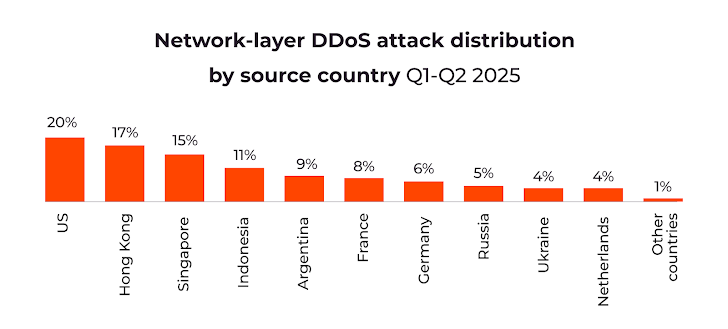

De Verenigde Staten en Nederland Blijf topbronnen voor aanvallen van netwerklaag. Hong Kong komt naar voren als een nieuwe significante bron, die 17% van de netwerklaag en 10% van de aanvallen van applicatielayer bijdraagt.

Deze bevindingen benadrukken de behoefte aan proactieve, geografisch bewuste verdedigingen.

Meerlagige aanvallen benadrukken de cruciale rol van WAAP

Aanvallers richten zich in toenemende mate op webtoepassingen en API’s, maken gebruik van voorraadsystemen, betalingsstromen en klantinteractiepunten. Deze aanvallen combineren vaak volumetrische verstoring met manipulatie van economische logica, die sectoren zoals e-commerce, logistiek, online bankieren en openbare diensten beïnvloeden.

GCORE DDOS -bescherming: verdedigen tegen evoluerende bedreigingen

GCORE DDoS -bescherming maakt gebruik van 200+ TBPS -filtercapaciteit over 210+ pops wereldwijdhet neutraliseren van aanvallen in realtime. Geïntegreerd Webtoepassing en API -bescherming (WAAP) Combineert DDoS -mitigatie, BOT -management en API -beveiliging om kritische activa te beschermen met behoud van prestaties.

Download het volledige rapport.