De bedreigingsacteur bekend als Zilveren Vos heeft zijn focus op India verlegd en in phishing-campagnes lokmiddelen met inkomstenbelastingthema gebruikt om een modulaire trojan voor externe toegang te verspreiden, genaamd ValleyRAT (ook bekend als Winos 4.0).

“Deze geavanceerde aanval maakt gebruik van een complexe kill-keten waarbij DLL-kaping en de modulaire Valley RAT betrokken zijn om persistentie te garanderen”, zeiden CloudSEK-onderzoekers Prajwal Awasthi en Koushik Pal in een analyse die vorige week werd gepubliceerd.

Ook gevolgd als SwimSnake, The Great Thief of Valley (of Valley Thief), UTG-Q-1000 en Void Arachne, is Silver Fox de naam die is toegewezen aan een agressieve cybercriminaliteitsgroep uit China die sinds 2022 actief is.

Het heeft een trackrecord in het orkestreren van een verscheidenheid aan campagnes waarvan de motieven variëren van spionage en het verzamelen van inlichtingen tot financieel gewin, cryptocurrency-mining en operationele verstoring, waardoor het een van de weinige hackploegen is met een veelzijdige aanpak van hun inbraakactiviteiten.

De slachtofferologie van Silver Fox is voornamelijk gericht op Chineessprekende individuen en organisaties en heeft zich uitgebreid tot organisaties die actief zijn in de publieke, financiële, medische en technologische sectoren. Aanvallen van de groep hebben gebruik gemaakt van zoekmachineoptimalisatie (SEO) en phishing om varianten van Gh0st RAT te leveren, zoals ValleyRAT, Gh0stCringe en HoldingHands RAT (ook bekend als Gh0stBins).

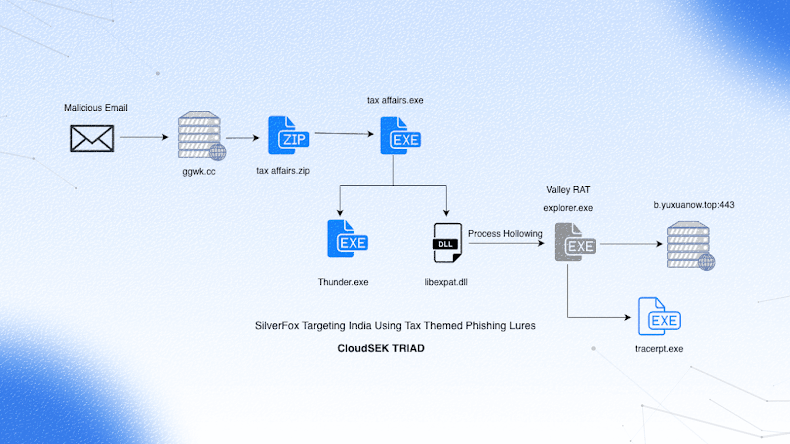

In de infectieketen die door CloudSEK wordt gedocumenteerd, worden phishing-e-mails met lok-PDF’s gebruikt die zogenaamd afkomstig zijn van de Indiase afdeling inkomstenbelasting om ValleyRAT te implementeren. Concreet brengt het openen van de PDF-bijlage de ontvanger naar het “ggwk(.)cc”-domein, vanwaar een ZIP-bestand (“tax affairs.zip”) wordt gedownload.

In het archief bevindt zich een Nullsoft Scriptable Install system (NSIS)-installatieprogramma met dezelfde naam (“tax affairs.exe”), dat op zijn beurt gebruik maakt van een legitiem uitvoerbaar bestand dat is gekoppeld aan Thunder (“thunder.exe”), een downloadmanager voor Windows ontwikkeld door Xunlei, en een frauduleuze DLL (“libexpat.dll”) die door het binaire bestand wordt sideload.

De DLL schakelt op zijn beurt de Windows Update-service uit en dient als kanaal voor een Donut-lader, maar niet voordat verschillende anti-analyse- en anti-sandbox-controles zijn uitgevoerd om ervoor te zorgen dat de malware ongehinderd kan draaien op de aangetaste host. De lander injecteert vervolgens de laatste ValleyRAT-payload in een uitgehold “explorer.exe” -proces.

ValleyRAT is ontworpen om te communiceren met een externe server en te wachten op verdere opdrachten. Het implementeert een plug-in-georiënteerde architectuur om de functionaliteit op een ad-hoc manier uit te breiden, waardoor de operators gespecialiseerde mogelijkheden kunnen inzetten om keylogging, het verzamelen van inloggegevens en het ontwijken van verdediging te vergemakkelijken.

“Registerresidente plug-ins en vertraagde beaconing zorgen ervoor dat de RAT het opnieuw opstarten kan overleven terwijl hij weinig ruis produceert”, aldus CloudSEK. “On-demand levering van modules maakt het gericht verzamelen van inloggegevens en toezicht mogelijk, afgestemd op de rol en waarde van het slachtoffer.”

De onthulling komt omdat NCC Group zei dat het een blootgesteld linkbeheerpaneel (“ssl3(.)space”) heeft geïdentificeerd dat door Silver Fox wordt gebruikt om downloadactiviteiten te volgen die verband houden met kwaadaardige installatieprogramma’s voor populaire applicaties, waaronder Microsoft Teams, om ValleyRAT te implementeren. De service host informatie met betrekking tot –

- Webpagina’s waarop backdoor-installatieprogramma’s worden gehost

- Het aantal klikken dat een downloadknop op een phishingsite per dag ontvangt

- Cumulatief aantal klikken dat een downloadknop heeft ontvangen sinds de lancering

De nep-sites gemaakt door Silver Fox blijken onder andere CloudChat, FlyVPN, Microsoft Teams, OpenVPN, QieQie, Santiao, Signal, Sigua, Snipaste, Sogou, Telegram, ToDesk, WPS Office en Youdao na te bootsen. Uit een analyse van de oorspronkelijke IP-adressen die op de downloadlinks hebben geklikt, is gebleken dat ten minste 217 klikken afkomstig waren uit China, gevolgd door de VS (39), Hong Kong (29), Taiwan (11) en Australië (7).

“Silver Fox maakte gebruik van SEO-vergiftiging om achterdeurinstallatieprogramma’s van minstens twintig veelgebruikte applicaties te verspreiden, waaronder communicatietools, VPN’s en productiviteitsapps”, aldus onderzoekers Dillon Ashmore en Asher Glue. “Deze zijn voornamelijk gericht op Chineessprekende individuen en organisaties in China, met infecties die teruggaan tot juli 2025 en extra slachtoffers in Azië-Pacific, Europa en Noord-Amerika.”

Via deze sites wordt een ZIP-archief verspreid dat een op NSIS gebaseerd installatieprogramma bevat dat verantwoordelijk is voor het configureren van Microsoft Defender Antivirus-uitsluitingen, het tot stand brengen van persistentie met behulp van geplande taken en het vervolgens contact opnemen met een externe server om de ValleyRAT-payload op te halen.

De bevindingen vallen samen met een recent rapport van ReliaQuest, waarin de hackgroep wordt toegeschreven aan een false flag-operatie die een Russische bedreigingsacteur nabootst bij aanvallen gericht op organisaties in China met behulp van Teams-gerelateerde loksites in een poging de attributie-inspanningen te compliceren.

“Gegevens uit dit panel tonen honderden klikken van het vasteland van China en slachtoffers in Azië-Pacific, Europa en Noord-Amerika, wat de reikwijdte van de campagne en de strategische targeting van Chineessprekende gebruikers valideert”, aldus NCC Group.