Er is een nieuwe grootschalige campagne waargenomen die meer dan 100 gecompromitteerde WordPress-sites benutten om sitebezoekers te sturen naar nep-captcha-verificatiepagina’s die de ClickFix Social Engineering-tactiek gebruiken om informatie-stealers, ransomware en mijnwerkers van cryptocurrency te leveren.

De grootschalige cybercriminaliteitscampagne, voor het eerst gedetecteerd in augustus 2025, is gecodeerd ShadowCaptcha door het Israel National Digital Agency.

“De campagne (…) combineert social engineering, wiving-off-the-land binaries (Lolbins) en multi-fasen payload levering om een voet aan de grond te krijgen en te behouden in gerichte systemen,” zeiden onderzoekers Shimi Cohen, Adi Pick, Idan Beit Yosef, Hila David en Yaniv Goldman.

“De ultieme doelstellingen van ShadowCaptcha verzamelen gevoelige informatie door middel van het oogsten van referenties en browsergegevens exfiltratie, implementeren cryptocurrency -mijnwerkers om illegale winst te genereren en zelfs ransomware -uitbraken te veroorzaken.”

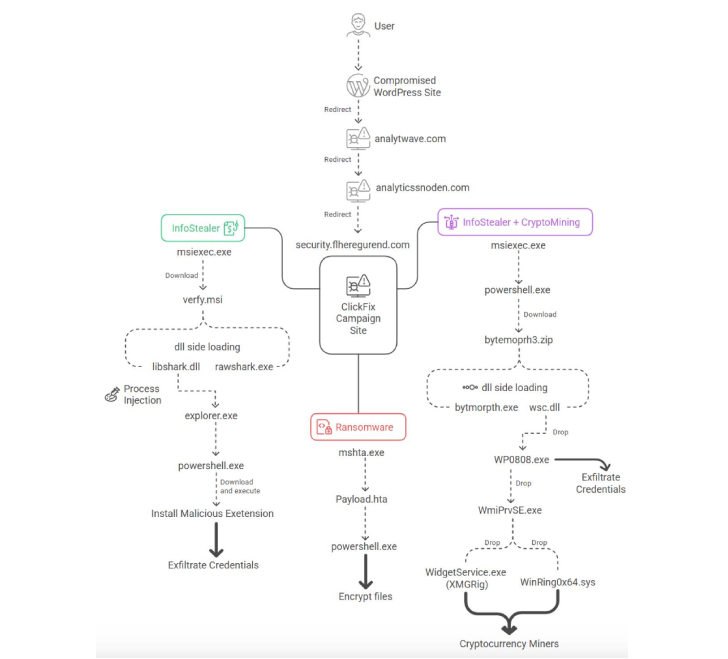

De aanvallen beginnen met nietsvermoedende gebruikers die een gecompromitteerde WordPress -website bezoeken die is geïnjecteerd met kwaadwillende JavaScript -code die verantwoordelijk is voor het initiëren van een omleidingsketen die hen naar een nep Cloudflare of Google Captcha -pagina brengt.

Van daaruit vordert de aanvalsketen in twee, afhankelijk van de ClickFix -instructies die op de webpagina worden weergegeven: een die het dialoogvenster Windows Run en een andere gebruikt die het slachtoffer begeleidt om een pagina op te slaan als een HTML -applicatie (HTA) en vervolgens uit te voeren met MSHTA.EXE.

De uitvoeringsstroom die wordt geactiveerd via het Windows Run-dialoogvenster culmineert in de implementatie van Lumma- en Rhadamanthys-stealers via MSI-installateurs die zijn gelanceerd met MSIEXEC.EXE of via op afstand gehost HTA-bestanden uitgevoerd met behulp van MSHTA.EXE, terwijl de uitvoering van de opgeslagen HTA-payloadresultaten in de installatie van Epsilon Ransomware wordt uitgevoerd.

Het is de moeite waard om erop te wijzen dat het gebruik van ClickFix -lokt om gebruikers te misleiden om kwaadaardige HTA -bestanden te downloaden voor het verspreiden van Epsilon Red Ransomware vorige maand is gedocumenteerd door Cloudsek.

“De gecompromitteerde clickfix -pagina voert automatisch OBFUSCEERD JavaScript uit die ‘navigator.clipboard.writetext’ gebruikt om een kwaadwillende opdracht naar het klembord van de gebruiker te kopiëren zonder enige interactie, die op gebruikers vertrouwen om te plakken en onbewust uit te voeren,” zeiden de onderzoekers.

De aanvallen worden gekenmerkt door het gebruik van anti-debugger-technieken om inspectie van webpagina’s te voorkomen met behulp van browserontwikkelaarstools, terwijl ze ook vertrouwen op DLL-side-loading om kwaadaardige code uit te voeren onder het mom van legitieme processen.

Selecteer ShadowCaptCha-campagnes hebben opgemerkt die een op XMRIG gebaseerde cryptocurrency-mijnwerker leveren, waarbij sommige varianten de mijnbouwconfiguratie van een Pastebin-URL halen in plaats van het hard te coderen in de malware, waardoor ze de parameters meteen kunnen aanpassen.

In gevallen waarin de minerspayloads worden ingezet, zijn de aanvallers ook waargenomen die een kwetsbare bestuurder (“Wining0x64.Sys”) laten vallen om toegang op kernelniveau te bereiken en te communiceren met CPU-registers met als doel de mijnbouwefficiëntie te verbeteren.

Van de geïnfecteerde WordPress -sites bevindt zich een meerderheid van hen in Australië, Brazilië, Italië, Canada, Colombia en Israël, omspannende technologie, gastvrijheid, juridische/financiën, gezondheidszorg en onroerend goed.

Precies hoe deze WordPress -sites worden aangetast, is niet bekend. Goldman vertelde The Hacker News echter dat er medium vertrouwen is dat de aanvallers toegang hebben verkregen via verschillende bekende exploits in verschillende plug -ins, en in sommige gevallen met behulp van de WordPress -portal met gecompromitteerde referenties.

Om de risico’s van ShadowCaptcha te verminderen, is het essentieel om gebruikers te trainen om uit te letten op clickfix-campagnes, netwerken te segmenteren om laterale beweging te voorkomen en ervoor te zorgen dat WordPress-sites up-to-date worden gehouden en beveiligd met behulp van multi-factor authenticatie (MFA) -beschermingen.

“ShadowCaptcha laat zien hoe sociaal-engineering-aanvallen zijn geëvolueerd naar full-spectrum cyberactiviteiten,” zeiden de onderzoekers. “Door gebruikers te misleiden om ingebouwde Windows-tools uit te voeren en verdoezelde scripts en kwetsbare stuurprogramma’s te lagen, krijgen operators een heimelijke persistentie en kunnen ze draaien tussen gegevensdiefstal, crypto-mijnbouw of ransomware.”

De openbaarmaking komt wanneer GoDaddy de evolutie van HELP TDS, een verkeersdistributie (of richting) -systeem, beschrijft dat sinds 2017 actief is en is gekoppeld aan kwaadaardige schema’s zoals Vextrio Viper. Help TDS biedt partners en gelieerde ondernemingen van PHP -codesjablonen die worden geïnjecteerd in WordPress -sites, waardoor gebruikers uiteindelijk naar kwaadaardige bestemmingen worden gericht op basis van de targetingcriteria.

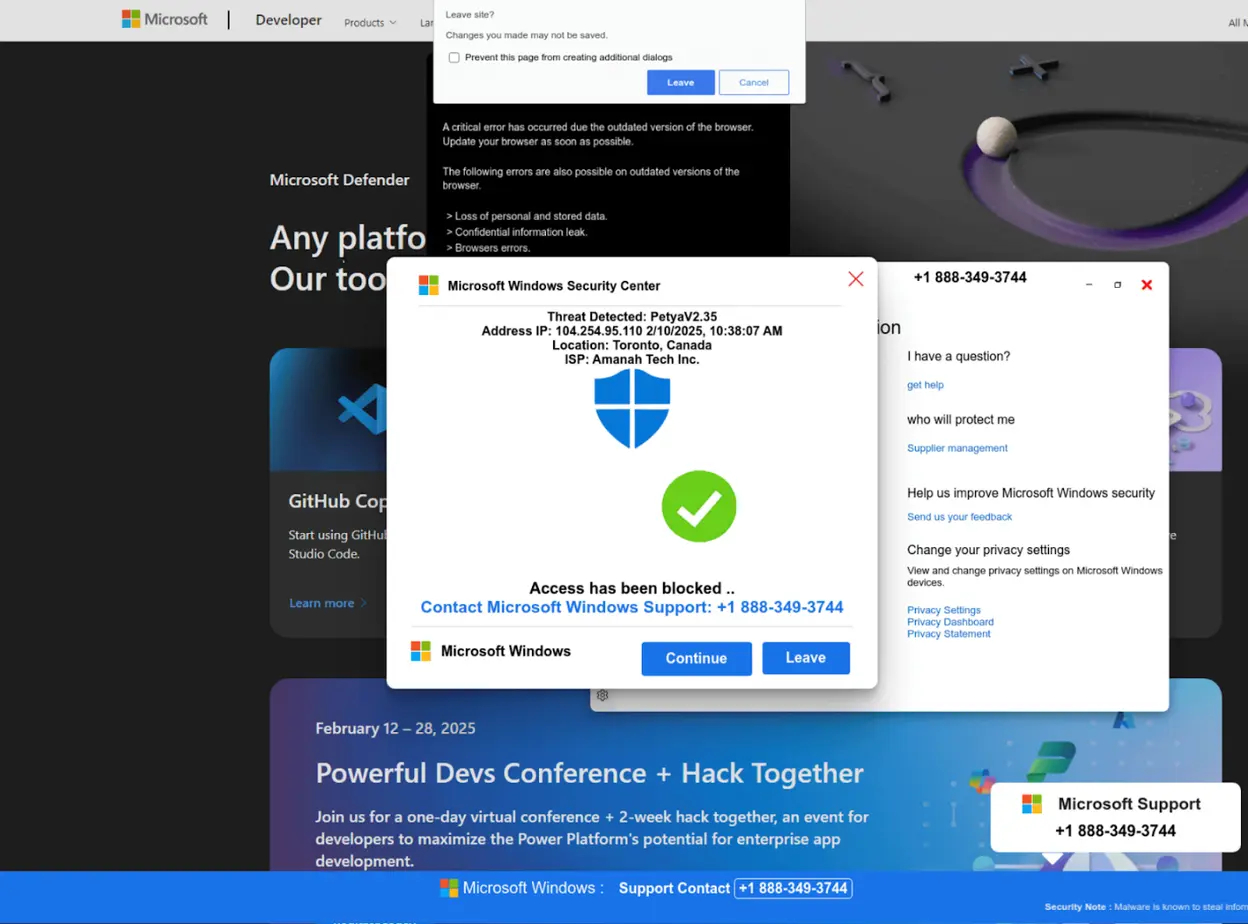

“De operatie is gespecialiseerd in technische ondersteuningszwendel met behulp van full-screen browserkanipulatie en exit-preventietechnieken om slachtoffers op te vangen op frauduleuze Microsoft Windows Security Alert-pagina’s, met fallback-inkomsten door dating, cryptocurrency en sweepstakes Scams,” zei veiligheidsonderzoeker Denis Sinegubko.

Enkele van de opmerkelijke malware -campagnes die de afgelopen jaren helpen bij het helpen van TDS, zijn onder meer Dollyway, Balada Injector en DNS TXT Redirects. De zwendelpagina’s van hun kant gebruiken JavaScript om browsers te dwingen om de volledige schermmodus in te gaan en de frauduleuze waarschuwing weer te geven en zelfs valse Captcha-uitdagingen te hebben voordat ze worden weergegeven in een poging om geautomatiseerde beveiligingsscanners te omzeilen.

Er wordt gezegd dat TDS -operators een kwaadwillende WordPress -plug -in hebben ontwikkeld die bekend staat als “WooCommerce_Inputs” tussen eind 2024 en augustus 2025 om de omleidingsfunctionaliteit mogelijk te maken, naast het toevoegen van de oogst, geografische filtering en geavanceerde ontwijkingstechnieken van de inloggegevens. De plug -in wordt naar schatting op meer dan 10.000 sites wereldwijd geïnstalleerd.

De kwaadwillende plug -in heeft zich vermomd als WooCommerce om detectie door site -eigenaren te ontwijken. Het wordt uitsluitend geïnstalleerd door aanvallers na het compromitteren van WordPress -sites via gestolen beheerdersreferenties.

“Deze plug-in dient als zowel een tool voor het genereren van verkeers inkomsten als het oogstmechanisme van het referentie, wat een continue evolutie aantoont, van eenvoudige omleidingsfunctionaliteit tot een verfijnd malware-as-a-service-aanbod,” zei Godaddy.

“Door kant-en-klare oplossingen te bieden, waaronder C2-infrastructuur, gestandaardiseerde PHP-injectiesjablonen en volledig getroffen kwaadaardige WordPress-plug-ins, heeft TDS de toetredingsdrempel voor cybercriminelen verlaagd om in de hand gelegen geïnfiltreerde websites te genereren.”