Een nieuw kwaadaardig pakket ontdekt in de Python Package Index (PyPI) blijkt een populaire bibliotheek voor symbolische wiskunde na te bootsen om kwaadaardige payloads, waaronder een cryptocurrency-miner, op Linux-hosts te implementeren.

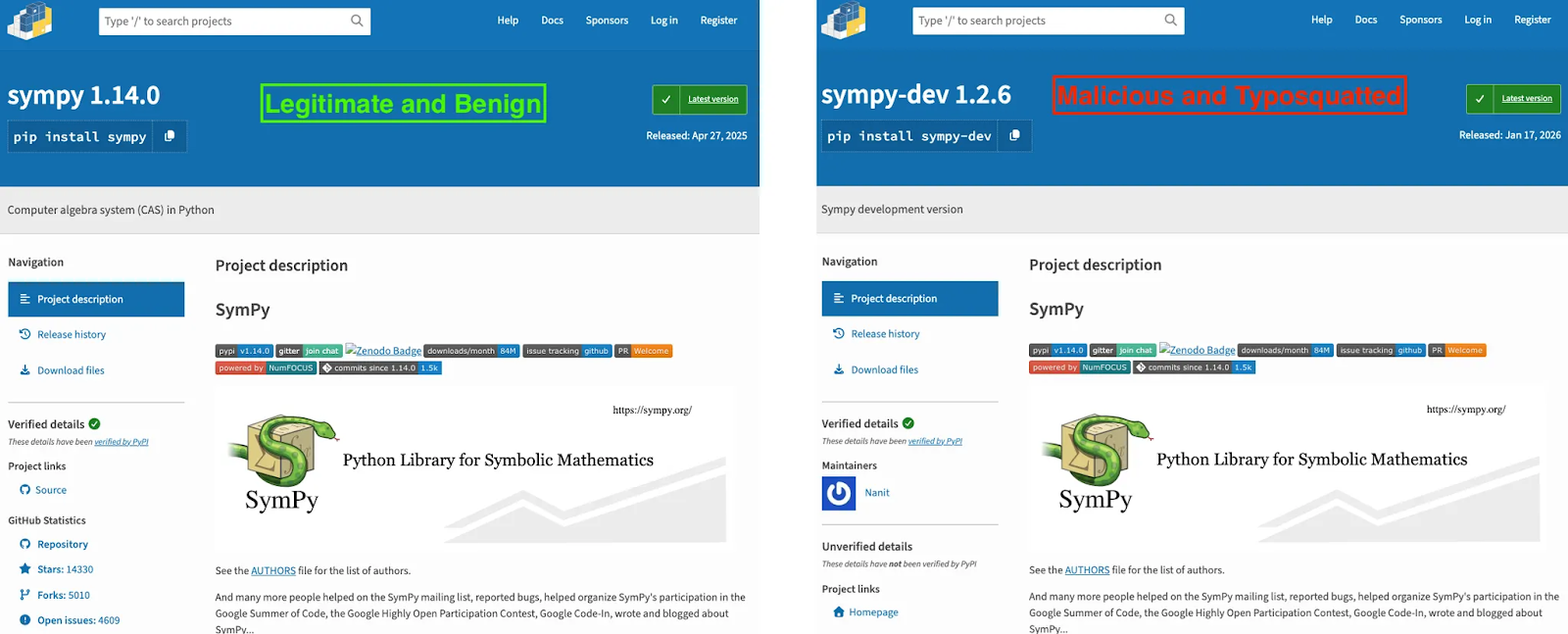

Het pakket, genaamd sympy-ontwikkelaarbootst SymPy na en repliceert de projectbeschrijving van laatstgenoemde woordelijk in een poging nietsvermoedende gebruikers te laten denken dat ze een “ontwikkelingsversie” van de bibliotheek downloaden. Het is meer dan 1.100 keer gedownload sinds het voor het eerst werd gepubliceerd op 17 januari 2026.

Hoewel het aantal downloads geen betrouwbare maatstaf is voor het meten van het aantal infecties, duidt dit cijfer er waarschijnlijk op dat sommige ontwikkelaars mogelijk het slachtoffer zijn geworden van de kwaadaardige campagne. Het pakket blijft op het moment van schrijven beschikbaar om te downloaden.

Volgens Socket is de oorspronkelijke bibliotheek aangepast om te fungeren als downloader voor een XMRig-cryptocurrency-miner op gecompromitteerde systemen. Het kwaadaardige gedrag is zo ontworpen dat het alleen wordt geactiveerd wanneer specifieke polynomiale routines worden aangeroepen om onder de radar te blijven.

“Wanneer ze worden aangeroepen, halen de achterdeurfuncties een externe JSON-configuratie op, downloaden ze een door een bedreigingsactor bestuurde ELF-payload en voeren deze vervolgens uit vanuit een anonieme, door het geheugen ondersteunde bestandsdescriptor met behulp van Linux memfd_create en /proc/self/fd, wat artefacten op de schijf vermindert”, zei beveiligingsonderzoeker Kirill Boychenko in een analyse van woensdag.

De gewijzigde functies worden gebruikt om een downloader uit te voeren, die een externe JSON-configuratie en een ELF-payload ophaalt van “63.250.56(.)54”, en vervolgens het ELF-binaire bestand samen met de configuratie als invoer rechtstreeks in het geheugen lanceert om te voorkomen dat er artefacten op de schijf achterblijven. Deze techniek is eerder overgenomen door cryptojacking-campagnes georkestreerd door FritzFrog en Mimo.

Het einddoel van de aanval is het downloaden van twee Linux ELF binaire bestanden die zijn ontworpen om cryptocurrency te minen met behulp van XMRig op Linux-hosts.

“Beide opgehaalde configuraties gebruiken een XMRig-compatibel schema dat CPU-mining mogelijk maakt, GPU-backends uitschakelt en de miner naar Stratum stuurt via TLS-eindpunten op poort 3333, gehost op dezelfde door de bedreigingsacteur gecontroleerde IP-adressen”, aldus Socket.

“Hoewel we tijdens deze campagne cryptomining hebben waargenomen, functioneert het Python-implantaat als een lader voor algemene doeleinden die willekeurige code uit de tweede fase kan ophalen en uitvoeren onder de privileges van het Python-proces.”