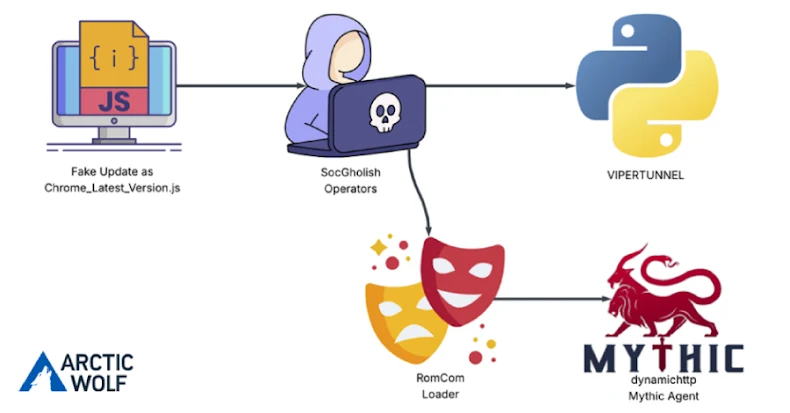

De bedreigingsactoren achter een malwarefamilie die bekend staat als RomCom richtten zich op een Amerikaans civieltechnisch bedrijf via een JavaScript-lader genaamd SocGholish om de Mythic Agent te leveren.

“Dit is de eerste keer dat wordt waargenomen dat een RomCom-payload wordt gedistribueerd door SocGholish”, zei Jacob Faires, onderzoeker van Arctic Wolf Labs, in een rapport van dinsdag.

De activiteit is met middelmatig tot hoog vertrouwen toegeschreven aan eenheid 29155 van het Russische hoofddirectoraat van de generale staf van de strijdkrachten van de Russische Federatie, ook bekend als GRU. Volgens het cyberbeveiligingsbedrijf had de beoogde entiteit in het verleden voor een stad gewerkt die nauwe banden had met Oekraïne.

SocGholish (ook bekend als FakeUpdates), gekoppeld aan een financieel gemotiveerde operator die wordt gevolgd als TA569 (ook bekend als Gold Prelude, Mustard Tempest, Purple Vallhund en UNC1543), fungeert als een initiële toegangsmakelaar, waardoor andere bedreigingsactoren een breed scala aan payloads kunnen laten vallen. Enkele van de bekende klanten zijn Evil Corp, LockBit, Dridex en Raspberry Robin.

De aanvalsketens omvatten doorgaans het plaatsen van valse browserupdatewaarschuwingen voor Google Chrome of Mozilla Firefox op legitieme maar gecompromitteerde websites om nietsvermoedende gebruikers te misleiden om kwaadaardig JavaScript te downloaden dat verantwoordelijk is voor het installeren van een loader, die vervolgens extra malware ophaalt.

Voor het grootste deel richten de aanvallen zich op websites die slecht beveiligd zijn, waarbij gebruik wordt gemaakt van bekende beveiligingsproblemen in plug-ins om JavaScript-code te injecteren die is ontworpen om de pop-up weer te geven en de infectieketen te activeren.

RomCom (ook bekend als Nebulous Mantis, Storm-0978, Tropical Scorpius, UNC2596 of Void Rabisu) is daarentegen de naam die is toegewezen aan een aan Rusland verbonden bedreigingsacteur waarvan bekend is dat hij zich sinds minstens 2022 bezighoudt met zowel cybercriminaliteit als spionageoperaties.

De bedreigingsacteur maakt gebruik van verschillende methoden, waaronder spear-phishing en zero-day-exploits, om doelnetwerken te doorbreken en de gelijknamige trojan voor externe toegang (RAT) op de computers van slachtoffers te plaatsen. Aanvallen van de hackgroep hebben entiteiten in Oekraïne uitgekozen, evenals NAVO-gerelateerde defensieorganisaties.

In de door Arctic Wolf geanalyseerde aanval stelt de nep-update-payload de bedreigingsactoren in staat opdrachten uit te voeren op de gecompromitteerde machine door middel van een omgekeerde shell die is gekoppeld aan een command-and-control (C2)-server. Dit omvat het uitvoeren van verkenningen en het laten vallen van een aangepaste Python-achterdeur met de codenaam VIPERTUNNEL.

Er wordt ook een RomCom-gekoppelde DLL-lader meegeleverd die de Mythic Agent lanceert, een cruciaal onderdeel van het platformonafhankelijke, post-exploit, red teaming-framework dat communiceert met een overeenkomstige server om de uitvoering van opdrachten, bestandsbewerkingen en andere te ondersteunen.

Hoewel de aanval uiteindelijk geen succes had en werd geblokkeerd voordat deze verder kon vorderen, toont de ontwikkeling aan dat de RomCom-bedreigingsactoren voortdurend geïnteresseerd zijn in het aanvallen van Oekraïne of entiteiten die hulp verlenen aan het land, hoe zwak de verbinding ook mag zijn.

“De tijdlijn vanaf de infectie via (de nep-update) tot de levering van de RomCom-lader was minder dan 30 minuten”, aldus Jacob Faires. “De levering vindt pas plaats nadat is geverifieerd dat het Active Directory-domein van het doelwit overeenkomt met een bekende waarde die is verstrekt door de bedreigingsacteur.”

“De wijdverspreide aard van SocGholish-aanvallen en de relatieve snelheid waarmee de aanval zich ontwikkelt vanaf de eerste toegang tot de infectie, maakt het een krachtige bedreiging voor organisaties over de hele wereld.”