Er is waargenomen dat de open-source trojan voor externe toegang, bekend als Quasar RAT, gebruik maakt van DLL side-loading om onder de radar te vliegen en heimelijk gegevens van gecompromitteerde Windows-hosts over te hevelen.

“Deze techniek maakt gebruik van het inherente vertrouwen dat deze bestanden binnen de Windows-omgeving hebben”, zeiden Uptycs-onderzoekers Tejaswini Sandapolla en Karthickkumar Kathiresan in een vorige week gepubliceerd rapport, waarin de afhankelijkheid van de malware van ctfmon.exe en calc.exe als onderdeel van de aanvalsketen werd beschreven. .

Quasar RAT, ook bekend onder de namen CinaRAT of Yggdrasil, is een op C# gebaseerde tool voor extern beheer die systeeminformatie, een lijst met actieve applicaties, bestanden, toetsaanslagen, schermafbeeldingen en het uitvoeren van willekeurige shell-opdrachten kan verzamelen.

Side-loading van DLL is een populaire techniek die door veel bedreigingsactoren wordt toegepast om hun eigen payloads uit te voeren door een vervalst DLL-bestand te plaatsen met een naam waarvan bekend is dat een goedaardig uitvoerbaar bestand ernaar zoekt.

“Tegenstanders gebruiken side-loading waarschijnlijk als een middel om acties te maskeren die zij uitvoeren onder een legitiem, vertrouwd en potentieel verhoogd systeem of softwareproces”, merkt MITRE op in zijn uitleg van de aanvalsmethode.

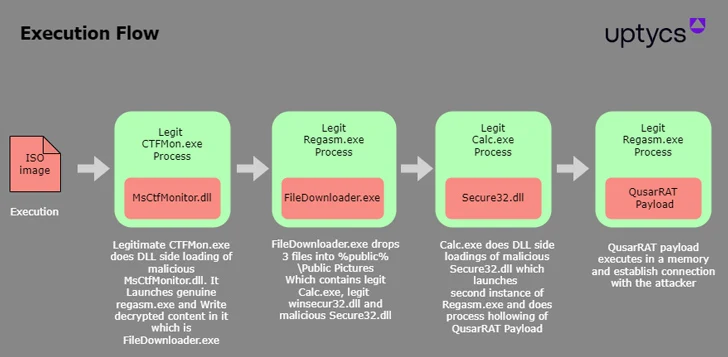

Het startpunt van de door Uptycs gedocumenteerde aanval is een ISO-imagebestand dat drie bestanden bevat: een legitiem binair bestand met de naam ctfmon.exe, hernoemd als eBill-997358806.exe, een MsCtfMonitor.dll-bestand dat is hernoemd als monitor.ini, en een kwaadaardig MsCtfMonitor.dll.

“Wanneer het binaire bestand ‘eBill-997358806.exe’ wordt uitgevoerd, initieert het het laden van een bestand met de naam ‘MsCtfMonitor.dll’ (naam gemaskeerd) via DLL side-loading techniek, waarin kwaadaardige code verborgen is”, aldus de onderzoekers. .

De verborgen code is een ander uitvoerbaar bestand “FileDownloader.exe” dat wordt geïnjecteerd in Regasm.exe, de Windows Assembly Registration Tool, om de volgende fase te starten, een authentiek calc.exe-bestand dat de frauduleuze Secure32.dll opnieuw laadt via de DLL-kant. laden en lanceren van de laatste Quasar RAT-lading.

De trojan brengt op zijn beurt verbindingen tot stand met een externe server om systeeminformatie te verzenden en zet zelfs een reverse proxy op voor externe toegang tot het eindpunt.

De identiteit van de dreigingsactor en de exacte initiële toegangsvector die wordt gebruikt om de aanval uit te voeren, is onduidelijk, maar deze wordt waarschijnlijk verspreid via phishing-e-mails, waardoor het absoluut noodzakelijk is dat gebruikers op hun hoede zijn voor dubieuze e-mails, links of bijlagen .