Malwarecampagnes die de RondoDox botnet hebben hun targetingfocus uitgebreid om meer dan 50 kwetsbaarheden bij meer dan 30 leveranciers te exploiteren.

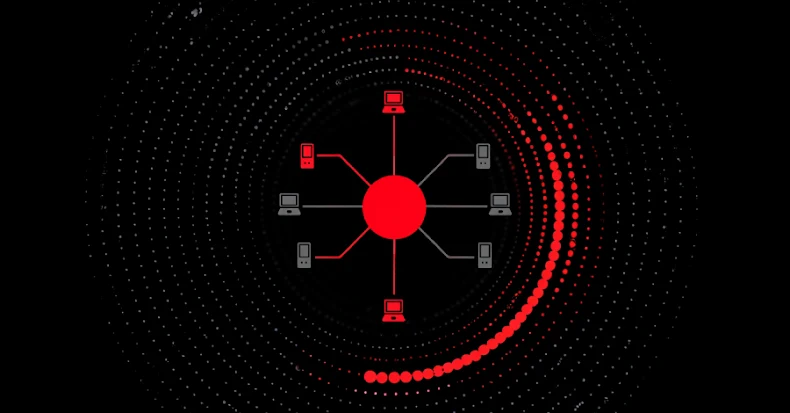

De activiteit, beschreven als een ‘exploit shotgun’-aanpak, heeft volgens Trend Micro een breed scala aan aan internet blootgestelde infrastructuur aan het licht gebracht, waaronder routers, digitale videorecorders (DVR’s), netwerkvideorecorders (NVR’s), CCTV-systemen, webservers en diverse andere netwerkapparaten.

Het cyberbeveiligingsbedrijf zei dat het op 15 juni 2025 een RondoDox-inbraakpoging had gedetecteerd, toen de aanvallers misbruik maakten van CVE-2023-1389, een beveiligingsfout in TP-Link Archer-routers die herhaaldelijk actief is uitgebuit sinds de eerste onthulling eind 2022.

RondoDox werd voor het eerst gedocumenteerd door Fortinet FortiGuard Labs in juli 2025, waarbij aanvallen werden beschreven die gericht waren op digitale videorecorders (DVR’s) en Four-Faith-routers van TBK om ze in een botnet te betrekken voor het uitvoeren van gedistribueerde denial-of-service (DDoS)-aanvallen tegen specifieke doelen met behulp van HTTP-, UDP- en TCP-protocollen.

“Meer recentelijk heeft RondoDox zijn distributie uitgebreid door gebruik te maken van een ‘loader-as-a-service’-infrastructuur die RondoDox samen met Mirai/Morte-payloads verpakt, waardoor detectie en herstel urgenter worden”, aldus Trend Micro.

Het uitgebreide arsenaal aan exploits van RondoDox omvat bijna vijf dozijn beveiligingsfouten, waarvan er 18 geen CVE-identificatie hebben toegewezen. De 56 kwetsbaarheden omvatten verschillende leveranciers zoals D-Link, TVT, LILIN, Fiberhome, Linksys, BYTEVALUE, ASMAX, Brickcom, IQrouter, Ricon, Nexxt, NETGEAR, Apache, TBK, TOTOLINK, Meteobridge, Digiever, Edimax, QNAP, GNU, Dasan, Tenda, LB-LINK, AVTECH, Zyxel, Hytec Inter, Belkin, Billion en Cisco.

“De nieuwste RondoDox-botnetcampagne vertegenwoordigt een significante evolutie in geautomatiseerde netwerkexploitatie”, voegde het bedrijf eraan toe. “Het is een duidelijk signaal dat de campagne zich ontwikkelt van opportunisme met één apparaat naar een multivector-laderoperatie.”

Eind vorige maand onthulde CloudSEK details van een grootschalig loader-as-a-Service-botnet dat RondoDox-, Mirai- en Morte-payloads distribueert via SOHO-routers, Internet of Things (IoT)-apparaten en bedrijfsapps door zwakke inloggegevens, onopgeschoonde invoer en oude CVE’s te bewapenen.

De ontwikkeling komt op het moment dat beveiligingsjournalist Brian Krebs opmerkte dat het DDoS-botnet, bekend als AISURU, “een meerderheid van zijn vuurkracht haalt” uit gecompromitteerde IoT-apparaten die worden gehost op Amerikaanse internetproviders zoals AT&T, Comcast en Verizon. Een van de exploitanten van het botnet, Forky, zou gevestigd zijn in Sao Paulo, Brazilië, en is ook gekoppeld aan een DDoS-mitigatiedienst genaamd Botshield.

De afgelopen maanden is AISURU uitgegroeid tot een van de grootste en meest ontwrichtende botnets, verantwoordelijk voor enkele van de recordbrekende DDoS-aanvallen die we tot nu toe hebben gezien. Het botnet is gebouwd op de fundamenten van Mirai en controleert naar schatting 300.000 gecompromitteerde hosts wereldwijd.

De bevindingen volgen ook op de ontdekking van een gecoördineerde botnetoperatie waarbij meer dan 100.000 unieke IP-adressen uit niet minder dan 100 landen betrokken zijn, gericht op Remote Desktop Protocol (RDP)-diensten in de VS, aldus GreyNoise.

De activiteit zou op 8 oktober 2025 zijn begonnen, waarbij het merendeel van het verkeer afkomstig was uit Brazilië, Argentinië, Iran, China, Mexico, Rusland, Zuid-Afrika, Ecuador en andere landen.

“De campagne maakt gebruik van twee specifieke aanvalsvectoren – RD Web Access-timingaanvallen en RDP-webclientaanmeldingsopsomming – waarbij de meeste deelnemende IP’s één vergelijkbare TCP-vingerafdruk delen, wat wijst op gecentraliseerde controle”, aldus het bedrijf voor bedreigingsinformatie.