Cybersecurity-onderzoekers hebben een Oekraïens IP-netwerk gemarkeerd voor het aangaan van massale brute-force en wachtwoordspuitcampagnes gericht op SSL VPN- en RDP-apparaten tussen juni en juli 2025.

De activiteit is afkomstig van een in Oekraïne gebaseerd autonoom systeem FDN3 (AS211736), per Franse cybersecuritybedrijf Intrinsec.

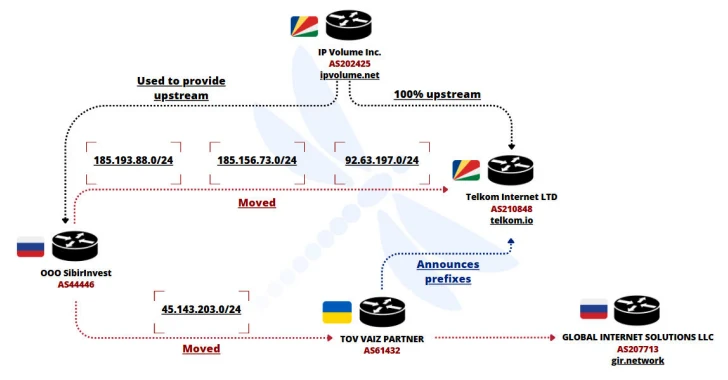

“Wij geloven met een hoog niveau van vertrouwen dat FDN3 deel uitmaakt van een bredere beledigende infrastructuur die bestaat uit twee andere Oekraïense netwerken, Vaiz-AS (AS61432) en Erisnnya-ASN (AS210950) en een op Seychelles gebaseerd autonoom systeem genaamd TK-net (AS210848),” volgens een rapport van vorige week.

“Die werden allemaal toegewezen in augustus 2021 en wisselen vaak IPv4 -voorvoegsels uit met elkaar om blocklisting te ontwijken en beledigende activiteiten te blijven organiseren.”

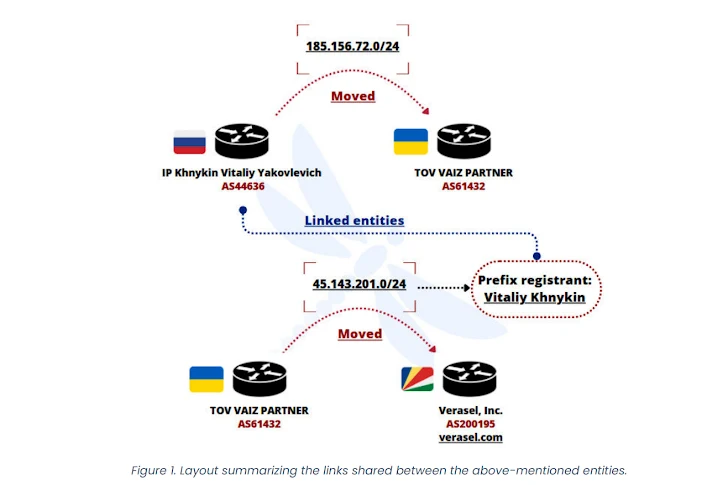

AS61432 kondigt momenteel een enkel voorvoegsel 185.156.72 (.) 0/24 aan, terwijl AS210950 twee voorvoegsels 45.143.201 (.) 0/24 en heeft aangekondigd

185.193.89 (.) 0/24. De twee autonome systemen werden respectievelijk toegewezen in mei en augustus 2021. Een groot deel van hun voorvoegsels is aangekondigd op AS210848, een ander autonoom systeem dat ook in augustus 2021 is toegewezen.

“Dit netwerk deelt al zijn peering -overeenkomsten met IP Volume Inc. – AS202425, een bedrijf gevestigd in Seychellen en opgericht door Ecatel’s eigenaren, berucht voor het uitvoeren van een uitgebreid beledigende kogelvrije hostingservice in Nederland sinds 2005,” merkte Intrinsec op.

Het geheel van voorvoegsels die zijn verplaatst van AS61432 en AS210950 worden nu aangekondigd door kogelvrije en beledigende netwerken door Shell -bedrijven zoals Global Internet Solutions LLC (GIR.NETWORK), Global Connectivity Solutions LLP, Verasel, IP Volume Inc. en Telkom Internet LTD.

De bevindingen voortbouwend op eerdere openbaarmakingen over hoe meerdere netwerken in augustus 2021 zijn toegewezen en gevestigd in Oekraïne en Seychellen-AS61432, AS210848 en AS210950-werden gebruikt voor spamdistributie, netwerkaanvallen en malware command-and-control hosting. In juni 2025 werden sommige van de IPv4 -voorvoegsels aangekondigd door deze netwerken verplaatst naar FDN3, die in augustus 2021 werd opgericht.

Dat is niet alles. Drie van de voorvoegsels aangekondigd door AS210848, en één door AS61432, werden eerder aangekondigd door een ander Russisch netwerk, Sibirinvest OOO (AS44446). Van de vier IPv4-voorvoegsels wordt aangekondigd door FDN3, een van hen (88.210.63 (.) 0/24) wordt beoordeeld eerder te zijn aangekondigd door een in de VS gevestigde kogelvrije hostingoplossing genaamd Virtualine (AS214940 en AS214943).

Het is dit IPv4-voorvoegselbereik dat is toegeschreven aan grootschalige brute-kracht- en wachtwoordspuitpogingen, waarbij de activiteitenschaling naar een recordhoogte tussen 6 en 8 juli 2025.

De brute-force- en wachtwoordspuitinspanningen gericht op SSL VPN- en RDP-activa kunnen maximaal drie dagen duren, per intrinsec. Het is vermeldenswaard dat deze technieken zijn overgenomen door verschillende ransomware-as-a-service (RAAS) -groepen zoals Black Basta, Global Group en RansomHub als een initiële toegangsvector om bedrijfsnetwerken te overtreden.

De twee andere voorvoegsels die FDN3 heeft aangekondigd in juni 92.63.197 (.) 0/24 en 185.156.73 (.) 0/24, werden eerder aangekondigd door AS210848, wat wijst op een hoge mate van operationele overlap. 92.63.197 (.) 0/24, van zijn kant, heeft banden met Bulgaarse spamnetwerken zoals Roza-AS (AS212283).

“Al die sterke overeenkomsten, inclusief hun configuratie, de inhoud die ze hosten en hun creatiedatum, hebben ons ertoe gebracht om met een hoog niveau van vertrouwen de eerder genoemde autonome systemen te beoordelen die worden beheerd door een gemeenschappelijke kogelvrije hostingbeheerder,” legde Intrinsec uit.

Verdere analyse van FDN3 heeft banden aan een Russisch bedrijf genaamd Alex Host LLC ontdekt dat in het verleden is gekoppeld aan kogelvrije hostingproviders zoals TNSecurity, die zijn gebruikt om Doppelganger -infrastructuur te hosten.

“Dit onderzoek benadrukt opnieuw een gemeenschappelijk fenomeen van offshore -ISP’s zoals IP Volume Inc. dat kleinere kogelvrije netwerken mogelijk maakt via peering -overeenkomsten en voorvoegselhosting in het algemeen,” zei het bedrijf. “Dankzij hun offshore -locatie, zoals Seychellen, die anonimiteit biedt aan de eigenaren van die bedrijven, kunnen de kwaadaardige activiteiten die via die netwerken worden gepleegd, niet direct aan hen worden toegerekend.”

De ontwikkeling komt omdat Censys een aansluiting van een proxybeheersysteem van het verbindingsback heeft ontdekt geassocieerd met het Polaredge Botnet dat momenteel op meer dan 2.400 hosts draait. Het systeem is een RPX-server die werkt als een reverse-connect proxy gateway die proxy-knooppunten kan beheren en proxy-services kan worden blootgelegd.

“Dit systeem lijkt een goed ontworpen server te zijn die een van de vele tools kan zijn die worden gebruikt voor het beheren van het Polaredge-botnet,” zei senior beveiligingsonderzoeker Mark Ellzey. “Het is ook mogelijk dat deze specifieke service volledig geen verband houdt met polaredge en in plaats daarvan een service is die het botnet gebruikt om tussen verschillende relais te springen.”