Cybersecurity-onderzoekers hebben een nieuwe aanvalstechniek onthuld, genaamd Zilver SAML dat kan zelfs succesvol zijn in gevallen waarin maatregelen tegen Golden SAML-aanvallen zijn toegepast.

Silver SAML “maakt de exploitatie van SAML mogelijk om aanvallen uit te voeren van een identiteitsprovider zoals Entra ID op applicaties die zijn geconfigureerd om het te gebruiken voor authenticatie, zoals Salesforce”, aldus Semperis-onderzoekers Tomer Nahum en Eric Woodruff in een rapport gedeeld met The Hacker News.

Golden SAML (afkorting van Security Assertion Markup Language) werd voor het eerst gedocumenteerd door CyberArk in 2017. De aanvalsvector houdt in een notendop het misbruik in van de interoperabele authenticatiestandaard om vrijwel elke identiteit in een organisatie na te bootsen.

Het lijkt ook op de Golden Ticket-aanval, omdat het aanvallers de mogelijkheid geeft om ongeoorloofde toegang te krijgen tot elke dienst in een federatie met welke privileges dan ook, en om op een heimelijke manier volhardend in deze omgeving te blijven.

“Golden SAML introduceert bij een federatie de voordelen die golden ticket biedt in een Kerberos-omgeving – van het verkrijgen van elke vorm van toegang tot het heimelijk handhaven van persistentie”, merkte beveiligingsonderzoeker Shaked Reiner destijds op.

Aanvallen in de echte wereld waarbij gebruik werd gemaakt van deze methode zijn zeldzaam. Het eerste geregistreerde gebruik was het compromitteren van de SolarWinds-infrastructuur om beheerderstoegang te verkrijgen door SAML-tokens te vervalsen met behulp van gecompromitteerde SAML-token-ondertekeningscertificaten.

Golden SAML is ook bewapend door een Iraanse dreigingsacteur met de codenaam Peach Sandstorm tijdens een inbraak in maart 2023 om toegang te krijgen tot de cloudbronnen van een niet nader genoemd doelwit zonder dat een wachtwoord nodig is, onthulde Microsoft in september 2023.

De nieuwste aanpak is een variant op Golden SAML die werkt met een identiteitsprovider (IdP) zoals Microsoft Entra ID (voorheen Azure Active Directory) en waarvoor geen toegang tot de Active Directory Federation Services (AD FS) vereist is. Het is beoordeeld als een matige tot ernstige bedreiging voor organisaties.

“Binnen Entra ID biedt Microsoft een zelfondertekend certificaat voor het ondertekenen van SAML-reacties”, aldus de onderzoekers. “Als alternatief kunnen organisaties ervoor kiezen om een extern gegenereerd certificaat te gebruiken, zoals dat van Okta. Die optie brengt echter een veiligheidsrisico met zich mee.”

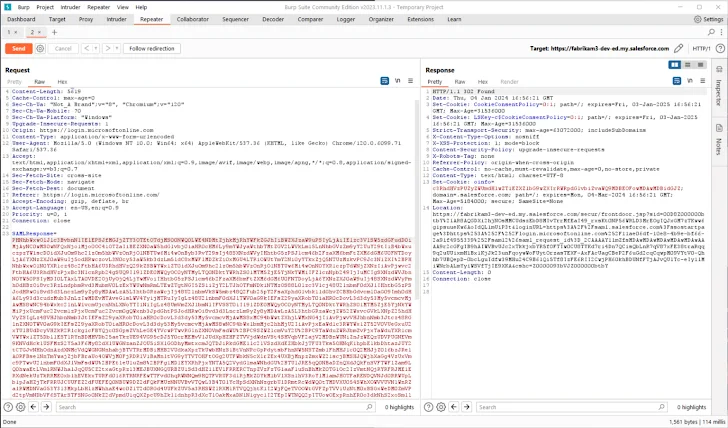

“Elke aanvaller die de privésleutel van een extern gegenereerd certificaat verkrijgt, kan elk gewenst SAML-antwoord vervalsen en dat antwoord ondertekenen met dezelfde privésleutel die Entra ID in zijn bezit heeft. Met dit soort vervalste SAML-antwoord kan de aanvaller vervolgens toegang krijgen tot de applicatie – zoals elke gebruiker.”

Na een verantwoorde bekendmaking aan Microsoft op 2 januari 2024 zei het bedrijf dat het probleem niet voldoet aan de eisen voor onmiddellijke service, maar merkte het op dat het passende maatregelen zal nemen als dat nodig is om klanten te beschermen.

Hoewel er geen bewijs is dat Silver SAML in het wild wordt uitgebuit, zijn organisaties verplicht om alleen door Entra ID zelfondertekende certificaten te gebruiken voor SAML-ondertekeningsdoeleinden. Semperis heeft ook een proof-of-concept (PoC) beschikbaar gesteld, genaamd SilverSAMLForger, om aangepaste SAML-reacties te maken.

“Organisaties kunnen de Entra ID-auditlogboeken controleren op wijzigingen in PreferredTokenSigningKeyThumbprint onder ApplicationManagement”, aldus de onderzoekers.

“U moet deze gebeurtenissen correleren met het toevoegen van service-principal-referentiegebeurtenissen die betrekking hebben op de service-principal. De rotatie van verlopen certificaten is een gebruikelijk proces, dus u moet bepalen of de auditgebeurtenissen legitiem zijn. Wijzigingsbeheerprocessen implementeren om te documenteren de rotatie kan helpen om verwarring tijdens rotatiegebeurtenissen te minimaliseren.”