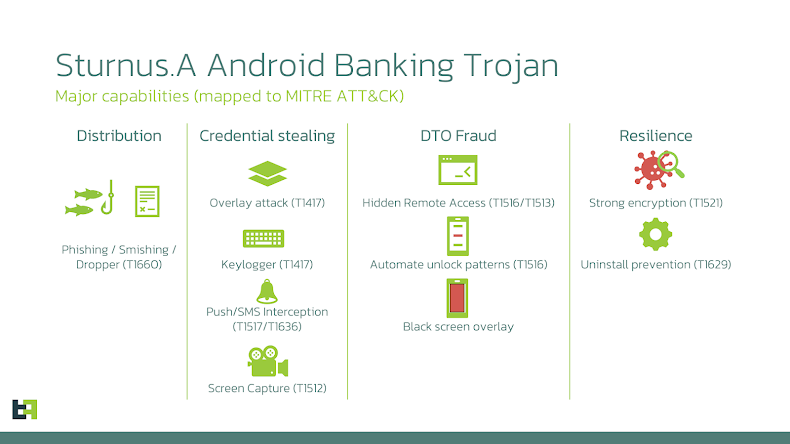

Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe Android-banktrojan genaamd Sturnus die diefstal van inloggegevens en volledige overname van apparaten mogelijk maakt om financiële fraude te plegen.

“Een belangrijke onderscheidende factor is het vermogen om gecodeerde berichten te omzeilen”, zegt ThreatFabric in een rapport gedeeld met The Hacker News. “Door na decodering de inhoud rechtstreeks van het scherm van het apparaat vast te leggen, kan Sturnus de communicatie via WhatsApp, Telegram en Signal monitoren.”

Een ander opvallend kenmerk is de mogelijkheid om overlay-aanvallen uit te voeren door valse inlogschermen weer te geven in bank-apps om de inloggegevens van slachtoffers vast te leggen. Volgens het Nederlandse mobiele beveiligingsbedrijf wordt Sturnus particulier geëxploiteerd en bevindt het bedrijf zich momenteel in de evaluatiefase. Artefacten die de bankmalware verspreiden, worden hieronder vermeld:

- Google Chrome (“com.klivkfbky.izaybebnx”)

- Preemix Box (“com.uvxuthoq.noscjahae”)

De malware is ontworpen om specifiek financiële instellingen in Zuid- en Midden-Europa te onderscheiden met regiospecifieke overlays.

De naam Sturnus is een knipoog naar het gebruik van een gemengd communicatiepatroon dat platte tekst, AES en RSA combineert, waarbij ThreatFabric het vergelijkt met de Europese spreeuw (binominale naam: Sturnus vulgaris), die een verscheidenheid aan fluitjes bevat en bekend staat als een vocale nabootser.

Zodra de trojan is gelanceerd, maakt hij contact met een externe server via WebSocket- en HTTP-kanalen om het apparaat te registreren en in ruil daarvoor gecodeerde payloads te ontvangen. Er wordt ook een WebSocket-kanaal opgezet waarmee de bedreigingsactoren kunnen communiceren met het gecompromitteerde Android-apparaat tijdens Virtual Network Computing (VNC)-sessies.

Naast het leveren van nep-overlays voor bank-apps, is Sturnus ook in staat de toegankelijkheidsdiensten van Android te misbruiken om toetsaanslagen vast te leggen en interacties met de gebruikersinterface (UI) vast te leggen. Zodra een overlay voor een bank aan het slachtoffer wordt aangeboden en de inloggegevens zijn verzameld, wordt de overlay voor dat specifieke doelwit uitgeschakeld om geen argwaan bij de gebruiker te wekken.

Bovendien kan het een overlay op volledig scherm weergeven die alle visuele feedback blokkeert en het updatescherm van het Android-besturingssysteem nabootst om bij de gebruiker de indruk te wekken dat software-updates bezig zijn, terwijl het in werkelijkheid toestaat dat kwaadaardige acties op de achtergrond worden uitgevoerd.

Tot de andere functies van de malware behoren ondersteuning voor het monitoren van apparaatactiviteit, maar ook het gebruik van toegankelijkheidsdiensten om chatinhoud van Signal, Telegram en WhatsApp te verzamelen wanneer deze door het slachtoffer worden geopend, en om details te verzenden over elk zichtbaar interface-element op het scherm.

Hierdoor kunnen aanvallers de lay-out aan hun kant reconstrueren en op afstand acties uitvoeren met betrekking tot klikken, tekstinvoer, scrollen, het starten van apps, toestemmingsbevestigingen en zelfs een zwarte schermoverlay inschakelen. Een alternatief afstandsbedieningsmechanisme dat in Sturnus is ingepakt, maakt gebruik van het display-capture-framework van het systeem om het scherm van het apparaat in realtime te spiegelen.

“Telkens wanneer de gebruiker naar instellingenschermen navigeert die de beheerdersstatus kunnen uitschakelen, detecteert de malware de poging via toegankelijkheidsmonitoring, identificeert relevante bedieningselementen en navigeert automatisch weg van de pagina om de gebruiker te onderbreken”, aldus ThreatFabric.

“Totdat de beheerdersrechten handmatig worden ingetrokken, worden zowel gewone deïnstallatie als verwijdering via tools als ADB geblokkeerd, waardoor de malware sterke bescherming krijgt tegen opruimpogingen.”

De uitgebreide mogelijkheden voor omgevingsmonitoring maken het mogelijk om sensorinformatie, netwerkomstandigheden, hardwaregegevens en een inventaris van geïnstalleerde apps te verzamelen. Dit apparaatprofiel dient als een continue feedbacklus, waardoor aanvallers hun tactieken kunnen aanpassen om detectie te omzeilen.

“Hoewel de verspreiding in dit stadium beperkt blijft, impliceert de combinatie van gerichte geografie en focus op hoogwaardige toepassingen dat de aanvallers hun tools aan het verfijnen zijn, voorafgaand aan bredere of meer gecoördineerde operaties”, aldus ThreatFabric.