De Russische Advanced Persistente Threat (APT) -groep bekend als Coldriver is toegeschreven aan een nieuwe ronde van clickfix-stijl aanvallen die zijn ontworpen om twee nieuwe “lichtgewicht” malwarefamilies te leveren die worden gevolgd als Baitswitch en Simpix.

ZScaler Threatlabz, die eerder deze maand de nieuwe multi-fase ClickFix-campagne detecteerde, beschreef BaitSwitch als een downloader die uiteindelijk Simpix, een PowerShell-achterdeur, laat vallen.

Coldriver, ook gevolgd als Callisto, Star Blizzard en UNC4057, is de naam die is toegewezen aan een Rusland-gekoppelde dreigingsacteur die bekend is als een breed scala aan sectoren sinds 2019. Terwijl vroege campagnegolven werden waargenomen met behulp van Spear-phishing lures om te credentieren naar credentiële oogstpagina’s, is de groepen van de groep verfijning.

Het gebruik van ClickFix -tactiek door de tegenstander werd eerder gedocumenteerd door de Google Threat Intelligence Group (GTIG) in mei 2025, met behulp van nep -sites die nep -captcha -verificatie -prompts bedienen om het slachtoffer te misleiden om een PowerShell -commando uit te voeren dat is ontworpen om het visuele basiscript van Lostkeys te leveren.

“Het voortdurende gebruik van ClickFix suggereert dat het een effectieve infectievector is, zelfs als het noch nieuw noch technisch geavanceerd is”, zeiden ZSCALER -beveiligingsonderzoekers Sudeep Singh en Yin Hong Chang in een rapport dat deze week is gepubliceerd.

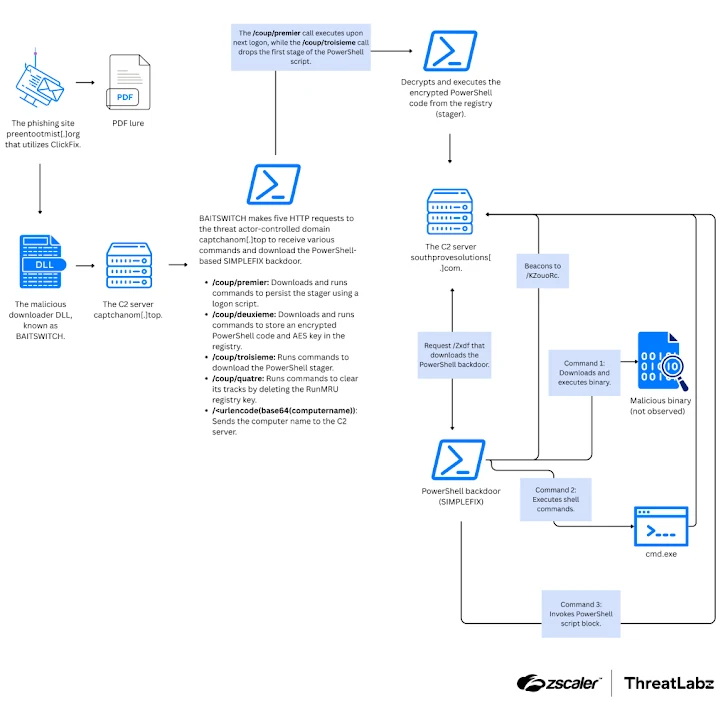

De nieuwste aanvalsketen volgt dezelfde modus operandi, waardoor nietsvermoedende gebruikers een kwaadaardige DLL in het dialoogvenster Windows Run onder het mom van het voltooien van een Captcha -cheque uitvoeren. De DLL, BaitSwitch, reikt naar een aanvaller-gecontroleerd domein (“Captchanom (.) Top”) om de simplefix-backdoor op te halen, terwijl een dakdocument op Google Drive wordt gepresenteerd aan de slachtoffers.

Het doet ook verschillende HTTP -aanvragen naar dezelfde server om systeeminformatie te verzenden, commando’s te ontvangen om doorzettingsvermogen vast te stellen, gecodeerde payloads op te slaan in het Windows Registry, een PowerShell Stager downloaden, de meest recente opdracht in het dialoogvenster Run gewist, waardoor de clickfix -aanval de infectie heeft geactiveerd.

De gedownloade PowerShell Stager neemt vervolgens contact op met een externe server (“SouthProvesolutions (.) Com”) om SimpliX te downloaden, die op zijn beurt communicatie vestigt met een command-and-control (C2) -server om PowerShell-scripts, opdrachten en binaire bestanden te uitvoeren die worden gehost op externe URL’s.

Een van de PowerShell-scripts uitgevoerd via Simpix Fix exfiltreert informatie over een hard gecodeerde lijst van bestandstypen die zijn gevonden in een vooraf geconfigureerde lijst met mappen. De lijst met mappen en bestandsuitbreidingen gescande aandelen overlapt met die van Lostkeys.

“De Coldriver Apt Group staat bekend om het richten van leden van NGO’s, mensenrechtse verdedigers, denktanks in westerse regio’s, evenals individuen verbannen en wonen in Rusland,” zei ZScaler. “De focus van deze campagne komt nauw aan bij hun slachtofferschap, die zich richt op leden van het maatschappelijk middenveld verbonden met Rusland.”

Bo Team en Bearlyfy Target Rusland

De ontwikkeling komt toen Kaspersky zei dat het een nieuwe phishing-campagne heeft waargenomen op Russische bedrijven begin september ondernomen door de BO Team Group (aka Black Owl, Hoody Hyena en het tillen van ZMIY) met behulp van wachtwoordbeveiligde RAR-archieven om een nieuwe versie van Brockendoor herschreven in C# en een bijgewerkte versie van Zeronetkit te gebruiken.

Een Golang -achterdoor, Zeronetkit, wordt geleverd met mogelijkheden om externe toegang te ondersteunen tot gecompromitteerde hosts, bestanden te uploaden/downloaden, commando’s uitvoeren met CMD.exe en een TCP/IPv4 -tunnel maken. Selecteer nieuwere versies, bevat ook ondersteuning voor het downloaden en uitvoeren van shellcode, en werk het communicatie -interval bij met C2 en wijzig de C2 -serverlijst.

“Zeronetkit is niet in staat om onafhankelijk te blijven bestaan op een geïnfecteerd systeem, dus aanvallers gebruiken Brockendoor om de gedownloade achterdeur te kopiëren om te starten,” zei de Russische cybersecurity -verkoper.

Het volgt ook de opkomst van een nieuwe groep genaamd Bearlyfy die ransomware -stammen zoals Lockbit 3.0 en Babuk heeft gebruikt in aanvallen op Rusland, die aanvankelijk kleinere bedrijven aanvallen voor kleinere loslaten voordat ze zijn afstuderen aan grotere bedrijven in het land vanaf april 2025, volgens F6. Vanaf augustus 2025 heeft de groep naar schatting ten minste 30 slachtoffers geëist.

In één incident gericht op een adviesbureau zijn de dreigingsacteurs waargenomen die een kwetsbare versie van Bitrix bewapenen voor initiële toegang, gevolgd door het gebruik van de nulsfout om privileges te escaleren. In een ander geval dat in juli werd waargenomen, zou de eerste toegang zijn vergemakkelijkt via een niet nader genoemde partnerbedrijf.

“In de meest recente opgenomen aanval eisten de aanvallers € 80.000 in cryptocurrency, terwijl het losgeld bij de eerste aanval enkele duizenden dollars was,” zeiden F6 -onderzoekers. “Vanwege de relatief lage losgeldbedragen koopt gemiddeld elk vijfde slachtoffer de decodes van de aanvallers.”

Bearlyfy wordt sinds januari 2025 als actief beoordeeld, met een diepere analyse van zijn tools die infrastructuur overlapt met een waarschijnlijke pro-Oekraïense bedreigingsgroep genaamd Phantomcore, die een track record heeft van het richten op de Russische en Wit-Russische bedrijven sinds 2022. Ondanks deze gelijkenissen wordt Beerlyfy beschouwd als een autonaliteit.

“Phantomcore implementeert complexe, multi-fase aanvallen die typerend zijn voor APT-campagnes,” zei het bedrijf. “Bearlyfy daarentegen gebruikt een ander model: aanvallen met minimale voorbereiding en een gerichte focus op het bereiken van een onmiddellijk effect. Initiële toegang wordt bereikt door externe diensten en kwetsbare toepassingen. De primaire toolkit is gericht op codering, vernietiging of wijziging van gegevens.”