Onderzoekers op het gebied van cyberbeveiliging hebben details bekendgemaakt van een inmiddels gepatchte beveiligingsfout in Google Chrome, waardoor aanvallers hun rechten konden escaleren en toegang konden krijgen tot lokale bestanden op het systeem.

De kwetsbaarheid, bijgehouden als CVE-2026-0628 (CVSS-score: 8,8), is beschreven als een geval van onvoldoende beleidshandhaving in de WebView-tag. Het werd begin januari 2026 door Google gepatcht in versie 143.0.7499.192/.193 voor Windows/Mac en 143.0.7499.192 voor Linux.

“Onvoldoende beleidshandhaving in de WebView-tag in Google Chrome vóór 143.0.7499.192 zorgde ervoor dat een aanvaller die een gebruiker ervan overtuigde een kwaadaardige extensie te installeren, scripts of HTML in een geprivilegieerde pagina kon injecteren via een vervaardigde Chrome-extensie”, aldus een beschrijving in de NIST National Vulnerability Database (NVD).

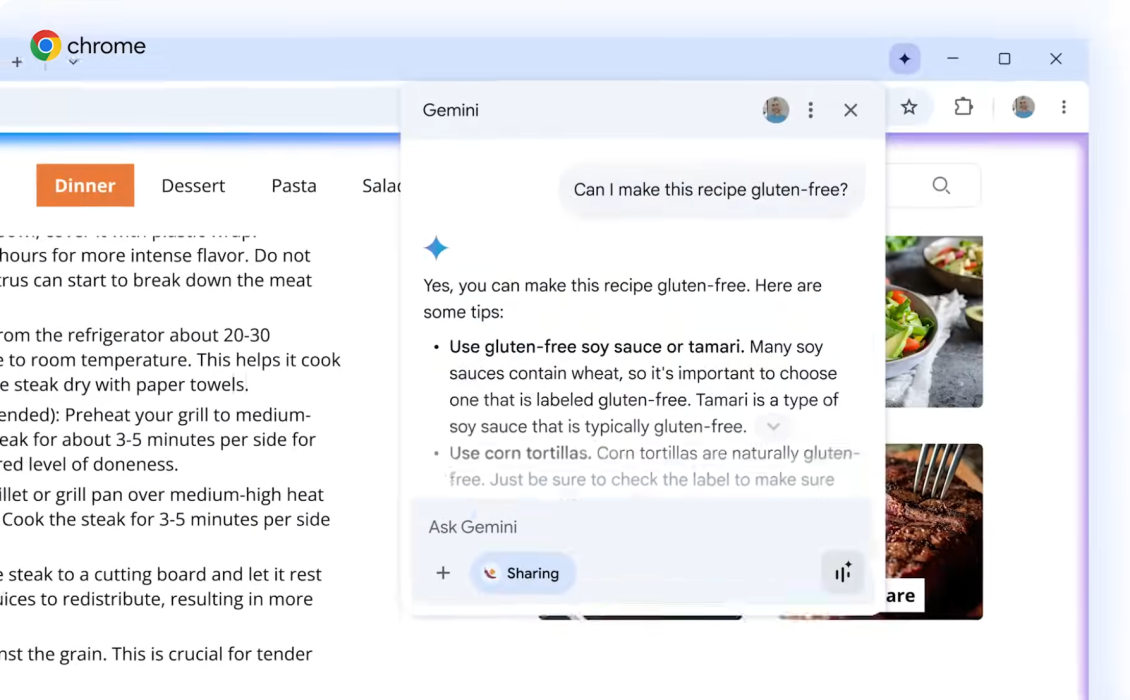

Gal Weizman, onderzoeker van Palo Alto Networks Unit 42, die de fout op 23 november 2025 ontdekte en rapporteerde, zei dat het probleem kwaadaardige extensies met basisrechten mogelijk had kunnen maken om de controle over het nieuwe Gemini Live-paneel in Chrome over te nemen. Het paneel kan worden gestart door op het Gemini-pictogram bovenaan het browservenster te klikken. Google heeft in september 2025 Gemini-integratie aan Chrome toegevoegd.

Deze aanval had door een aanvaller kunnen worden misbruikt om escalatie van bevoegdheden te bewerkstelligen, waardoor deze zonder hun toestemming toegang kreeg tot de camera en microfoon van het slachtoffer, schermafbeeldingen van elke website kon maken en toegang kreeg tot lokale bestanden.

De bevindingen benadrukken een opkomende aanvalsvector die voortkomt uit het rechtstreeks inbouwen van kunstmatige intelligentie (AI) en agentische mogelijkheden in webbrowsers om real-time inhoudsamenvatting, vertaling en geautomatiseerde taakuitvoering te vergemakkelijken, aangezien dezelfde mogelijkheden kunnen worden misbruikt om bevoorrechte acties uit te voeren.

Het probleem is in de kern de noodzaak om deze AI-agenten geprivilegieerde toegang te geven tot de browseromgeving om bewerkingen in meerdere stappen uit te voeren, waardoor ze een tweesnijdend zwaard worden wanneer een aanvaller verborgen aanwijzingen in een kwaadaardige webpagina insluit, en een slachtoffergebruiker wordt misleid om er toegang toe te krijgen via social engineering of op een andere manier.

De prompt zou de AI-assistent kunnen instrueren om acties uit te voeren die anders door de browser zouden worden geblokkeerd, wat zou leiden tot data-exfiltratie of code-uitvoering. Erger nog, de webpagina zou de agent kunnen manipuleren om de instructies in het geheugen op te slaan, waardoor deze tijdens sessies blijven bestaan.

Naast het uitgebreide aanvalsoppervlak zegt Unit 42 dat de integratie van een AI-zijpaneel in agentische browsers klassieke browserbeveiligingsrisico’s terugbrengt.

“Door dit nieuwe onderdeel binnen de context met hoge privileges van de browser te plaatsen, kunnen ontwikkelaars onbedoeld nieuwe logische fouten en implementatiezwakheden creëren”, aldus Weizman. “Dit kunnen kwetsbaarheden zijn die verband houden met cross-site scripting (XSS), escalatie van bevoegdheden en zijkanaalaanvallen die kunnen worden uitgebuit door minder bevoorrechte websites of browserextensies.”

Hoewel browserextensies werken op basis van een gedefinieerde reeks machtigingen, ondermijnt succesvolle exploitatie van CVE-2026-0628 het browserbeveiligingsmodel en stelt een aanvaller in staat willekeurige code uit te voeren op “gemini.google(.)com/app” via het browserpaneel en toegang te krijgen tot gevoelige gegevens.

“Een extensie met toegang tot een basismachtiging die is ingesteld via de declarativeNetRequest API maakte machtigingen mogelijk waarmee een aanvaller JavaScript-code in het nieuwe Gemini-paneel kon injecteren”, voegde Weizman eraan toe. “Wanneer de Gemini-app in dit nieuwe paneelonderdeel wordt geladen, koppelt Chrome deze aan toegang tot krachtige mogelijkheden.”

Het is vermeldenswaard dat de declarativeNetRequest API extensies in staat stelt eigenschappen van HTTPS-webverzoeken en -antwoorden te onderscheppen en te wijzigen. Het wordt gebruikt door advertentieblokkerende extensies om te voorkomen dat er verzoeken worden verzonden om advertenties op webpagina’s te laden.

Met andere woorden, het enige dat een aanvaller nodig heeft, is een nietsvermoedende gebruiker te misleiden om een speciaal vervaardigde extensie te installeren, die vervolgens willekeurige JavaScript-code in het Gemini-zijpaneel kan injecteren om met het bestandssysteem te communiceren, schermafbeeldingen te maken, toegang te krijgen tot de camera en de microfoon aan te zetten – allemaal functies die nodig zijn voor de AI-assistent om zijn taken uit te voeren.

“Dit verschil in welk type component de Gemini-app laadt, is de grens tussen by-design gedrag en een beveiligingsfout”, aldus Unit 42. Er wordt een uitbreiding verwacht die van invloed is op een website. Een extensie die een component beïnvloedt die in de browser is ingebakken, vormt echter een ernstig veiligheidsrisico.”