Een nieuwe Android-malware genaamd Albiriox Er wordt geadverteerd onder een Malware-as-a-Service (MaaS)-model om een ”volledig spectrum” aan functies te bieden om fraude op het apparaat (ODF), schermmanipulatie en realtime interactie met geïnfecteerde apparaten te vergemakkelijken.

De malware bevat een hardgecodeerde lijst met meer dan 400 applicaties die betrekking hebben op de banksector, financiële technologie, betalingsverwerkers, cryptocurrency-uitwisselingen, digitale portemonnees en handelsplatforms.

“De malware maakt gebruik van dropper-applicaties die worden verspreid via social engineering-lokmiddelen, gecombineerd met packing-technieken, om statische detectie te omzeilen en zijn lading te leveren”, aldus Cleafy-onderzoekers Federico Valentini, Alessandro Strino, Gianluca Scotti en Simone Mattia.

Er wordt gezegd dat Albiriox eind september 2025 voor het eerst werd geadverteerd als onderdeel van een beperkte wervingsfase, voordat een maand later werd overgestapt op een MaaS-aanbod. Er zijn aanwijzingen dat de dreigingsactoren Russisch spreken, gebaseerd op hun activiteiten op cybercriminaliteitsforums, taalkundige patronen en de gebruikte infrastructuur.

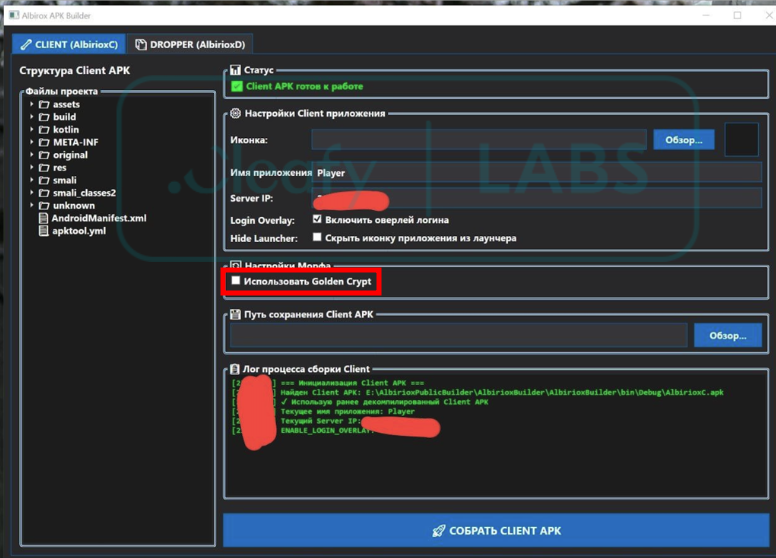

Potentiële klanten krijgen toegang tot een aangepaste bouwer die, volgens de beweringen van de ontwikkelaars, integreert met een coderingsservice van derden, bekend als Golden Crypt, om antivirus- en mobiele beveiligingsoplossingen te omzeilen.

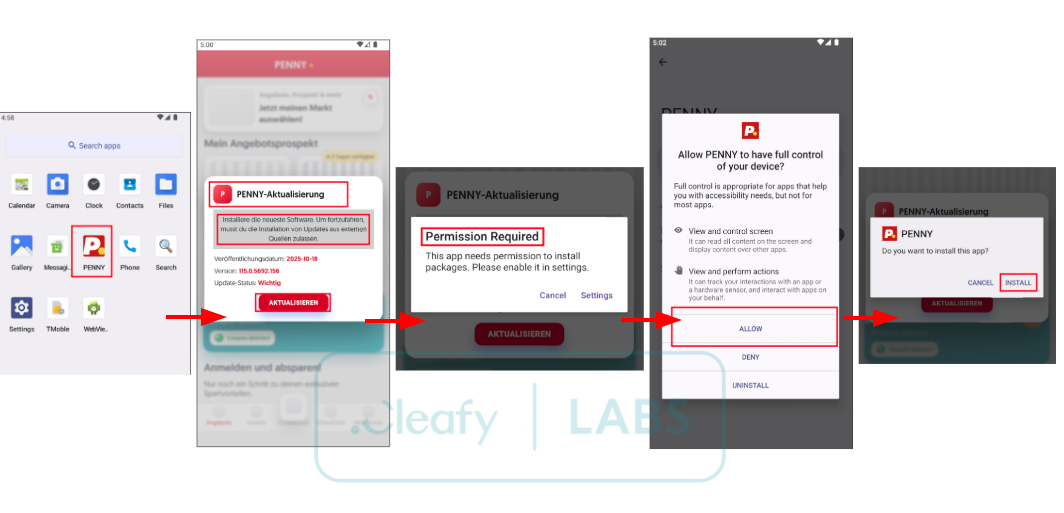

Het einddoel van de aanvallen is om de controle over mobiele apparaten over te nemen en frauduleuze acties uit te voeren, terwijl je onder de radar vliegt. Minstens één eerste campagne was expliciet gericht op Oostenrijkse slachtoffers door gebruik te maken van Duitstalige lokmiddelen en sms-berichten met verkorte links die ontvangers naar valse Google Play Store-app-vermeldingen voor apps als PENNY Angebote & Coupons leiden.

Nietsvermoedende gebruikers die op de knop ‘Installeren’ op de lookalike-pagina hebben geklikt, worden gecompromitteerd met een dropper-APK. Eenmaal geïnstalleerd en gelanceerd, vraagt de app hen toestemming te verlenen om apps te installeren onder het mom van een software-update, wat leidt tot de implementatie van de belangrijkste malware.

Albiriox maakt gebruik van een niet-gecodeerde TCP-socketverbinding voor command-and-control (C2), waardoor de bedreigingsactoren verschillende commando’s kunnen geven om het apparaat op afstand te besturen met behulp van Virtual Network Computing (VNC), gevoelige informatie te extraheren, zwarte of lege schermen weer te geven en het volume hoger/lager te zetten voor operationele stealth.

Het installeert ook een op VNC gebaseerde module voor externe toegang, zodat bedreigingsactoren op afstand kunnen communiceren met de gecompromitteerde telefoons. Eén versie van het op VNC gebaseerde interactiemechanisme maakt gebruik van de toegankelijkheidsservices van Android om alle gebruikersinterface- en toegankelijkheidselementen op het scherm van het apparaat weer te geven.

“Dit op toegankelijkheid gebaseerde streamingmechanisme is opzettelijk ontworpen om de beperkingen te omzeilen die worden opgelegd door de FLAG_SECURE-bescherming van Android”, leggen de onderzoekers uit.

“Aangezien veel bank- en cryptocurrency-applicaties nu schermopnamen, schermafbeeldingen en weergave-opname blokkeren wanneer deze vlag is ingeschakeld, zorgt het gebruik van toegankelijkheidsdiensten ervoor dat de malware een volledig overzicht op knooppuntniveau van de interface kan verkrijgen zonder de bescherming te activeren die gewoonlijk wordt geassocieerd met technieken voor directe schermopname.”

Net als andere op Android gebaseerde banktrojans ondersteunt Albiriox overlay-aanvallen tegen een hardgecodeerde lijst met doelapplicaties voor diefstal van inloggegevens. Bovendien kan het dienen als overlays die een systeemupdate of een zwart scherm nabootsen, zodat kwaadaardige activiteiten op de achtergrond kunnen worden uitgevoerd zonder enige aandacht te trekken.

Cleafy zei dat het ook een enigszins gewijzigde distributieaanpak heeft waargenomen die gebruikers doorverwijst naar een nepwebsite die zich voordoet als PENNY, waar de slachtoffers de opdracht krijgen hun telefoonnummer in te voeren om zo een directe downloadlink via WhatsApp te ontvangen. De pagina accepteert momenteel alleen Oostenrijkse telefoonnummers. De ingevoerde nummers worden geëxfiltreerd naar een Telegram-bot.

“Albiriox vertoont alle kernkenmerken van moderne on-device fraude (ODF)-malware, waaronder VNC-gebaseerde afstandsbediening, op toegankelijkheid gebaseerde automatisering, gerichte overlays en dynamisch verzamelen van inloggegevens”, aldus Cleafy. “Deze mogelijkheden stellen aanvallers in staat traditionele authenticatie- en fraudedetectiemechanismen te omzeilen door rechtstreeks binnen de legitieme sessie van het slachtoffer te opereren.”

De onthulling valt samen met de opkomst van een ander Android MaaS-hulpmiddel met de codenaam RadzaRat, dat zich voordoet als een legitiem hulpprogramma voor bestandsbeheer, om na de installatie uitgebreide mogelijkheden voor bewaking en afstandsbediening te bieden. De RAT werd voor het eerst aangekondigd op een ondergronds cybercriminaliteitsforum op 8 november 2025.

“De ontwikkelaar van de malware, opererend onder de alias ‘Heron44’, heeft de tool gepositioneerd als een toegankelijke oplossing voor externe toegang waarvoor minimale technische kennis vereist is om te implementeren en te bedienen”, aldus Certo-onderzoeker Sophia Taylor. “De distributiestrategie weerspiegelt een verontrustende democratisering van cybercriminaliteitsinstrumenten.”

Centraal bij RadzaRat staat de mogelijkheid om op afstand de toegang tot en het beheer van bestandssystemen te orkestreren, waardoor cybercriminelen door mappen kunnen bladeren, naar specifieke bestanden kunnen zoeken en gegevens kunnen downloaden van het aangetaste apparaat. Het misbruikt ook toegankelijkheidsdiensten om de toetsaanslagen van gebruikers te loggen en Telegram voor C2 te gebruiken.

Om persistentie te bereiken, gebruikt de malware de machtigingen RECEIVE_BOOT_COMPLETED en RECEIVE_LOCKED_BOOT_COMPLETED, samen met een speciale BootReceiver-component, om ervoor te zorgen dat deze automatisch wordt gestart wanneer het apparaat opnieuw wordt opgestart. Bovendien vraagt het de toestemming REQUEST_IGNORE_BATTERY_OPTIMIZATIONS om zichzelf vrij te stellen van de batterijoptimalisatiefuncties van Android die de achtergrondactiviteit kunnen beperken.

“De vermomming als functionele bestandsbeheerder, gecombineerd met uitgebreide surveillance- en data-exfiltratiemogelijkheden, maakt het een aanzienlijke bedreiging voor zowel individuele gebruikers als organisaties”, aldus Certo.

De bevindingen komen doordat valse Google Play Store-bestemmingspagina’s voor een app met de naam “GPT Trade” (“com.jxtfkrsl.bjtgsb”) de BTMOB Android-malware en een persistentiemodule hebben verspreid die UASecurity Miner wordt genoemd. BTMOB, voor het eerst gedocumenteerd door Cyble in februari 2025, staat erom bekend toegankelijkheidsdiensten te misbruiken om apparaten te ontgrendelen, toetsaanslagen te registreren, diefstal van inloggegevens te automatiseren door middel van injecties en bediening op afstand mogelijk te maken.

Social engineering-lokmiddelen die inhoud voor volwassenen gebruiken, hebben ook een geavanceerd Android-malwaredistributienetwerk ondersteund om een zwaar versluierd kwaadaardig APK-bestand af te leveren dat gevoelige toestemmingen vraagt voor phishing-overlays, schermopnamen, het installeren van andere malware en het manipuleren van het bestandssysteem.

“Het maakt gebruik van een veerkrachtige, meerfasige architectuur met front-end lure-sites die commerciële verduistering en encryptie gebruiken om een aparte backend-infrastructuur te verbergen en er dynamisch verbinding mee te maken”, aldus Palo Alto Networks Unit 42. “De front-end lure-sites gebruiken misleidende laadberichten en een reeks controles, inclusief de tijd die nodig is om een testbeeld te laden, om detectie en analyse te omzeilen.”