Microsoft heeft gewaarschuwd dat tegenstanders OAuth-applicaties gebruiken als een automatiseringstool om virtuele machines (VM’s) in te zetten voor cryptocurrency-mining en phishing-aanvallen te lanceren.

“Bedreigingsactoren compromitteren gebruikersaccounts om OAuth-applicaties te maken, te wijzigen en hoge rechten te verlenen die ze kunnen misbruiken om kwaadaardige activiteiten te verbergen”, aldus het Microsoft Threat Intelligence-team in een analyse.

“Het misbruik van OAuth stelt bedreigingsactoren ook in staat toegang tot applicaties te behouden, zelfs als ze de toegang tot het aanvankelijk gecompromitteerde account verliezen.”

OAuth, een afkorting van Open Authorization, is een autorisatie- en delegatieframework (in tegenstelling tot authenticatie) dat applicaties de mogelijkheid biedt om veilig toegang te krijgen tot informatie van andere websites zonder wachtwoorden te overhandigen.

Bij de door Microsoft beschreven aanvallen is waargenomen dat bedreigingsactoren phishing- of wachtwoord-spray-aanvallen lanceren tegen slecht beveiligde accounts met machtigingen om OAuth-applicaties te maken of te wijzigen.

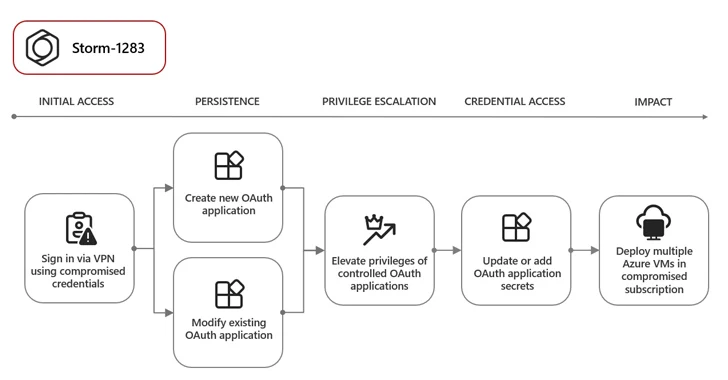

Eén van die tegenstanders is Storm-1283, dat een gecompromitteerd gebruikersaccount heeft gebruikt om een OAuth-applicatie te maken en VM’s in te zetten voor cryptomining. Bovendien hebben de aanvallers bestaande OAuth-applicaties aangepast aan het account waartoe ze toegang hadden door een extra set inloggegevens toe te voegen om dezelfde doelen te bereiken.

In een ander geval heeft een niet-geïdentificeerde actor gebruikersaccounts gecompromitteerd en OAuth-applicaties gemaakt om de persistentie te behouden en phishing-aanvallen per e-mail te lanceren waarbij gebruik wordt gemaakt van een phishing-kit van een tegenstander in het midden (AiTM) om sessiecookies van hun doelen te plunderen en authenticatiemaatregelen te omzeilen.

“In sommige gevallen heeft de acteur, na de herhalingsactiviteit van de gestolen sessiecookie, het gecompromitteerde gebruikersaccount gebruikt om BEC-onderzoek naar financiële fraude uit te voeren door e-mailbijlagen te openen in de Microsoft Outlook Web Application (OWA) die specifieke trefwoorden bevatten, zoals ‘betaling’ en ‘factuur’. ”, aldus Microsoft.

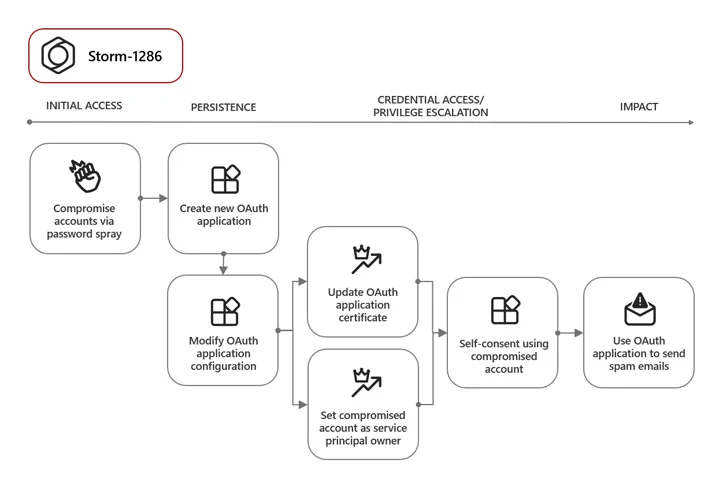

Andere scenario’s die de technologiegigant heeft ontdekt na de diefstal van sessiecookies, omvatten de creatie van OAuth-applicaties om phishing-e-mails te verspreiden en grootschalige spamactiviteiten uit te voeren. Microsoft volgt deze laatste als Storm-1286.

Om de risico’s die met dergelijke aanvallen gepaard gaan te beperken, wordt aanbevolen dat organisaties multi-factor authenticatie (MFA) afdwingen, beleid voor voorwaardelijke toegang inschakelen en routinematig apps en goedgekeurde machtigingen controleren.