Slechte actoren maken gebruik van browsermeldingen als vector voor phishing-aanvallen om kwaadaardige links te verspreiden via een nieuw command-and-control (C2)-platform genaamd Matrix Push C2.

“Dit browser-native, bestandsloze raamwerk maakt gebruik van pushmeldingen, valse waarschuwingen en linkomleidingen naar slachtoffers op verschillende besturingssystemen”, zei Blackfog-onderzoeker Brenda Robb in een rapport van donderdag.

Bij deze aanvallen worden potentiële doelwitten misleid om browsermeldingen toe te staan via social engineering op kwaadaardige of legitieme maar gecompromitteerde websites.

Zodra een gebruiker akkoord gaat met het ontvangen van meldingen van de site, profiteren de aanvallers van het web-pushmeldingsmechanisme dat in de webbrowser is ingebouwd om waarschuwingen te verzenden die eruit zien alsof ze door het besturingssysteem of de browser zelf zijn verzonden, waarbij gebruik wordt gemaakt van vertrouwde branding, bekende logo’s en overtuigend taalgebruik om de list in stand te houden.

Deze omvatten waarschuwingen over bijvoorbeeld verdachte logins of browserupdates, samen met een handige knop ‘Verifiëren’ of ‘Update’ die, wanneer erop wordt geklikt, het slachtoffer naar een nepsite brengt.

Wat dit tot een slimme techniek maakt, is dat het hele proces via de browser plaatsvindt, zonder dat het systeem van het slachtoffer eerst op een andere manier hoeft te worden geïnfecteerd. In zekere zin lijkt de aanval op ClickFix, omdat gebruikers ertoe worden verleid bepaalde instructies te volgen om hun eigen systemen in gevaar te brengen, waardoor ze effectief de traditionele beveiligingsmaatregelen omzeilen.

Dat is niet alles. Omdat de aanval plaatsvindt via de webbrowser, is het ook een platformonafhankelijke bedreiging. Hierdoor wordt elke browsertoepassing op elk platform dat zich abonneert op de kwaadaardige meldingen, effectief opgenomen in de groep clients, waardoor tegenstanders een blijvend communicatiekanaal krijgen.

Matrix Push C2 wordt aangeboden als een Malware-as-a-Service (MaaS)-kit aan andere bedreigingsactoren. Het wordt rechtstreeks verkocht via crimeware-kanalen, meestal via Telegram en cybercrime-forums, onder een gelaagd abonnementsmodel: ongeveer $ 150 voor een maand, $ 405 voor drie maanden, $ 765 voor zes maanden en $ 1.500 voor een heel jaar.

“Betalingen worden geaccepteerd in cryptocurrency en kopers communiceren rechtstreeks met de operator voor toegang”, vertelde Dr. Darren Williams, oprichter en CEO van BlackFog, aan The Hacker News. “Matrix Push werd begin oktober voor het eerst waargenomen en is sindsdien actief. Er is geen bewijs van oudere versies, eerdere branding of een al lang bestaande infrastructuur. Alles wijst erop dat dit een nieuw gelanceerde kit is.”

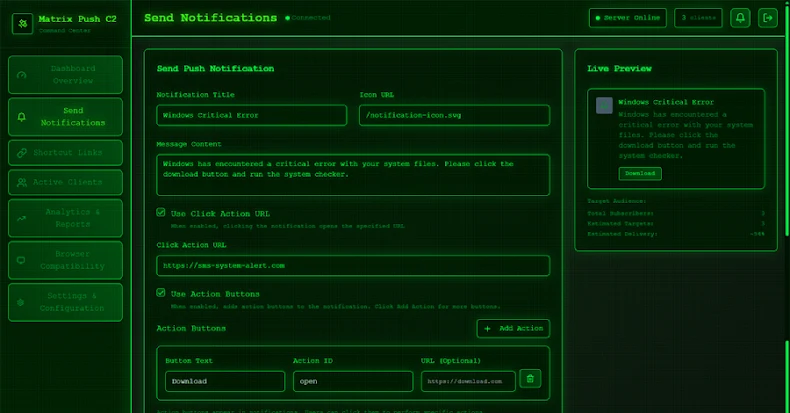

De tool is toegankelijk als een webgebaseerd dashboard, waarmee gebruikers meldingen kunnen verzenden, elk slachtoffer in realtime kunnen volgen, kunnen bepalen met welke meldingen de slachtoffers interactie hebben gehad, verkorte links kunnen maken met behulp van een ingebouwde URL-verkortingsservice en zelfs geïnstalleerde browserextensies kunnen registreren, inclusief cryptocurrency-wallets.

“De kern van de aanval is social engineering, en Matrix Push C2 wordt geleverd met configureerbare sjablonen om de geloofwaardigheid van de nepberichten te maximaliseren”, legt Robb uit. “Aanvallers kunnen hun phishing-meldingen en landingspagina’s eenvoudig thematiseren om zich voor te doen als bekende bedrijven en diensten.”

Sommige van de ondersteunde sjablonen voor meldingsverificatie zijn gekoppeld aan bekende merken zoals MetaMask, Netflix, Cloudflare, PayPal en TikTok. Het platform bevat ook een sectie ‘Analytics & Reports’ waarmee klanten de effectiviteit van hun campagnes kunnen meten en deze indien nodig kunnen verfijnen.

“Matrix Push C2 laat ons een verschuiving zien in de manier waarop aanvallers initiële toegang verkrijgen en gebruikers proberen te misbruiken”, aldus BlackFog. “Zodra het eindpunt van een gebruiker (computer of mobiel apparaat) onder dit soort invloed staat, kan de aanvaller de aanval geleidelijk escaleren.”

“Ze kunnen extra phishing-berichten afleveren om inloggegevens te stelen, de gebruiker ertoe verleiden hardnekkiger malware te installeren, of zelfs browser-exploits gebruiken om diepere controle over het systeem te krijgen. Uiteindelijk is het einddoel vaak om gegevens te stelen of geld te verdienen met de toegang, bijvoorbeeld door cryptocurrency-portefeuilles leeg te maken of persoonlijke informatie te exfiltreren.”

Aanvallen waarbij Velociraptor on the Rise wordt misbruikt

De ontwikkeling komt op het moment dat Huntress zei dat het de afgelopen drie maanden een “significante toename” heeft waargenomen in aanvallen waarbij de legitieme Velociraptor digitale forensische en incidentrespons (DFIR)-tool wordt bewapend.

Op 12 november 2025 zei de cyberbeveiligingsleverancier dat bedreigingsactoren Velociraptor hebben ingezet nadat ze aanvankelijk toegang hadden verkregen via misbruik van een fout in Windows Server Update Services (CVE-2025-59287, CVSS-score: 9,8), die eind vorige maand door Microsoft was gepatcht.

Vervolgens zouden de aanvallers ontdekkingsquery’s hebben gelanceerd met als doel verkenningen uit te voeren en details te verzamelen over gebruikers, actieve services en configuraties. De aanval werd onder controle gehouden voordat deze verder kon vorderen, voegde Huntress eraan toe.

De ontdekking laat zien dat bedreigingsactoren niet alleen aangepaste C2-frameworks gebruiken, maar ook in hun voordeel gebruik maken van direct beschikbare offensieve cyberbeveiligings- en incidentresponsinstrumenten.

“We hebben gezien dat bedreigingsactoren lang genoeg legitieme tools gebruiken om te weten dat Velociraptor niet de eerste open-source tool voor tweeërlei gebruik zal zijn die bij aanvallen zal opduiken – en ook niet de laatste”, aldus onderzoekers van Huntress.