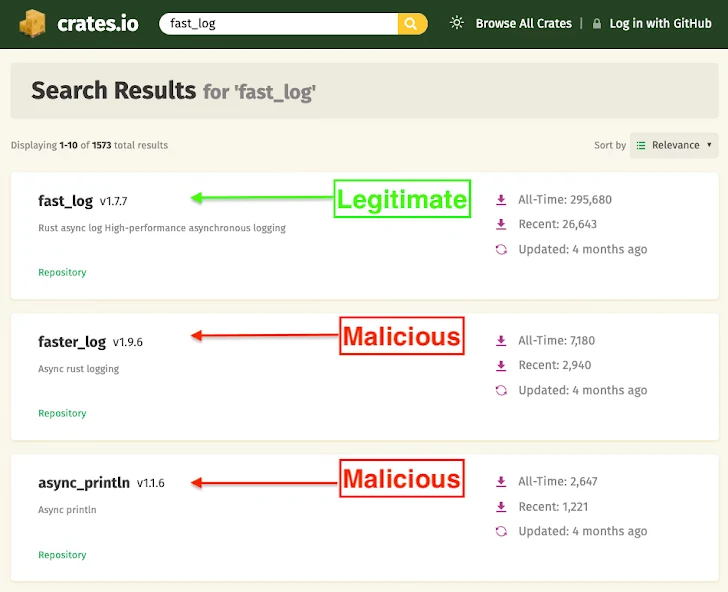

Cybersecurity -onderzoekers hebben twee kwaadaardige roestkratten ontdekt die zich voordoen als een legitieme bibliotheek genaamd Fast_Log om Solana en Ethereum Wallet -toetsen te stelen van broncode.

De kratten, genaamd sneller_log en async_println, werden gepubliceerd door de dreigingsacteur onder de alias Rustguruman en op 25 mei 2025 gebaseerd, met een verzameling van 8.424 downloads in totaal, volgens software Supply Chain Security Company Company.

“De kratten omvatten werklogboekcode voor cover- en insluitende routines die bronbestanden scannen op privésleutels van Solana en Ethereum en vervolgens exfiltrates overeenkomen met http -post met een hardcode commando en controle (C2) eindpunt,” zei beveiligingsonderzoeker Kirill Boychenko.

Na verantwoorde openbaarmaking hebben de beheerders van Crates.io stappen ondernomen om de roestpakketten te verwijderen en de twee accounts uit te schakelen. Het heeft ook logboeken bewaard van de door dreiging actor-geëxploiteerde gebruikers samen met de kwaadaardige kratten voor verdere analyse.

“De kwaadaardige code werd uitgevoerd tijdens runtime, bij het uitvoeren of testen van een project, afhankelijk van hen,” zei Crates.io’s Walter Pearce. “Met name hebben ze tijdens de bouwtijd geen kwaadaardige code uitgevoerd. Behalve hun kwaadaardige lading hebben deze kratten de broncode, functies en documentatie van legitieme kratten gekopieerd, met een vergelijkbare naam als hen.”

The typosquatting attack, as detailed by Socket, involved the threat actors retaining the logging functionality of the actual library, while introducing malicious code changes during a log packing operation that recursively searched Rust files (*.rs) in a directory for Ethereum and Solana private keys and bracketed byte arrays and exfiltrate them to an Cloudflare Workers domain (“mainnet.solana-rpc-pool.Workers (.) Dev”).

Naast het kopiëren van Fast_Log’s README en het instellen van het Repository-veld van de nep kratten op het echte Github-project, is het gebruik van “mainnet.solana-rpc-pool.Workers (.) Dev” een poging om Solana’s mainstet beta rpc endpoint “API.MainNet-beta.solana (.) Com te nabootsen.”

Volgens Crates.io hadden de twee kratten geen afhankelijke stroomafwaartse kratten, noch publiceerden de gebruikers andere kratten op het Rust -pakketregister. De GitHub -accounts gekoppeld aan de Crates.io Publisher -accounts blijven toegankelijk vanaf het schrijven. Terwijl het GitHub -account dumbnbased werd gemaakt op 27 mei 2023, bestond Rustguruman pas op 25 mei 2025.

“Deze campagne laat zien hoe minimale code en eenvoudige misleiding een supply chain -risico kunnen creëren,” zei Boychenko. “Een functionele logger met een bekende naam, gekopieerd ontwerp en README kan een casual beoordeling doorstaan, terwijl een kleine routine-berichten privé-portemonnee-toetsen op een bedreigingsacteur-gecontroleerd C2-eindpunt worden geplaatst. Helaas is dat voldoende om ontwikkelaarslaptops en CI te bereiken.”