Een dreigingsacteur die mogelijk van Russische oorsprong is toegeschreven aan een nieuwe reeks aanvallen die gericht zijn op de energiesector in Kazachstan.

De activiteit, Codenamed Operation Barrelfire, is gebonden aan een nieuwe dreigingsgroep die door Seqrite Labs wordt gevolgd als lawaaierige beer. De dreigingsacteur is al sinds minstens april 2025 actief.

“De campagne is gericht op werknemers van Kazmunaigas of KMG, waar de entiteit van de dreiging een nepdocument heeft geleverd met betrekking tot de KMG IT -afdeling, het nabootsen van officiële interne communicatie en het gebruik van thema’s zoals beleidsupdates, interne certificeringsprocedures en salarisaanpassingen,” zei beveiligingsonderzoeker Subhajeet Singha.

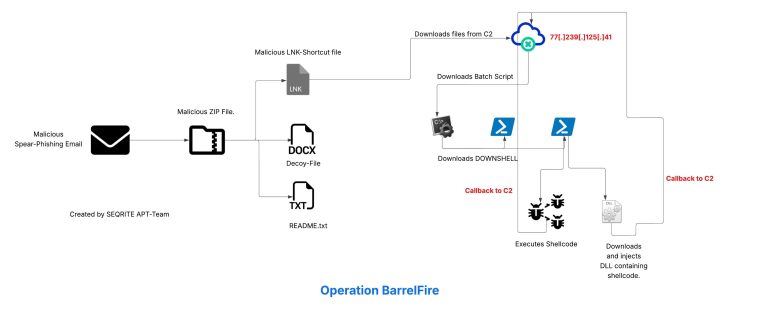

De infectieketen begint met een phishing -e -mail met een zip -bijlage, met een Windows Sortcut (LNK) -downloader, een decoydocument met betrekking tot Kazmunaigas en een readme.txt -bestand met instructies geschreven in zowel Russische als Kazach om een programma uit te voeren met de naam “Kazmunaygaz_viewer.”

De e -mail, volgens het Cybersecurity Company, werd verzonden vanuit een gecompromitteerd e -mailadres van een persoon die werkzaam is op het Financieel Department van Kazmunaigas en richtte zich in mei 2025 op andere werknemers van het bedrijf.

De LNK -bestandspayload is ontworpen om extra payloads te laten vallen, waaronder een kwaadaardig batchscript dat de weg baant voor een PowerShell -lader genaamd The Downshell. De aanvallen culmineren met de inzet van een op DLL gebaseerd implantaat, een 64-bit binair getal dat ShellCode kan uitvoeren om een omgekeerde shell te starten.

Verdere analyse van de infrastructuur van de dreigingsacteur heeft aangetoond dat deze wordt georganiseerd op de in Rusland gevestigde Bulletproof Hosting (BPH) -serviceprovider AEZA Group, die in juli 2025 door de VS werd bestraft voor het inschakelen van kwaadaardige activiteiten.

De ontwikkeling komt als Harfanglab een Wit-Russische dreigingsacteur die bekend staat als Ghostwriter (AKA Frostyneighbor of UNC1151) verbindt met campagnes gericht op Oekraïne en Polen sinds april 2025 met Rogue Zip- en RAR-archieven die gericht zijn op het verzamelen van informatie over gecomprimeerde systemen en implementatie van implanties voor verdere uitbreiding.

“Deze archieven bevatten XLS -spreadsheets met een VBA -macro die valt en een DLL laadt,” zei het Franse cybersecuritybedrijf. “Dit laatste is verantwoordelijk voor het verzamelen van informatie over het gecompromitteerde systeem en het ophalen van de volgende fase malware van een command-and-control (C2) -server.”

Daaropvolgende iteraties van de campagne zijn gevonden om een Microsoft Cabinet (CAB) -bestand te schrijven, samen met de LNK -snelkoppeling om de DLL uit het archief te extraheren en uit te voeren. De DLL gaat vervolgens in op initiële verkenning voordat hij de volgende fase malware van de externe server laat vallen.

De aanvallen die zich richten op Polen, daarentegen, passen de aanvalsketen aan om Slack te gebruiken als een bakendchanisme en data-exfiltratiekanaal, waarbij ze in ruil voor een tweede fasen lading worden gedownload die contact met de Domain Pesthacks (.) ICU instelt.

In één geval werd de DLL gedaald door de macro-geregen Excel-spreadsheet gebruikt om een kobaltstakingsbaken te laden om verdere activiteit na de exploitatie te vergemakkelijken.

“Deze kleine wijzigingen suggereren dat UAC-0057 alternatieven kan onderzoeken, in een waarschijnlijke poging om om detectie te werken, maar prioriteit geeft aan de continuïteit of ontwikkeling van haar activiteiten boven stealthiness en verfijning,” zei Harfanglab.

Cyberaanvallen meldden tegen Rusland

De bevindingen komen te midden van de hernieuwde afpersingsaanvallen van Oldgremlin op Russische bedrijven in de eerste helft van 2025, gericht op maar liefst acht grote binnenlandse industriële ondernemingen met behulp van phishing -e -mailcampagnes.

De intrusies, per Kaspersky, omvatten het gebruik van de Bebreding uw eigen kwetsbare bestuurder (BYOVD) techniek om beveiligingsoplossingen op computers van slachtoffers en de legitieme node.js -tolk uit te schakelen om kwaadaardige scripts uit te voeren.

Phishing-aanvallen gericht op Rusland hebben ook een nieuwe informatie-stealer genaamd Phantom Stealer, die is gebaseerd op een open-source Stealer codenamed Stealerium, om een breed scala aan gevoelige informatie te verzamelen met behulp van e-mailaas met betrekking tot inhoud en betalingen voor volwassenen. Het deelt ook overlappingen met nog een Stealerium -uitloper bekend als Warp Stealer.

Volgens F6 erft Phantom Stealer ook de “porndetector” -module van Stealerium die webcam -screenshots vastlegt wanneer gebruikers pornografische websites bezoeken door onder andere het actieve browservenster in de gaten te houden en of de titel een configureerbare lijst met termen als porno en seks bevat.

“Dit wordt waarschijnlijk later gebruikt voor ‘sextortion’,” zei Proofpoint in zijn eigen analyse van de malware. “Hoewel deze functie niet nieuw is bij cybercrime -malware, wordt deze niet vaak waargenomen.”

In de afgelopen maanden zijn Russische organisaties ook aan de ontvangende kant van aanvallen gestaan door hackgroepen die werden gevolgd als cloudatlas, Phantomcore en Scaly Wolf om gevoelige informatie te oogsten en extra payloads te leveren met malwarefamilies zoals VBShower, Phantomrat en Phantomrshell.

Een ander cluster van activiteit omvat een nieuwe Android -malware die zich vermomt als een antivirus -tool die is gecreëerd door het Russische Federal Security Services Agency (FSB) om vertegenwoordigers van Russische bedrijven te onderscheiden. De apps hebben namen zoals Security_FSB, фсwoord (Russisch voor FSB) en GuardCB, waarvan de laatste een poging is om te verlopen als de centrale bank van de Russische Federatie.

Voor het eerst ontdekt in januari 2025, streeft de malware gegevens van messenger- en browser -apps, streamen vanuit de camera van de telefoon en logtoeraananen door uitgebreide machtigingen te zoeken om toegang te krijgen tot sms -berichten, locatie, audio, camera. Het vraagt ook om actief op de achtergrond, apparaatbeheerdersrechten en toegankelijkheidsdiensten.

“De interface van de app biedt slechts één taal – Russisch,” zei Doctor Web. “De malware is dus volledig gericht op Russische gebruikers. De achterdeur gebruikt ook toegankelijkheidsservices om zichzelf te beschermen tegen verwijderd als het de overeenkomstige opdracht van de dreigingsactoren ontvangt.”