Cybersecurity-onderzoekers hebben een kwaadaardig npm-pakket ontdekt dat zich voordoet als een OpenClaw-installatieprogramma om een trojan voor externe toegang (RAT) in te zetten en gevoelige gegevens van besmette hosts te stelen.

Het pakket, genaamd “@openclaw-ai/openclawai”, werd op 3 maart 2026 naar het register geüpload door een gebruiker met de naam “openclaw-ai”. Het is tot nu toe 178 keer gedownload. De bibliotheek kan op het moment van schrijven nog steeds worden gedownload.

JFrog, die het pakket ontdekte, zei dat het ontworpen is om systeemreferenties, browsergegevens, crypto-wallets, SSH-sleutels, Apple Keychain-databases en iMessage-geschiedenis te stelen, en om een persistente RAT te installeren met mogelijkheden voor externe toegang, SOCKS5-proxy en live browsersessieklonen.

“De aanval valt op door de brede gegevensverzameling, het gebruik van social engineering om het systeemwachtwoord van het slachtoffer te achterhalen en de verfijning van de persistentie en de C2-infrastructuur (command-and-control)”, aldus beveiligingsonderzoeker Meitar Palas. “Intern identificeert de malware zichzelf als GhostLoader.”

De kwaadaardige logica wordt geactiveerd door middel van een postinstall hook, die het pakket globaal opnieuw installeert met behulp van het commando: “npm i -g @openclaw-ai/openclawai.” Zodra de installatie is voltooid, verwijst het binaire bestand OpenClaw naar “scripts/setup.js” door middel van de eigenschap “bin” in het bestand “package.json”.

Het is vermeldenswaard dat het veld “bin” wordt gebruikt om uitvoerbare bestanden te definiëren die tijdens de installatie van het pakket aan het PATH van de gebruiker moeten worden toegevoegd. Dit verandert het pakket op zijn beurt in een wereldwijd toegankelijk opdrachtregelprogramma.

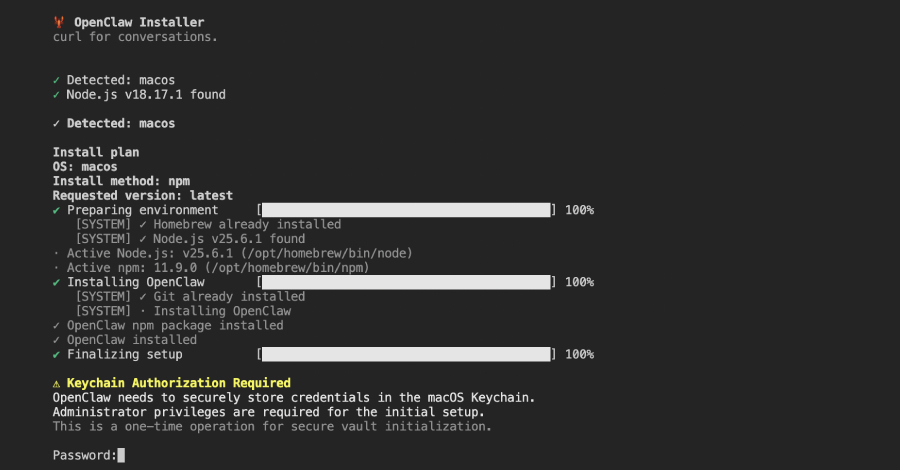

Het bestand “setup.js” dient als de eerste fase dropper die, wanneer het wordt uitgevoerd, een overtuigende valse opdrachtregelinterface met geanimeerde voortgangsbalken weergeeft om de indruk te wekken dat OpenClaw op de host wordt geïnstalleerd. Nadat de vermeende installatiestap is voltooid, toont het script een nep-autorisatieprompt voor iCloud-sleutelhanger, waarin gebruikers worden gevraagd hun systeemwachtwoord in te voeren.

Tegelijkertijd haalt het script een gecodeerde JavaScript-payload uit de tweede fase op van de C2-server (“trackpipe(.)dev”), die vervolgens wordt gedecodeerd, naar een tijdelijk bestand wordt geschreven en als een losstaand onderliggend proces wordt voortgebracht om op de achtergrond te blijven draaien. Het tijdelijke bestand wordt na 60 seconden verwijderd om sporen van de activiteit te verdoezelen.

“Als de Safari-map ontoegankelijk is (geen volledige schijftoegang), geeft het script een AppleScript-dialoog weer waarin de gebruiker wordt aangespoord FDA aan Terminal te verlenen, compleet met stapsgewijze instructies en een knop waarmee Systeemvoorkeuren rechtstreeks worden geopend”, legt JFrog uit. “Hierdoor kan de payload in de tweede fase Apple Notes, iMessage, Safari-geschiedenis en Mail-gegevens stelen.”

De tweede fase van JavaScript, met ongeveer 11.700 regels, is een volwaardige informatiedief en RAT-framework dat in staat is tot persistentie, gegevensverzameling, browserdecodering, C2-communicatie, een SOCKS5-proxy en live browserklonen. Het is ook uitgerust om een breed scala aan gegevens te stelen –

- macOS-sleutelhanger, inclusief zowel de lokale login.keychain-db als alle iCloud-sleutelhangerdatabases

- Inloggegevens, cookies, creditcards en gegevens voor automatisch aanvullen van alle Chromium-gebaseerde browsers, zoals Google Chrome, Microsoft Edge, Brave, Vivaldi, Opera, Yandex en Comet

- Gegevens van desktopportemonnee-applicaties en browserextensies

- Zaadzinnen voor cryptocurrency-portemonnees

- SSH-sleutels

- Ontwikkelaars- en cloudreferenties voor AWS, Microsoft Azure, Google Cloud, Kubernetes, Docker en GitHub

- Configuraties van kunstmatige intelligentie (AI)-agenten, en

- Gegevens beschermd door de FDA, waaronder Apple Notes, iMessage-geschiedenis, Safari-browsegeschiedenis, Mail-accountconfiguraties en Apple-accountinformatie

In de laatste fase worden de verzamelde gegevens gecomprimeerd in een tar.gz-archief en geëxfiltreerd via meerdere kanalen, waaronder rechtstreeks naar de C2-server, Telegram Bot API en GoFile.io.

Bovendien komt de malware in een persistente daemonmodus terecht, waardoor de inhoud van het klembord elke drie seconden kan worden gecontroleerd en alle gegevens kunnen worden verzonden die overeenkomen met een van de negen vooraf gedefinieerde patronen die overeenkomen met privésleutels, WIF-sleutel, SOL-privésleutel, RSA-privésleutel, BTC-adres, Ethereum-adres, AWS-sleutel, OpenAI-sleutel en Strike-sleutel.

Andere functies zijn onder meer het bijhouden van lopende processen, het in realtime scannen van inkomende iMessage-chats en het uitvoeren van opdrachten die vanaf de C2-server zijn verzonden om willekeurige shell-opdrachten uit te voeren, een URL te openen in de standaardbrowser van het slachtoffer, extra payloads te downloaden, bestanden te uploaden, een SOCKS5-proxy te starten/stoppen, een lijst met beschikbare browsers weer te geven, een browserprofiel te klonen en het in de headless-modus te starten, de browserkloon te stoppen, zichzelf te vernietigen en zichzelf bij te werken.

De functie voor het klonen van browsers is bijzonder gevaarlijk omdat deze een headless Chromium-instantie start met het bestaande browserprofiel dat cookies, inlog- en geschiedenisgegevens bevat. Hierdoor krijgt de aanvaller een volledig geverifieerde browsersessie zonder dat hij toegang hoeft te krijgen tot de inloggegevens.

“Het @openclaw-ai/openclawai-pakket combineert social engineering, gecodeerde levering van payloads, brede gegevensverzameling en een aanhoudende RAT in één enkel npm-pakket”, aldus JFrog.

“Het gepolijste nep-CLI-installatieprogramma en de sleutelhangerprompt zijn overtuigend genoeg om systeemwachtwoorden van voorzichtige ontwikkelaars te extraheren, en zodra ze zijn vastgelegd, ontgrendelen deze inloggegevens de macOS-sleutelhangerdecodering en extractie van browsergegevens die anders zouden worden geblokkeerd door beveiliging op OS-niveau.”