De Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) heeft vrijdag formeel een kritiek beveiligingslek met gevolgen voor React Server Components (RSC) toegevoegd aan de Known Exploited Vulnerabilities (KEV)-catalogus na meldingen van actieve exploitatie in het wild.

De kwetsbaarheid, CVE-2025-55182 (CVSS-score: 10,0), heeft betrekking op een geval van uitvoering van code op afstand die kan worden geactiveerd door een niet-geverifieerde aanvaller zonder dat daarvoor speciale instellingen nodig zijn. Het wordt ook bijgehouden als React2Shell.

“Meta React Server Components bevat een kwetsbaarheid voor het uitvoeren van externe code die niet-geverifieerde uitvoering van externe code mogelijk maakt door gebruik te maken van een fout in de manier waarop React payloads decodeert die naar React Server Function-eindpunten worden verzonden”, aldus CISA in een advies.

Het probleem komt voort uit onveilige deserialisatie in het Flight-protocol van de bibliotheek, dat React gebruikt om te communiceren tussen een server en een client. Als gevolg hiervan leidt dit tot een scenario waarin een niet-geverifieerde, externe aanvaller willekeurige opdrachten op de server kan uitvoeren door speciaal vervaardigde HTTP-verzoeken te verzenden.

“Het proces van het converteren van tekst naar objecten wordt algemeen beschouwd als een van de gevaarlijkste soorten softwarekwetsbaarheden”, zegt Martin Zugec, directeur technische oplossingen bij Bitdefender. “De React2Shell-kwetsbaarheid bevindt zich in het react-server-pakket, met name in de manier waarop het objectreferenties parseert tijdens deserialisatie.”

Het beveiligingslek is verholpen in versies 19.0.1, 19.1.2 en 19.2.1 van de volgende bibliotheken:

- reageer-server-dom-webpack

- react-server-dom-pakket

- reageer-server-dom-turbopack

Sommige van de downstream-frameworks die afhankelijk zijn van React worden ook beïnvloed. Dit omvat: Next.js, React Router, Waku, Parcel, Vite en RedwoodSDK.

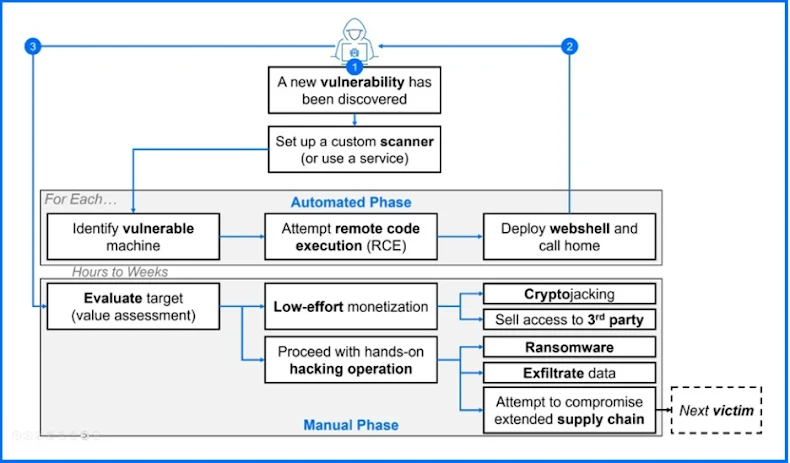

De ontwikkeling komt nadat Amazon meldde dat het binnen enkele uren na de publieke bekendmaking van de fout aanvalspogingen had waargenomen die afkomstig waren van infrastructuur die verband hield met Chinese hackgroepen zoals Earth Lamia en Jackpot Panda. Coalition, Fastly, GreyNoise, VulnCheck en Wiz hebben ook melding gemaakt van exploitatie-inspanningen die zich op de fout richten, wat aangeeft dat meerdere bedreigingsactoren zich bezighouden met opportunistische aanvallen.

Sommige van de aanvallen omvatten de inzet van cryptocurrency-mijnwerkers, evenals de uitvoering van ‘goedkope wiskundige’ PowerShell-opdrachten om succesvolle exploitatie vast te stellen, gevolgd door het uitvoeren van opdrachten om downloaders in het geheugen te plaatsen die in staat zijn een extra lading van een externe server op te halen.

Volgens gegevens die zijn gedeeld door het aanvalsbeheerplatform Censys, zijn er ongeveer 2,15 miljoen instanties van internetgerichte diensten die mogelijk door dit beveiligingslek zijn getroffen. Dit omvat blootgestelde webservices die gebruik maken van React Server Components en blootgestelde exemplaren van frameworks zoals Next.js, Waku, React Router en RedwoodSDK.

In een verklaring gedeeld met The Hacker News zei Palo Alto Networks Unit 42 dat het meer dan 30 getroffen organisaties in tal van sectoren heeft bevestigd, waarbij één reeks activiteiten consistent is met een Chinese hackploeg, gevolgd als UNC5174 (ook bekend als CL-STA-1015). De aanvallen kenmerken zich door de inzet van SNOWLIGHT en VShell.

“We hebben gescand op kwetsbare RCE, verkenningsactiviteiten, pogingen tot diefstal van AWS-configuratie- en inloggegevensbestanden, evenals de installatie van downloaders om payloads op te halen uit de commando- en controle-infrastructuur van aanvallers”, zegt Justin Moore, senior manager van threat intel research bij Palo Alto Networks Unit 42.

Beveiligingsonderzoeker Lachlan Davidson, aan wie de fout wordt ontdekt en gerapporteerd, heeft sindsdien meerdere proof-of-concept (PoC) exploits vrijgegeven, waardoor het absoluut noodzakelijk is dat gebruikers hun instances zo snel mogelijk updaten naar de nieuwste versie. Een andere werkende PoC is gepubliceerd door een Taiwanese onderzoeker die de GitHub-handgreep maple3142 gebruikt.

Op grond van Bindende Operationele Richtlijn (BOD) 22-01 hebben de agentschappen van de Federale Civiele Uitvoerende Macht (FCEB) tot 26 december 2025 de tijd om de nodige updates toe te passen om hun netwerken te beveiligen.