Wist u dat Network Detection and Response (NDR) de meest effectieve technologie is geworden om cyberdreigingen te detecteren? In tegenstelling tot SIEM biedt NDR adaptieve cyberbeveiliging met minder valse waarschuwingen en een efficiënte reactie op bedreigingen.

Bent u op de hoogte van Network Detection and Response (NDR) en hoe dit de meest effectieve technologie is geworden om cyberdreigingen te detecteren?

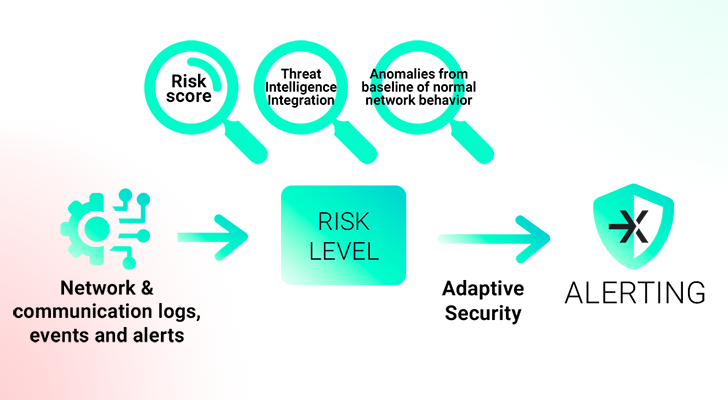

NDR verbetert uw beveiliging enorm door middel van op risico gebaseerde waarschuwingen, waarbij waarschuwingen prioriteit krijgen op basis van het potentiële risico voor de systemen en gegevens van uw organisatie. Hoe? Welnu, de real-time analyse, machinaal leren en bedreigingsinformatie van NDR zorgen voor onmiddellijke detectie, waardoor waarschuwingsmoeheid wordt verminderd en betere besluitvorming mogelijk wordt gemaakt. In tegenstelling tot SIEM biedt NDR adaptieve cyberbeveiliging met minder valse positieven en een efficiënte reactie op bedreigingen.

Waarom risicogebaseerde waarschuwingen gebruiken?

Op risico gebaseerde waarschuwingen zijn een aanpak waarbij beveiligingswaarschuwingen en -reacties prioriteit krijgen op basis van het risiconiveau dat ze vormen voor de systemen, gegevens en de algehele beveiligingspositie van een organisatie. Met deze methode kunnen organisaties hun middelen concentreren op het eerst aanpakken van de meest kritieke bedreigingen.

Voordelen van op risico gebaseerde waarschuwingen zijn onder meer een efficiënte toewijzing van middelen en meer:

- Door waarschuwingen prioriteit te geven op basis van risico’s kunnen organisaties hun middelen efficiënter toewijzen, omdat ze tijd besparen.

- Waarschuwingen met een hoog risico kunnen snel worden aangepakt, terwijl waarschuwingen met een lager risico op een meer systematische en minder middelenintensieve manier kunnen worden beheerd.

- Beveiligingsteams worden vaak geconfronteerd met waarschuwingsmoeheid bij het omgaan met een groot aantal waarschuwingen, waarvan er vele valse positieven of kleine problemen kunnen zijn. Op risico gebaseerde waarschuwingen helpen dus waarschuwingsmoeheid te verminderen, doordat teams zich kunnen concentreren op waarschuwingen met de grootste potentiële impact. Dit kan van cruciaal belang zijn bij het voorkomen of minimaliseren van de gevolgen van beveiligingsincidenten.

- Het prioriteren van waarschuwingen op basis van risico maakt betere besluitvorming mogelijk. Beveiligingsteams kunnen weloverwogen beslissingen nemen over welke waarschuwingen eerst moeten worden onderzocht en hoe middelen moeten worden toegewezen op basis van de potentiële impact op de organisatie.

- Het bevordert ook de integratie van informatie over dreigingen in het besluitvormingsproces. Door rekening te houden met de context van bedreigingen en inzicht te krijgen in de potentiële impact ervan, kunnen organisaties de ernst van waarschuwingen beter inschatten.

In 3 stappen kunt u uw op risico gebaseerde cyberbeveiligingsstrategie vaststellen

1. De rol van NDR bij risicogebaseerde waarschuwingen

Network Detection and Response (NDR) speelt een sleutelrol bij het faciliteren of mogelijk maken van de implementatie van op risico gebaseerde waarschuwingen binnen de cyberbeveiligingsstrategie van een organisatie.

NDR-oplossingen zijn ontworpen om bedreigingen op uw netwerk te detecteren en erop te reageren en inzicht te bieden in de potentiële risico’s van verschillende activiteiten of incidenten: ze analyseer de patronen en het gedrag van netwerkverkeer om afwijkingen te detecteren die wijzen op potentiële veiligheidsrisico’s.

Met deze contextuele informatie over netwerkactiviteit, verschillende gewichten van analysatoren in het netwerk en een aggregatie van verschillende alarmen tot aan de alarmdrempel, kunnen ze verschillende waarschuwingsniveaus definiëren, afhankelijk van de weging van het bewijsmateriaal. Bovendien kunnen specifieke kritieke zones worden gedefinieerd in asset management. Deze context is cruciaal voor het evalueren van de ernst en de potentiële impact van beveiligingswaarschuwingen, in lijn met de op risico gebaseerde aanpak.

2. Het benutten van bedreigingsinformatiefeeds voor verbeterde risicobeoordeling

Omdat NDR-oplossingen zijn geïntegreerd met feeds voor bedreigingsinformatie, verrijken ze de gegevens die worden gebruikt voor de analyse en categorisering van netwerkactiviteit. De kritiekheid kan mogelijk worden vergroot door OSINT-, Zeek- of MITRE ATT&CK-informatie. Deze integratie verbetert de mogelijkheid om het risico dat gepaard gaat met specifieke waarschuwingen te beoordelen.

Sommige NDR-systemen bieden geautomatiseerde responsmogelijkheden, waardoor organisaties snel kunnen reageren op waarschuwingen met een hoog risico. Dit sluit aan bij het doel van risicogebaseerde waarschuwingen om kritieke bedreigingen onmiddellijk aan te pakken:

- Er wordt een risicoscore toegewezen aan gedetecteerde gebeurtenissen of waarschuwingen op basis van verschillende factoren, waaronder de ernst van de gedetecteerde activiteit, de context waarin deze plaatsvond, de getroffen activa of systemen en historische gegevens. Het doel is om de potentiële schade of impact van de gedetecteerde gebeurtenis te beoordelen.

- In de risicobooster worden verschillende elementen die van invloed zijn op de risicobeoordeling verschillend gewogen. Activiteiten waarbij kritieke activa of geprivilegieerde accounts betrokken zijn, kunnen bijvoorbeeld een hogere risicoscore krijgen. Gebeurtenissen die aanzienlijk afwijken van de vastgestelde uitgangspunten of patronen kunnen ook zwaarder worden gewogen.

- Gecorreleerde waarschuwingen spelen een cruciale rol bij het ontdekken van verborgen aanvallen op de achtergrond van normale netwerkactiviteiten. Een grotere correlatie tussen waarschuwingen vermindert de werklast voor analisten aanzienlijk, doordat het aantal individuele waarschuwingen dat zij moeten behandelen wordt geminimaliseerd.

3. Het automatiseren van reacties op waarschuwingen met een hoog risico

Het strategische gebruik van automatisering is van het grootste belang bij het versterken van de netwerkverdediging tegen potentiële aanvallen, vooral gezien de aanzienlijke dagelijkse communicatievolumes binnen netwerken waar aanvallers misbruik van kunnen maken.

Omdat de gedragsanalyse van gebruikers en entiteiten al is geïntegreerd in de NDR om het gedrag van gebruikers en entiteiten (bijvoorbeeld apparaten) binnen het netwerk te analyseren, kunnen bedreigingen van binnenuit, gecompromitteerde accounts of verdacht gebruikersgedrag gemakkelijker worden gedetecteerd en gebruikt voor risicobeoordeling.

Omdat risicoscores niet statisch zijn maar in de loop van de tijd veranderen, kunnen ze worden aangepast naarmate nieuwe informatie beschikbaar komt of het beveiligingslandschap evolueert. Als een gebeurtenis met een oorspronkelijk laag risico escaleert naar een gebeurtenis met een hoger risico, wordt de risicoscore dienovereenkomstig aangepast.

NDR benutten met machine learning voor dynamische risicobeoordeling en verbeterde cyberbeveiliging

Machine learning-algoritmen kunnen grote hoeveelheden gegevens doorzoeken om standaardpatronen of basislijnen van netwerkgedrag vast te stellen. Deze basislijnen fungeren als maatstaf voor het identificeren van afwijkingen die kunnen wijzen op verdachte of kwaadwillige activiteiten. Dankzij de automatisering kunnen beveiligingsteams hun inspanningen concentreren op het onderzoeken en beperken van waarschuwingen met een hoog risico, waardoor de algehele efficiëntie wordt verbeterd. Machine learning-algoritmen kunnen voortdurend leren van en zich aanpassen aan nieuwe patronen en bedreigingen, waardoor het beveiligingssysteem adaptiever wordt en in staat is opkomende risico’s aan te pakken. Het voortdurende leren is van onschatbare waarde in het snel evoluerende landschap van cyberbeveiliging.

Door NDR-mogelijkheden te integreren met machine learning kunnen organisaties op dynamische wijze de risico’s evalueren die gepaard gaan met verschillende activiteiten op het netwerk. Machine learning-algoritmen kunnen zich aanpassen aan zich ontwikkelende bedreigingen en veranderingen in netwerkgedrag, wat bijdraagt aan een nauwkeurigere en responsievere risicobeoordeling.

Voorbeelden en gebruiksscenario’s: meer detectie, minder valse waarschuwingen

Wanneer een organisatie een Network Detection and Response (NDR)-oplossing gebruikt om het netwerkverkeer te monitoren, beoordeelt de organisatie de risicoscores voor gedetecteerde gebeurtenissen op basis van hun potentiële impact en contextuele informatie.

1. Ongeautoriseerde toegangspoging:

Een extern IP-adres probeert ongeautoriseerde toegang te krijgen tot een kritieke server. De risicofactoren zijn het getroffen asset: een kritische server met gevoelige klantgegevens.

Afwijkend gedrag: Het IP-adres heeft geen eerdere geschiedenis van toegang tot deze server. De risicoscore is hoog. Het NDR-systeem kent een score met een hoog risico toe aan de waarschuwing vanwege de betrokkenheid van een kritieke asset en de detectie van afwijkend gedrag, wat duidt op een mogelijke inbreuk op de beveiliging. De waarschuwing met hoog risico wordt onmiddellijk geëscaleerd voor onderzoek en reactie.

2. Software-update:

In deze waarschuwing wordt een routinematige software-updategebeurtenis beschreven, waarbij een intern apparaat een update van een vertrouwde bron initieert. Tot de risicofactoren behoren onder meer het getroffen bedrijfsmiddel (een niet-kritisch gebruikerswerkstation) en het routinematige gedrag van de update van een vertrouwde bron, wat resulteert in een laag risicoscore.

Het NDR-systeem kent een laag-risicoscore toe aan deze waarschuwing, wat aangeeft dat het om een niet-kritiek bedrijfsmiddel gaat en dat het gedrag routinematig en verwacht is. Als gevolg hiervan kan deze waarschuwing met een laag risico worden geregistreerd en gecontroleerd, maar vereist deze geen onmiddellijke aandacht.

Conclusie: daarom is het superieur aan SIEM

NDR wordt beschouwd als superieur aan Security Information and Event Management (SIEM) voor op risico gebaseerde waarschuwingen, omdat NDR zich richt op realtime analyse van netwerkverkeerspatronen en -gedrag, waardoor afwijkingen en potentiële bedreigingen onmiddellijk worden gedetecteerd, terwijl SIEM alleen afhankelijk is van loganalyse. die vertragingen kunnen veroorzaken en subtiele, netwerkgerichte bedreigingen kunnen missen en een groot aantal waarschuwingen kunnen creëren (ook valse).

Last but not least integreert NDR machine learning en dreigingsinformatie, waardoor het vermogen om zich aan te passen aan veranderende risico’s wordt vergroot en valse positieven worden verminderd, wat leidt tot nauwkeurigere en tijdige risicobeoordelingen in vergelijking met traditionele SIEM-benaderingen.

Dus, klaar om uw detectiemogelijkheden te upgraden en te verbeteren? Als u er nog steeds over nadenkt, download dan onze nieuwe whitepaper over Beveiligingsdetectie voor een diepgaande duik in hoe op risico gebaseerde waarschuwingen u kosten en tijd kunnen besparen en het aantal valse waarschuwingen drastisch kunnen verminderen.